皆様、こんにちは。カスペルスキー製品担当SEの小池です。

前回のKaspersky製品ナレッジでは、KESWによって削除または駆除されたファイルの復元方法をご紹介いたしました。

今回はLinux版であるKaspersky Endpoint Seucirty for Linuxでその記事を書こう…と思ったのですが、KESLの除外設定はKESWと異なり若干わかりづらいです。。。

このKESLの除外設定についてだけでもそれなりの情報量になるので、今回はKSCで統合管理してる場合におけるKESLの除外設定についてご説明しようと存じます。

(KSCを利用していない場合の除外設定方法は次回、KESLによって削除または駆除されたファイルの復元方法は次々回のKaspersky製品ナレッジブログでご紹介致します。)

今回のブログの内容は以下の通りです。

- KESL11.1の除外設定概要

- 【KSC有】 「ファイル脅威対策」機能の除外範囲の設定

- 【KSC有】「アンチクリプター」機能の除外範囲の設定

- 【KSC有】「システム変更監視」機能の除外範囲の設定

- 【KSC有】「ウイルススキャン」タスクの除外範囲の設定

- 【KSC有】「除外するマウントポイント」の設定

今回のブログは以下の環境の画面を用いて手順を紹介しております。

【管理サーバー】

Kaspersky Security Center:12.2.0.4376

Kaspersky Security Center 12 Web コンソール:12.2.265

OS:Windows Server 2016

DB:SQL Server 2017 Express

【保護対象のLinux】

Kaspersky Endpoint Security for Linux:11.1.0.3013

ネットワークエージェント:12.0.0.51

OS:CentOS Linux 7

KESL11.1の除外設定概要

結論として、KESL11.1の除外設定は①保護機能やタスクごとにそれぞれ設定する除外設定と、②複数の保護機能に適用される除外設定が存在します。

前回のKaspersky製品ナレッジブログで紹介したKESWは、除外設定画面でその除外設定をどの保護機能に適用させるかをチェックボックス等で指定できましたが、KESL11.1ではそれができません。

具体的に、①保護機能やタスクごとにそれぞれ設定する除外設定は以下の通りです。

- ファイル脅威対策 (機能)

- アンチクリプター (機能)

- システム変更監視 (機能)

- ウイルススキャン (タスク)

そして、②複数の保護機能に適用される除外設定が "除外するマウントポイント" です。

それぞれ登録する箇所が異なるので、後続の章で紹介いたします。

除外設定のご要件に応じて、保護機能やタスクを限定して除外設定するのか、すべての保護機能とタスクから除外する設定をするのかを使い分けていただければと存じます。

【KSC有】 「ファイル脅威対策」機能の除外範囲の設定

まずKSCで統合管理しているケースでの、リアルタイムのファイル脅威対策における除外範囲の設定箇所を紹介いたします。

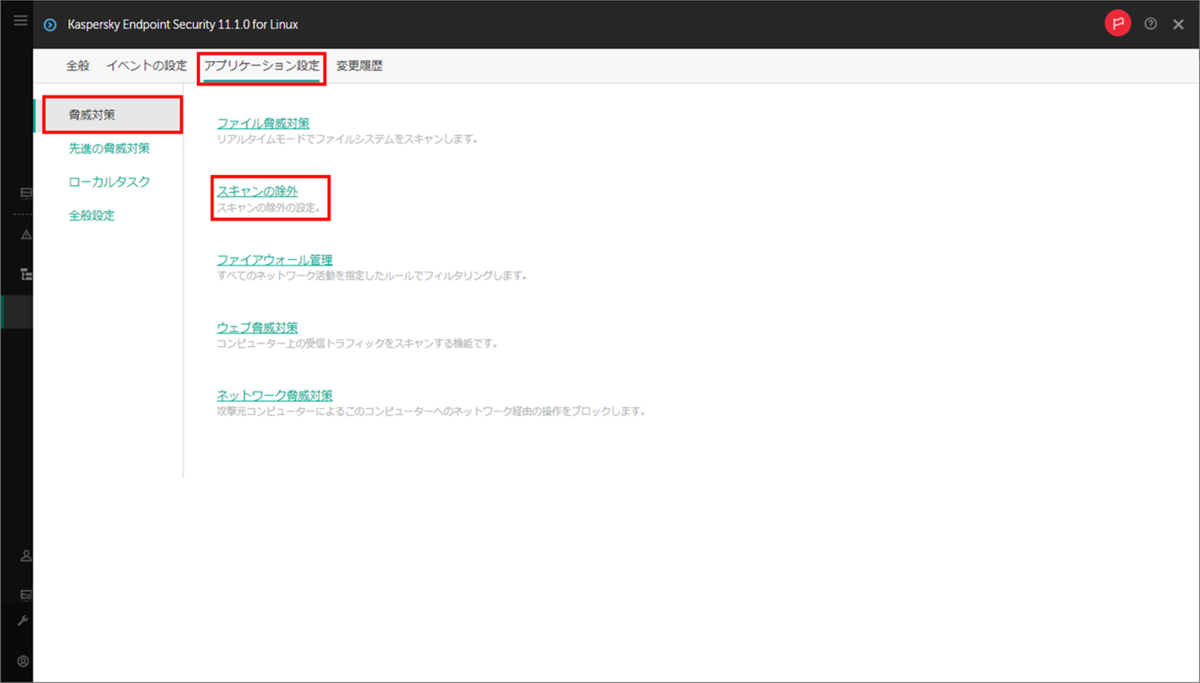

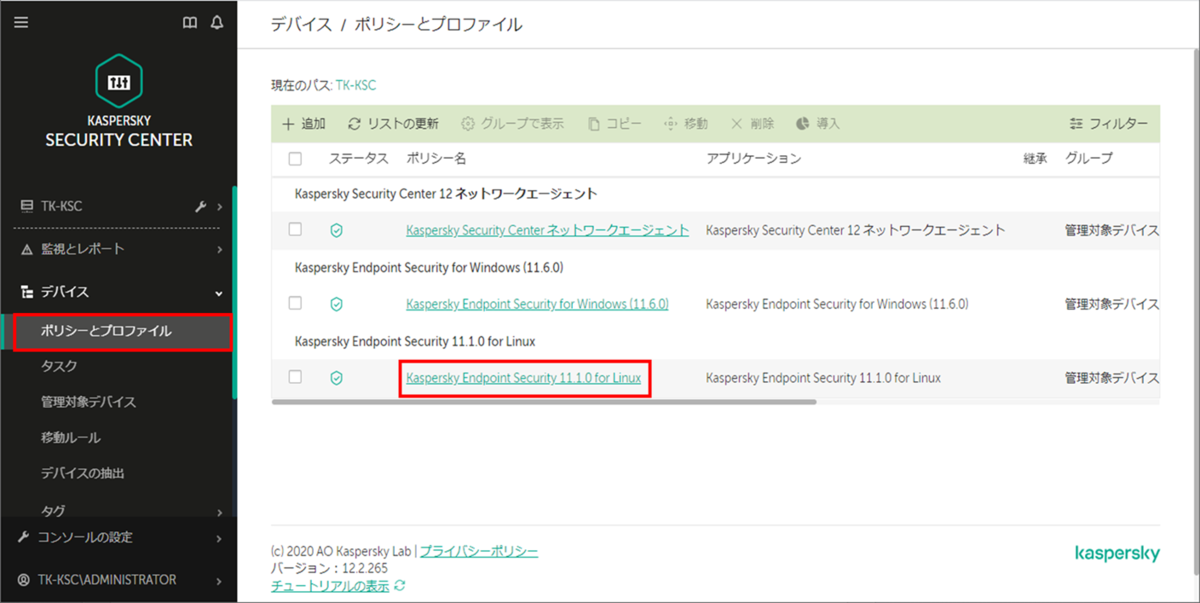

KSCのWebコンソールから[デバイス]>[ポリシーとプロファイル]を開き、KESLのポリシーをクリックします。

[アプリケーション設定]タブ>[脅威対策]>[スキャンの除外]をクリックします。

この画面が、「ファイル脅威対策」機能の除外設定画面になります。

除外範囲、マスクによる除外、驚異の名前による除外の3種類で除外設定ができます。

それぞれオンラインヘルプがあります。

- KESL11.1における下図 "除外範囲" のオンラインヘルプはこちら。

- KESL11.1における下図 "マスクによる除外" のオンラインヘルプはこちら。

- KESL11.1における下図 "驚異の名前による除外" のオンラインヘルプはこちら。

なお、KESL11.1はデフォルトポリシーでは下図の設定 (ファイル脅威対策における除外設定) は登録されていません。

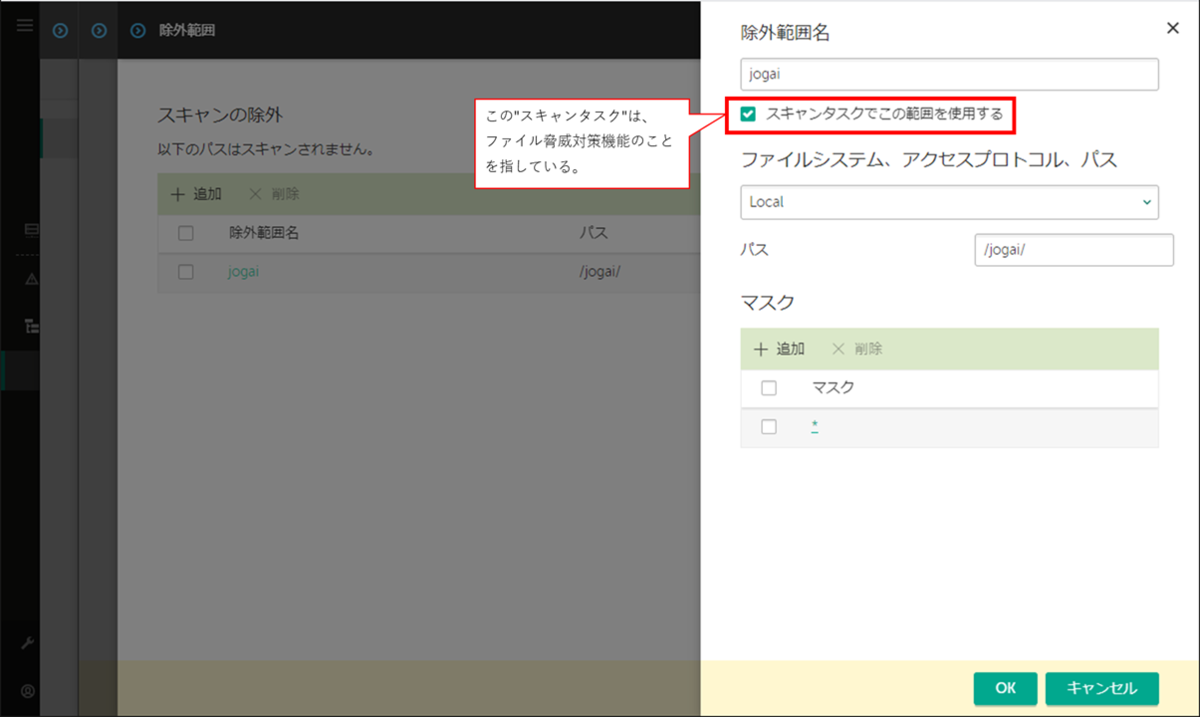

上記の画面の "除外範囲" を用いて除外設定する場合に限り、1つだけ注意事項があります。

下図は ”除外範囲" を設定する画面ですが、このうち赤枠部分 "スキャンタスクでこの範囲を使用する" のチェックを入れないと、この設定は有効になりません。

また、この "スキャンタスクでこの範囲を使用する" チェックボックスでいうところの "スキャンタスク" は、KSCで統合管理しているKESL向けのウイルススキャンタスクではなく、このKESLのファイル脅威対策機能のことを指しています。

このチェックのON/OFFは、KSCで統合管理しているKESL向けのウイルススキャンタスクの除外設定とは全く関係ありません。

このチェックをONにするとファイル脅威対策機能での除外が有効になり、チェックをOFFにすれば除外は適用されません。

KESLは製品仕様上、各種機能のことを "タスク” と呼んでおり、KSCで統合管理している "タスク" とは全く別の意味です。KESLを初めて利用する方にとっては混合しがちな箇所なので、ご注意ください。

【KSC有】「アンチクリプター」機能の除外範囲の設定

次にKSCで統合管理しているケースでの、アンチクリプター機能における除外範囲の設定箇所を紹介いたします。

アンチクリプター機能とは、SMB / NFS プロトコルでネットワークアクセスされるローカルディレクトリのファイルを悪意のあるリモートでの暗号化から保護する機能です。

サポートしているプロトコルや検知後のロジック概要等がオンラインヘルプに載っています。(KESL11.1においては2021/4/16現在、NFS2とNFS4はサポート対象外です。)

https://support.kaspersky.com/KES4Linux/11.1.0/ja-JP/193942.htm

また2021/4/16現在、この機能は "Kaspersky Hybrid Cloud Security デスクトップ" ライセンスでは使用できません。

https://kasperskylabs.jp/biz/linux/Presentation_KESL11_v1.1.pdf

KSCのWebコンソールから[デバイス]>[ポリシーとプロファイル]を開き、KESLのポリシーをクリックします。

[アプリケーション設定]>[先進の脅威対策]>[アンチクリプター]をクリックします。

この画面の下のほうにある [除外]と[マスクによる除外] がアンチクリプター機能における除外設定です。

[除外]は除外したいファイルやディレクトリをパスで指定することができます。

[マスクによる除外]は除外するファイル名を正規表現で指定することができます。

それぞれオンラインヘルプがあります。

なお、KESL11.1はデフォルトポリシーではアンチクリプター機能は無効であり、除外設定は登録されていません。

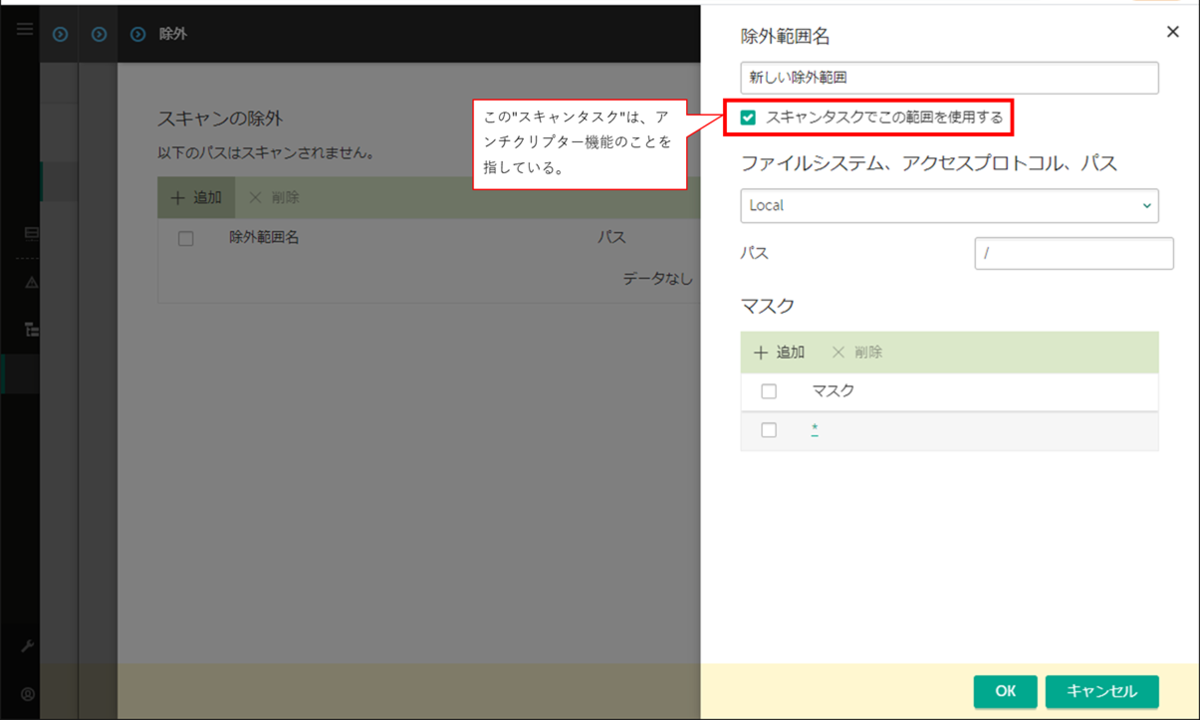

上記の画面の "除外" を用いて除外設定する場合に限り、1つだけ注意事項があります。

下図は ”除外" を設定する画面ですが、このうち赤枠部分 "スキャンタスクでこの範囲を使用する" のチェックを入れないと、この設定は有効になりません。

また、この "スキャンタスクでこの範囲を使用する" チェックボックスでいうところの "スキャンタスク" は、KSCで統合管理しているKESL向けのウイルススキャンタスクではなく、このKESLのアンチクリプター機能のことを指しています。

このチェックのON/OFFは、KSCで統合管理しているKESL向けのウイルススキャンタスクの除外設定とは全く関係ありません。

このチェックをONにするとアンチクリプター機能での除外が有効になり、チェックをOFFにすれば除外は適用されません。

KESLは製品仕様上、各種機能のことを "タスク” と呼んでおり、KSCで統合管理している "タスク" とは全く別の意味です。KESLを初めて利用する方にとっては混合しがちな箇所なので、ご注意ください。

【KSC有】「システム変更監視」機能の除外範囲の設定

次にKSCで統合管理しているケースでの、システム変更監視機能における除外範囲の設定箇所を紹介いたします。

システム変更監視とは、監視対象に指定したディレクトリやファイルに対してあるタイミングの基準 (ベースライン) を取得し、その基準と差をリアルタイムにチェックする機能です。

概要がオンラインヘルプに載っているので、ご参考までに。

https://support.kaspersky.com/KES4Linux/11.1.0/ja-JP/200054.htm

また2021/4/16現在、この機能は "Kaspersky Hybrid Cloud Security Enterprise CPU" もしくは "Kaspersky Hybrid Cloud Security Enterprise サーバー" ライセンスでのみ使用できます。

https://kasperskylabs.jp/biz/linux/Presentation_KESL11_v1.1.pdf

KSCのWebコンソールから[デバイス]>[ポリシーとプロファイル]を開き、KESLのポリシーをクリックします。

[アプリケーション設定]タブ>[先進の脅威対策]>[システム変更監視]をクリックします。

この画面の下のほうにある [監視からの除外]と[除外をマスクで設定する] がシステム変更監視機能における除外設定です。

[監視からの除外]は除外したいファイルやディレクトリをパスで指定することができます。

[除外をマスクで設定する]は除外する対象を正規表現で指定することができます。

それぞれオンラインヘルプがあります。

なお、KESL11.1はデフォルトポリシーではシステム変更監視は無効であり、除外設定は登録されていません。

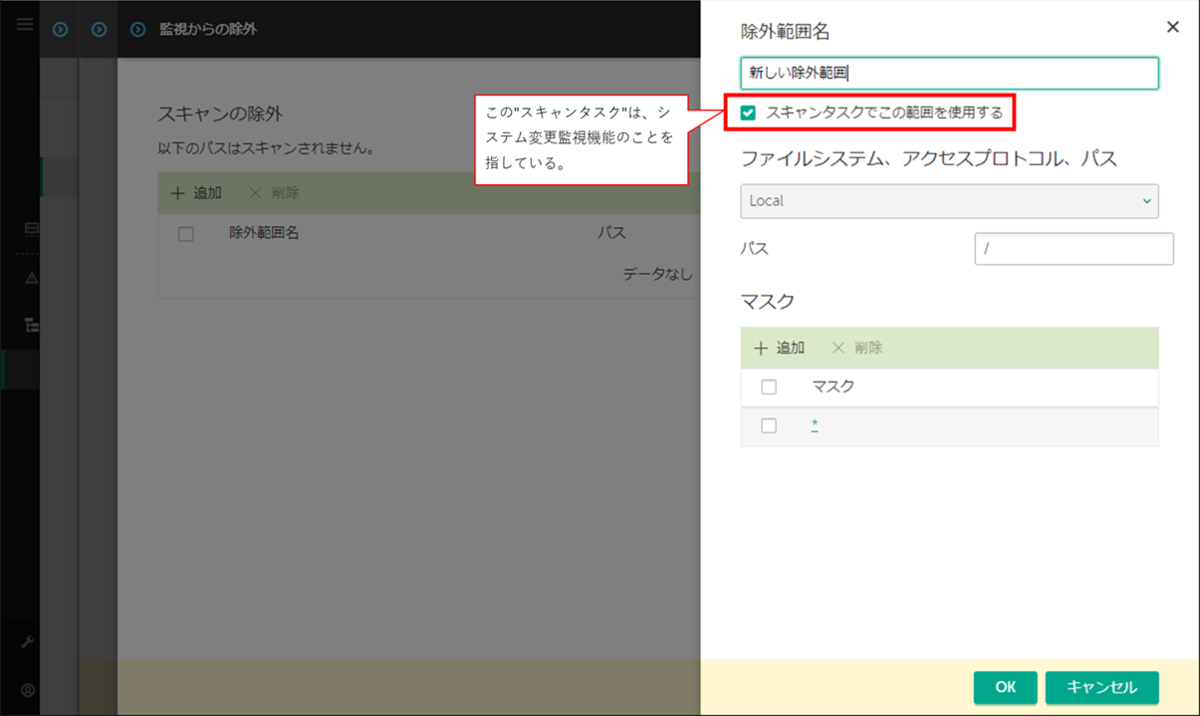

上記の画面の "監視からの除外" を用いて除外設定する場合に限り、1つだけ注意事項があります。

下図は ”監視からの除外" を設定する画面ですが、このうち赤枠部分 "スキャンタスクでこの範囲を使用する" のチェックを入れないと、この設定は有効になりません。

また、この "スキャンタスクでこの範囲を使用する" チェックボックスでいうところの "スキャンタスク" は、KSCで統合管理しているKESL向けのウイルススキャンタスクではなく、このKESLのシステム変更監視機能のことを指しています。

このチェックのON/OFFは、KSCで統合管理しているKESL向けのウイルススキャンタスクの除外設定とは全く関係ありません。

このチェックをONにするとシステム変更監視での除外が有効になり、チェックをOFFにすれば除外は適用されません。

KESLは製品仕様上、各種機能のことを "タスク” と呼んでおり、KSCで統合管理している "タスク" とは全く別の意味です。KESLを初めて利用する方にとっては混合しがちな箇所なので、ご注意ください。

【KSC有】「ウイルススキャン」タスクの除外範囲の設定

次にKSCで統合管理しているケースでの、ウイルススキャンタスクにおける除外範囲の設定箇所を紹介いたします。

ここでいうウイルススキャンタスクは、KSCで統合管理しているKESLに対するウイルススキャンタスク (定期的に実行/手動事項問わず) のことを指しています。

要するに下図の赤枠のようなタスクを指しています。

KSCで統合管理しているスキャンタスクの除外設定は、そのウイルススキャンタスクのプロパティの[アプリケーション設定]>[除外範囲]から設定します。

[除外リストを設定する]は除外したいファイルやディレクトリをパスで指定することができます。

[除外をマスクで設定する]は除外するファイル名を正規表現で指定することができます。

[除外を脅威名で設定する]はその脅威が検知された場合の名前で除外することができます。(Eicarテストファイルなら EICAR-Test-File といった感じに、各種脅威毎に割り当てられている文字列です。)

それぞれオンラインヘルプがあります。

- KESL11.1における下図 "除外リストを設定する" のオンラインヘルプはこちら。

- KESL11.1における下図 "除外をマスクで設定する" のオンラインヘルプはこちら。

- KESL11.1における下図 "除外を脅威名で設定する" のオンラインヘルプはこちら。

なお、KESL11.1のウイルススキャンタスクを手動で作成した場合、デフォルトでは除外設定は登録されていません。

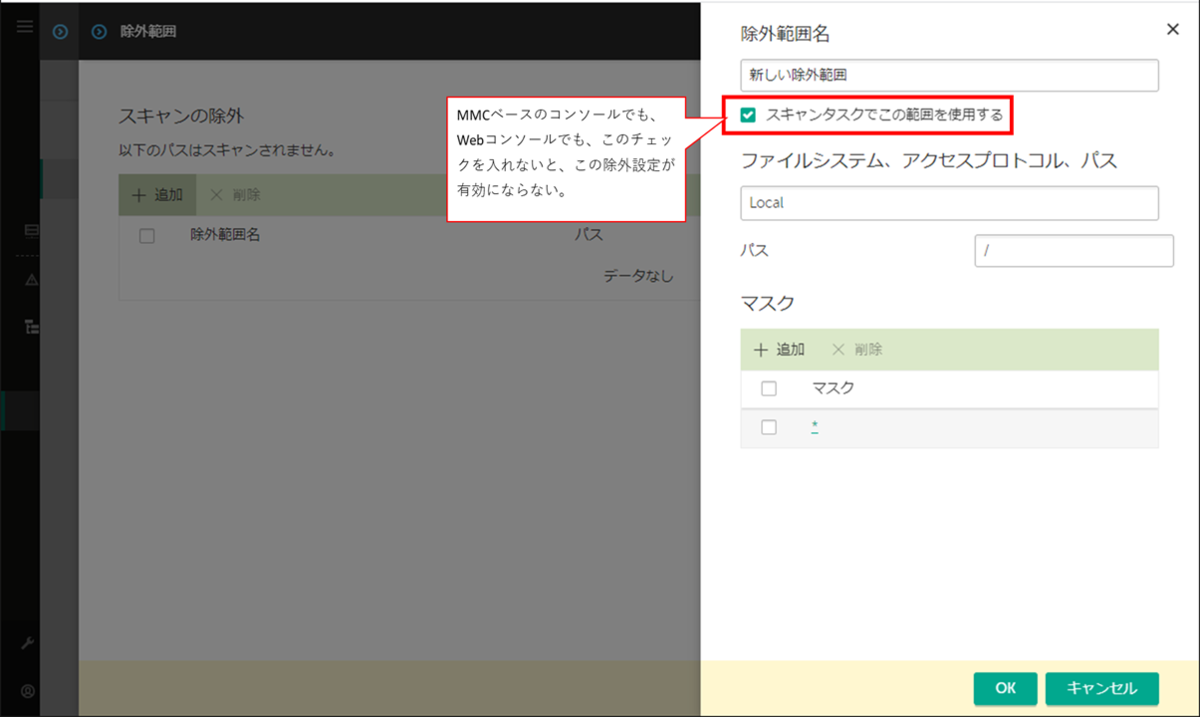

上記の画面の "除外リストを設定する" を用いて除外設定する場合に限り、1つだけ注意事項があります。

下図は ”除外リストを設定する" を設定する画面ですが、このうち赤枠部分 "スキャンタスクでこの範囲を使用する" のチェックを入れないと、この設定は有効になりません。

特にMMCベースのコンソールだとこのチェックによる除外設定の有効/無効がとても地味な表示なので、見逃しがちです。

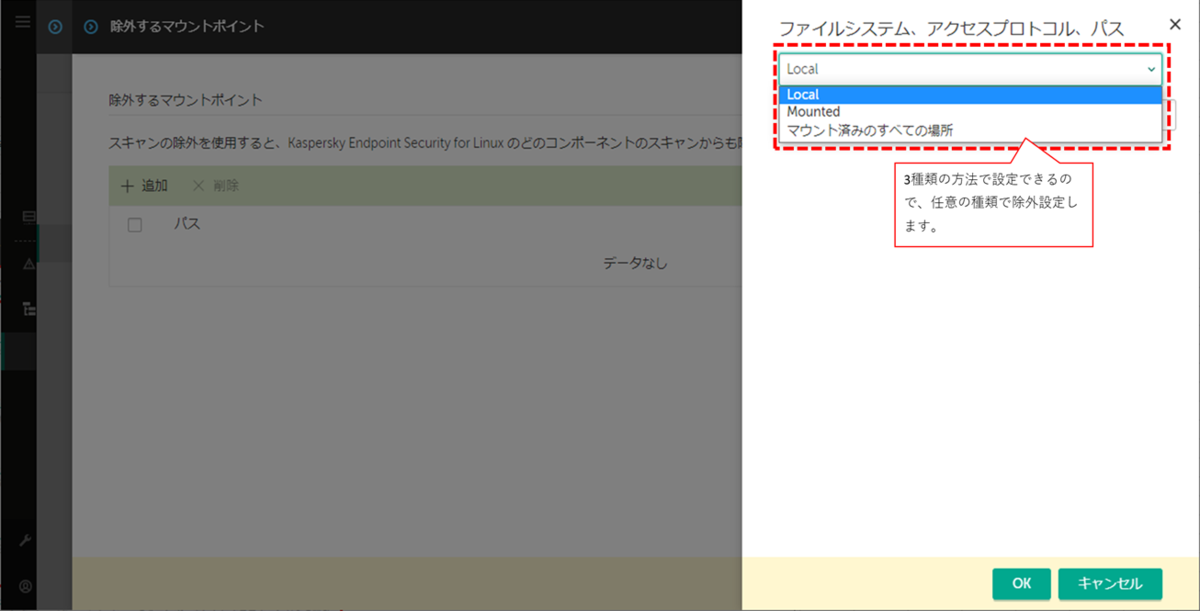

【KSC有】「除外するマウントポイント」の設定

最後に "除外するマウントポイント" について。

オンラインヘルプを参照する限り、この項目で設定した除外設定はファイル脅威対策とアンチクリプターにて除外されるそうです。また、

概要がオンラインヘルプに載っているので、ご参考までに。

https://support.kaspersky.com/KES4Linux/11.1.0/ja-JP/200054.htm

KSCのWebコンソールから[デバイス]>[ポリシーとプロファイル]を開き、KESLのポリシーをクリックします。

[アプリケーション設定]タブ>[全般設定]>[除外するマウントポイント]から設定します。

Local、Mounted、マウント済のすべての場所 の3種類で設定可能です。

これらの違いについては以下のオンラインヘルプをご参照ください。

https://support.kaspersky.com/KES4Linux/11.1.0/ja-JP/193954.htm

少し余談になりますが、 "除外するマウントポイント" につきまして。

この設定項目には、上の図の通り "Local" パスを指定出来ます。しかし、2021/4/19に弊社が検証した限りでは、ローカルパス指定 (/ver/tmp/ 等) ではファイル脅威対策で除外の対象にならないという挙動を確認しております。

また、ほかのサーバーでExportしている領域をKESL導入済のサーバーでマウントしている場合、その領域を除外するには、マウントしているパス指定 (/mnt/fs01/ 等) では除外することができませんでした。この場合は"Mounted" とプロトコル指定で除外することができました。

弊社の検証の仕方の問題かもしれないので明言はできませんが、どうしてもこの "除外するマウントポイント" で除外設定したいという場合は、必ず想定通りの除外ができているかを確認するテストを行うことをお勧めいたします。

KSCでKESLを統合管理している場合における除外設定については以上です。

今回はKESLの除外設定についてご紹介いたしました。

以前Kaspersky製品ナレッジで紹介したKESWと異なり、KESLは各保護機能ごとに除外設定をする必要があります。この仕様を念頭に、導入前の要件確認と設計を進めると良いかと存じます。

この度は最後まで記事をご覧いただき誠にありがとうございました。

記載事項へのご指摘、ご不明点、ご質問等ございましたら、以下からご連絡いただければと存じます。

https://www.networld.co.jp/product/kaspersky/

それでは次回の記事でお会いしましょう!