皆様、こんにちは。カスペルスキー製品担当SEの小池です。

以前、第17回のブログでNutanixファイルサーバーをKaspresky Security for Storageで保護するケースについてご紹介致しました。

今回はこれに関連して、Dell Technologies(旧Dell EMC)社のNASをCEE (※) とKaspersky Security for Storageを用いて保護するケースの、実装と挙動を社内検証してみました。

※…Common Event Enabler の略。本用語の概要については記事内に記載しております。

似たような構成をご検討なさっているお客様がいらっしゃいましたら、参考程度にご参照いただければと存じます。

今回の内容は以下の通りです。多い…。

- Kaspersky Security for Storageとは

- KSSに関するFAQ

- CEE (CAVA) とは?

- 設定手順 (KSC無し構成)

- Eicarテストファイルによる検知確認

今回の記事は以下のバージョンにて検証し、画面ショットを取得しております。

● 保護対象ストレージ (NAS)

Dell Technologies PowerScale

OneFS 9.2.1.2

● KSS導入先 (スキャンサーバー) (2台)

Windows Server 2019

Kaspersky Security for Windows Server 11.0.1.897

● 利用ライセンス

Kaspersky Security for Storage, User Japanese Edition. 10-14 User 1 year

● 管理サーバー (Kaspersky Security Center)

なし

● その他

Dell EMC Common Event Enabler 8.9.1.0

Kaspersky Security for Storageとは

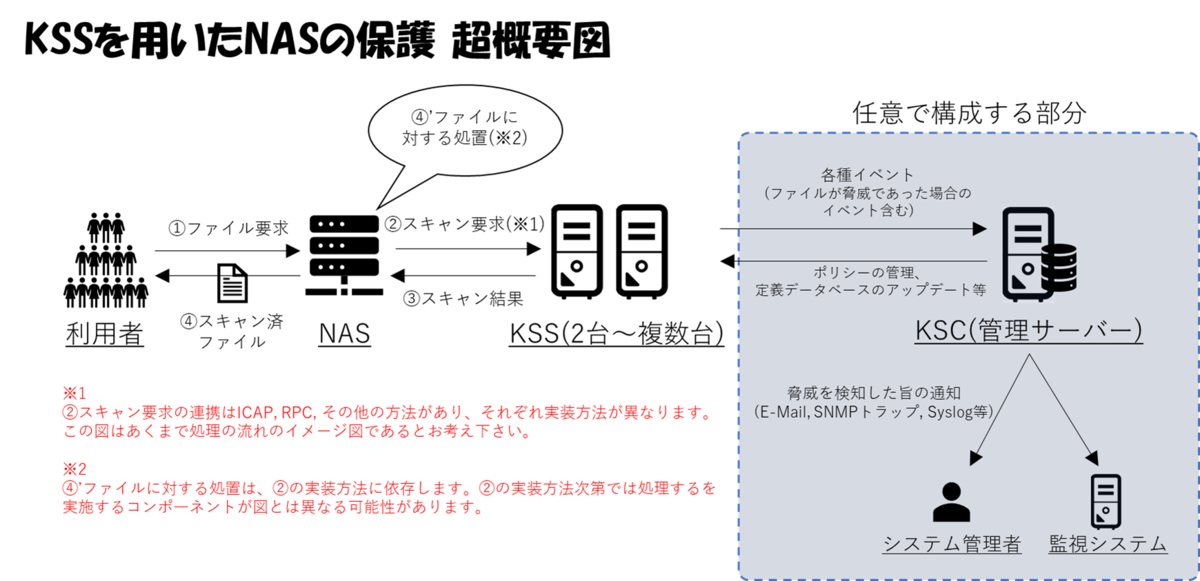

KSSはICAP, RPC, その他の方法を用いて、対象のストレージにアンチウイルス機能を提供する製品です。

連携方法によって若干挙動が異なりますが、雑な図で説明で説明すると以下のような感じになります。

上の雑な図の②の実装方法は保護対象のストレージ 及び 連携方法によって異なります。

また、上の雑な図の④'の脅威と検知したファイルに対する処理をどのコンポーネントが実施するかについては、これもNASとKSSの連携方法によって異なります。

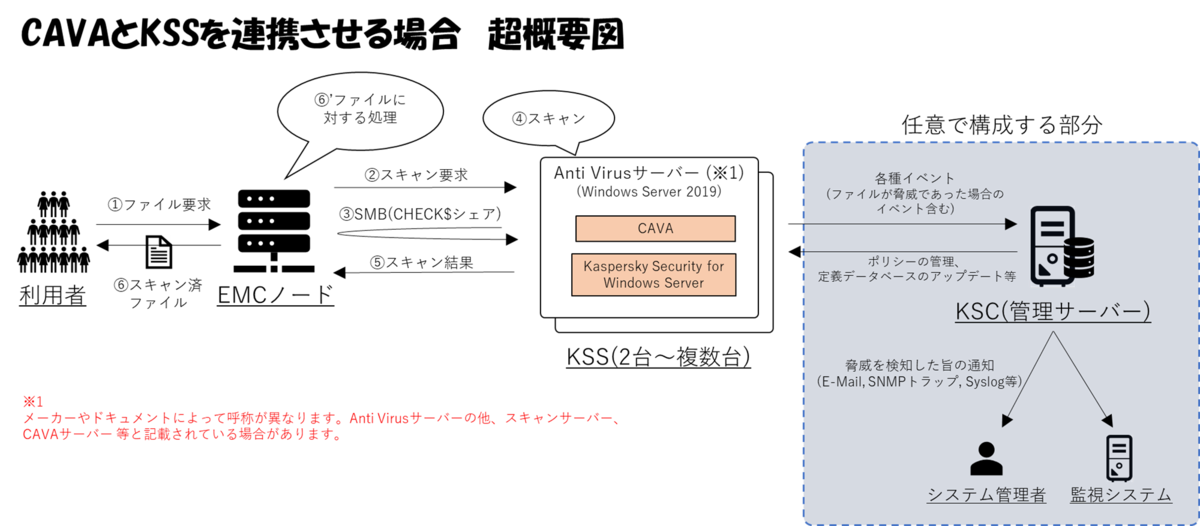

今回のようにDell Technologies(旧Dell EMC)社のPowerSclaeを保護する場合、主にはCAVAと連携するか、ICAPを用いるかの2択になります。

本記事の検証ではこのうちCAVAと連携する方法について記載致します。

CAVAとKSSが連携する場合における、リアルタイムのスキャン処理は以下のような流れになります。

上の図はかなり雑簡単な図となっておりますので、詳細なアーキテクチャと処理のワークフローについては以下のDell Technologies(旧Dell EMC)のPDFをご参照ください。

https://www.delltechnologies.com/asset/en-us/products/storage/industry-market/h18514-dell-emc-powerscale-common-antivirus-agent-solution.pdf

KSSに関するFAQ

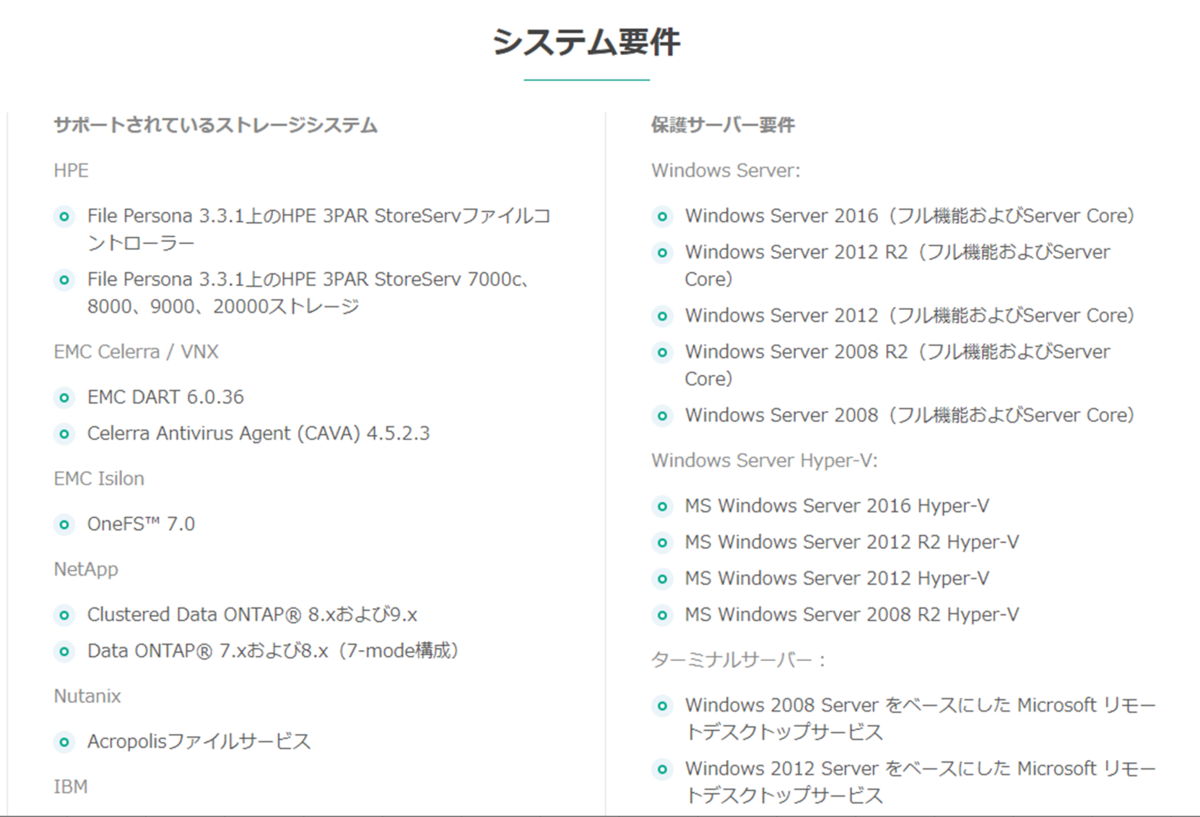

Q. サポートしているストレージは?

A. 2021/12/20現在、以下のメーカーサイトの "システム要件" の "サポートされているストレージシステム" がサポート対象となります。

https://www.kaspersky.co.jp/enterprise-security/storage-security

ただし、ここに掲載されていないものについてもサポート対象になっている可能性があるため、詳しくはメーカーまでお問い合わせください。

Q. 必要なライセンスは?

A. Kaspersky Security for Storage ライセンスが必須です。

2022/1/5現在、Kaspersky Security for Storage は利用ユーザー数分のライセンスが必要です。

ライセンス必要数についてはメーカー様へお問い合わせください。

Q. KSC (管理サーバー) は必須ですか?

A. 必須ではありません。

あっても無くても、ストレージに対するアンチウイルス機能に差はありません。

例えば、KSSの台数 (いわゆるスキャンサーバーの台数) が多い場合には、KSCの有無を検討すべきかと存じます。

KSCがある場合のメリットとして、KSSの台数が多い場合でも設定変更が容易という点が挙げられます。例えば、KSS (スキャンサーバー) が20台ある環境でKSSの設定項目を1つ変更しようとした場合、KSCが無ければ、それぞれのKSSに対して設定をポチポチ変更する必要があります。KSCがあれば、統合管理下にあるKSSのポリシーを1回のオペレーションで変更・反映させることができます。

KSCが無い場合のメリットとして、単純にKSCをインストールするリソース、OS、DBを用意する必要が無い点が挙げられます。KSCがなければ、そもそも導入時にこれらを検討する必要がありませんし、仮想環境であったとしてもリソースがその分浮くというわかりやすいメリットあるかと存じます。

Q. KSSをインストールした (実際にはKSWSをインストールし、KSSのライセンスを適用した) サーバー自身を保護する場合、追加のライセンスが必要ですか?

A. 不要です。

KSSは、ストレージのアンチウイルス機能の提供に加え、自身のサーバーに対するアンチウイルス機能を有効化できます。

よって、KSS (スキャンサーバー) 自身を保護するために別途アンチウイルス製品をKSS (スキャンサーバー) に導入する必要はありません。

Q. サイジングの目安はありますか?

A. あります。

サイジングの目安自体はありますが、環境、ストレージとの連携方法 及び オンデマンドスキャンの要否によって考慮すべき項目が異なります。

KSSの必要台数とKSSサーバーのリソースサイジングについては、メーカーへお問い合わせください。

(サイジングはあくまで目安なので、運用開始後にKSS (スキャンサーバー) を追加する必要もあり得る、くらいにご認識いただけますと無難かと存じます。)

Q. メーカーの法人向け製品ダウンロードサイトに "Kaspersky Security for Storage" という製品が無いが、どこで手に入るか?

A. "Kaspersky Security for Storage" はライセンスの名称であり、その名前の製品は存在しません。

厳密には、Kaspersky Security for Storageを使う場合、インストールする製品は Kaspersky Security for Windows Server であり、そこへ Kaspersky Security for Storageのライセンスを追加します。これにより、ICAPによるスキャン機能などが利用可能な状態になります。

ですので、もしKSSを試用したい場合は、まずメーカーにKSSの試用版ライセンスの依頼をしてください。

試用版ライセンスを入手後、以下のサイト等からKaspersky Security for Windows Serverのインストーラーを入手してください。

スキャンサーバーとなる予定のWindows ServerにKaspersky Security for Windows Serverをインストールしたら、そこへKSSの試用版ライセンスを追加してください。

CEE (CAVA) とは?

今回の検証ではDell EMCのPowerScaleのNASを保護します。

この場合、少なくともCEE (CAVA) を用いた連携 (今回の記事の内容) か、ICAP連携のどちらかを用いることになります。

CEEはDell Technologies(旧Dell EMC)社の Common Event Enabler というツールを指しています。そしてCAVAは、このCEEに含まれるコンポーネントの1つであるCommon AntiVirus Agent のことを指しています。(各ツールの名称は2021/12/20時点の情報です。)

Common Event Enabler

┣アンチウイルス連携機能

┃┗CAVA (Common AntiVirus Agent) ←これです!

┗外部システム連携機能

┗CEPA (Common Event Publishing Agent)

CEE (CAVA) の詳細な動作の説明はベンダーのこちらのPDFファイルをご参照ください。

https://www.delltechnologies.com/asset/en-us/products/storage/industry-market/h18514-dell-emc-powerscale-common-antivirus-agent-solution.pdf

とりあえずこの記事では、「このCAVAをKaspersky Security for Windows Serverをインストール済みのWindows Serverにインストールすると、いい感じにCAVAとKSWSが連携してPowerScaleのNAS上にあるファイルをスキャンできるようになる!」とご認識いただければと存じます!

設定手順 (KSC無し構成)

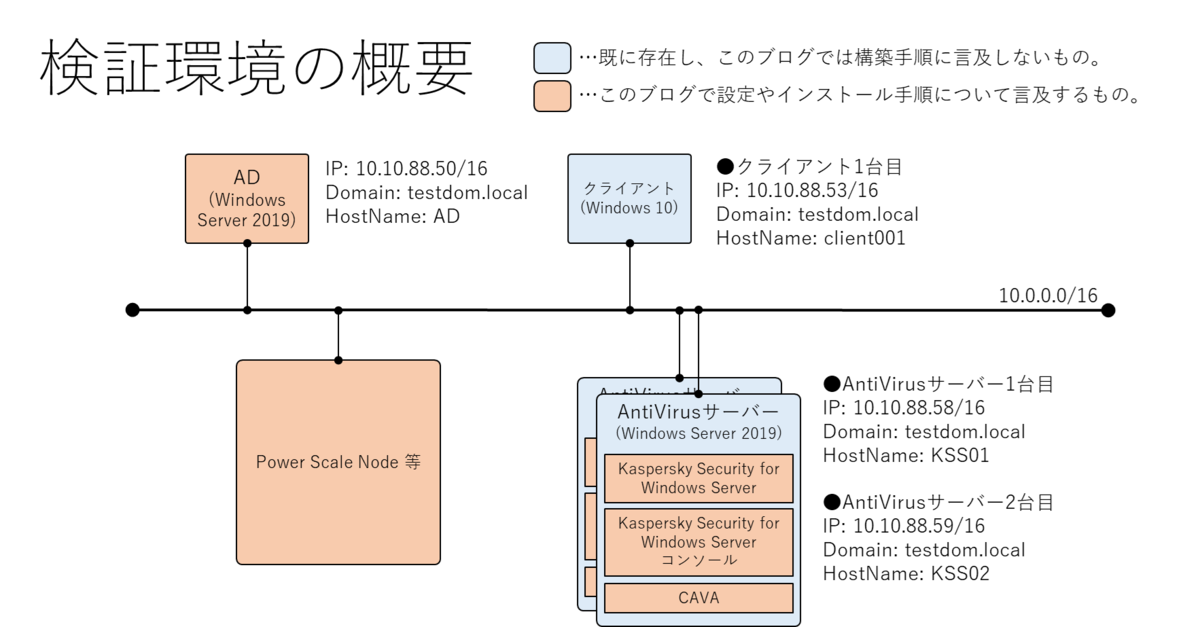

ここからは、何はともあれひとまず検証環境を作ってまいります。

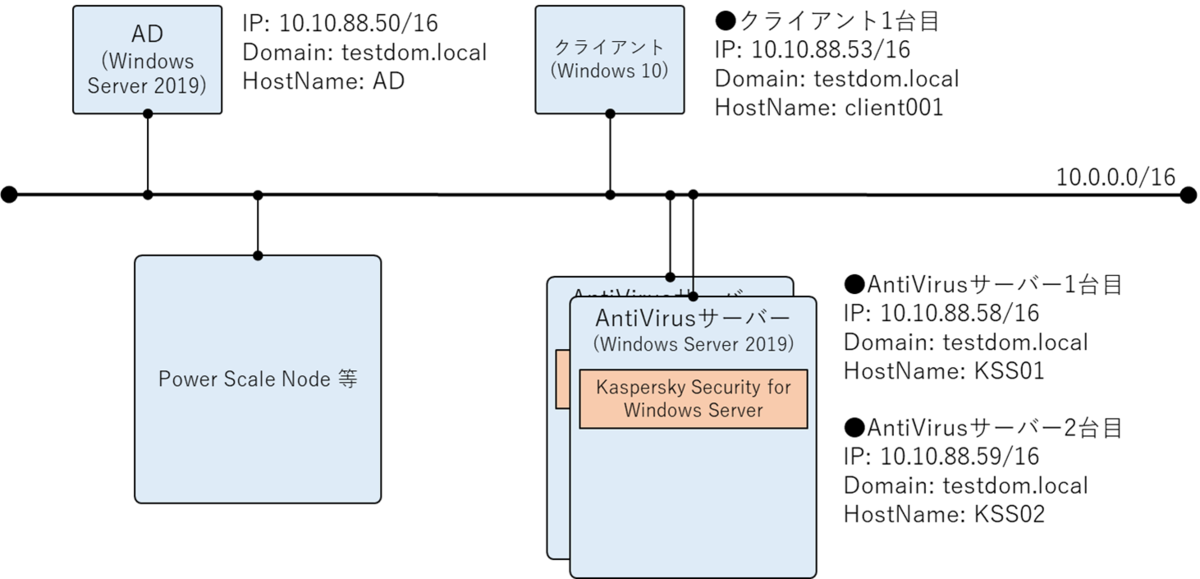

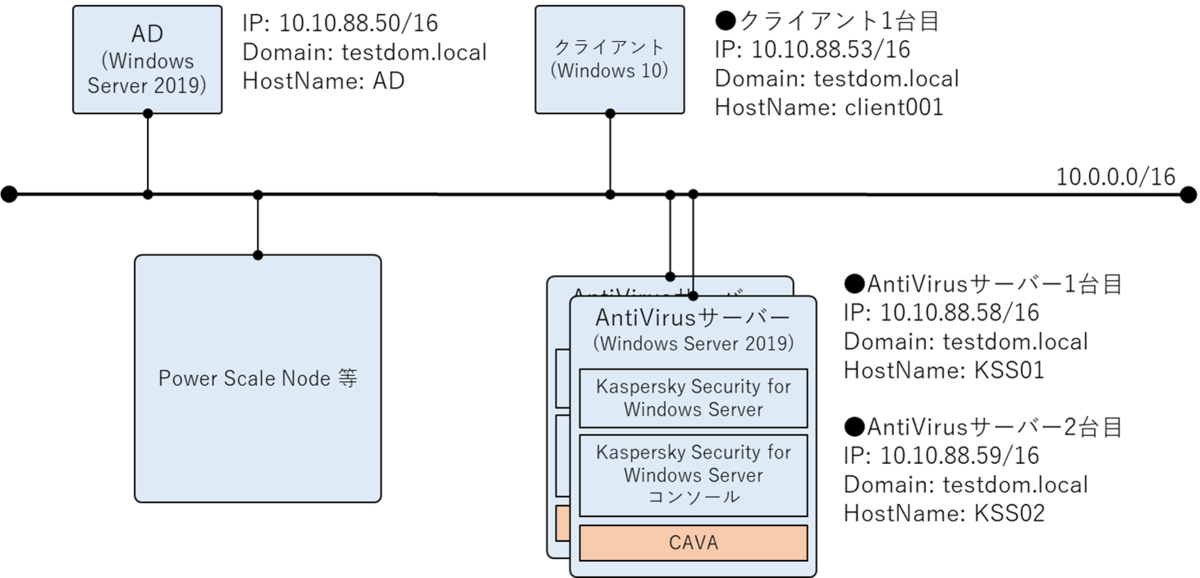

今回の検証環境は最終的に以下のようなイメージになります。

Kaspersky製品の管理サーバーであるKSCは今回構築しません。

Kaspersky製品の管理サーバーであるKSCは今回構築しません。

Kaspersky Security for Windows Serverのインストール

アンチウイルス機能を提供する予定のWindowsサーバーにKaspersky Security for Windows Serverをインストールします。

なお、CAVA連携が可能なアンチウイルス製品はKaspersky以外にも複数ありますが、なんと製品によってCAVAを先にインストールするか、アンチウイルス製品を先にインストールするかが異なります!

Kasperskyの場合はアンチウイルス製品→CAVAの順番でインストールしますが、他の製品の場合はこの通りではない可能性があります。

よって、CAVA連携をお考えの場合は以下のPDFをご参照のうえ、インストールの順番を確認してください。

https://dl.dell.com/content/manual22912931-using-the-common-event-enabler-8-x-on-windows-platforms.pdf?language=en-us

今回は前述の図の通り、管理サーバー (KSC) なしなので、スタンドアロン方式でKSWSをインストールします。

インストール手順については以前記載したKaspersky製品ナレッジ第16回の記事の "KSWSのインストール" に記載の通りですので、そちらをご参照いただければと存じます。

Kaspersky製品ナレッジ 第16回 ~管理サーバー(KSC)なしの構成におけるKSWSインストール~ - ネットワールド らぼ

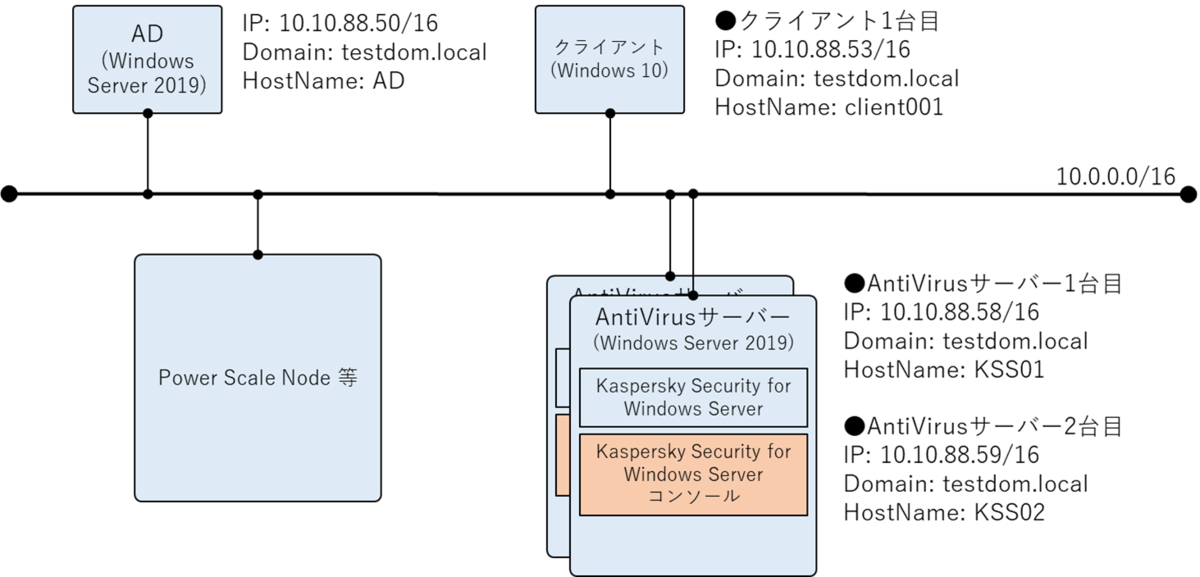

ここまで完了すると以下のような状況になります。

Kaspersky Security for Windows Server コンソールのインストール

続いて先ほどKSWSをインストールしたWindows ServerにKSWSコンソールをインストールします。

インストール手順については以前記載したKaspersky製品ナレッジ第16回の記事の "KSWSコンソールのインストール" に記載の通りですので、そちらをご参照いただければと存じます。

Kaspersky製品ナレッジ 第16回 ~管理サーバー(KSC)なしの構成におけるKSWSインストール~ - ネットワールド らぼ

ここまで完了すると以下のような状況になります。

CAVA関連設定

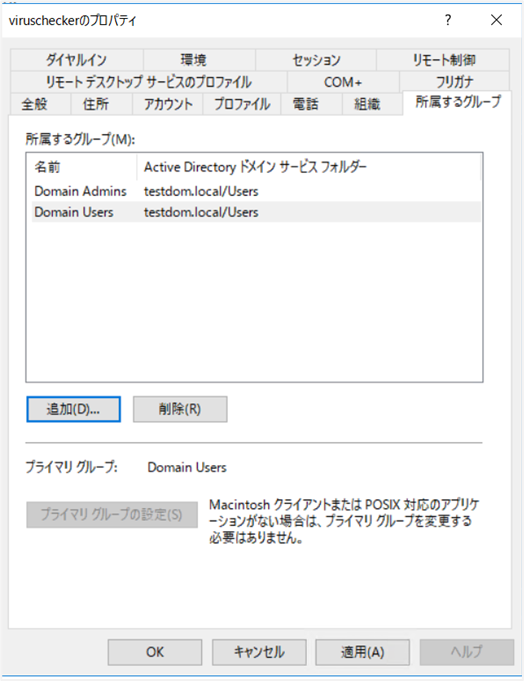

ADにAnti Virus用ユーザー作成

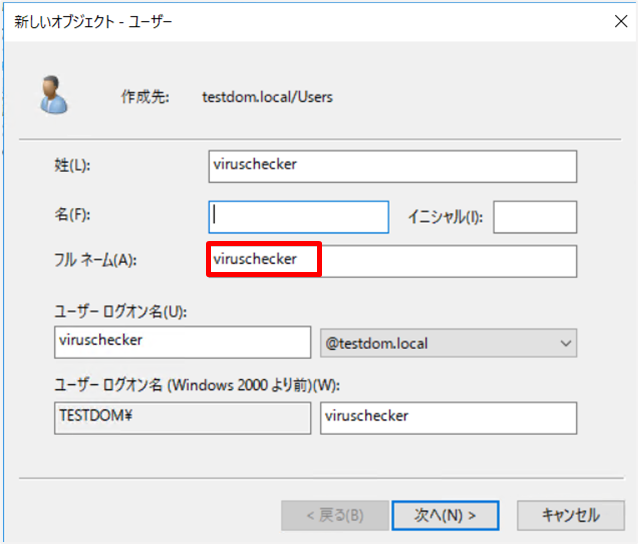

CAVAのサービスを実行するためなどに用いるAnti Virus用ユーザーをADに作成します。

通常のドメインユーザーの追加手順と同様に、ADサーバーに管理者権限でログインし、Windowsマークから[Windows管理ツール]>[Active Directory ユーザーとコンピューター]からユーザーを作成してください。

ユーザー名は任意でOKですが、virususer や viruschecker等、CAVA連携用ユーザーであることを連想しやすい名前にすることが推奨されております。

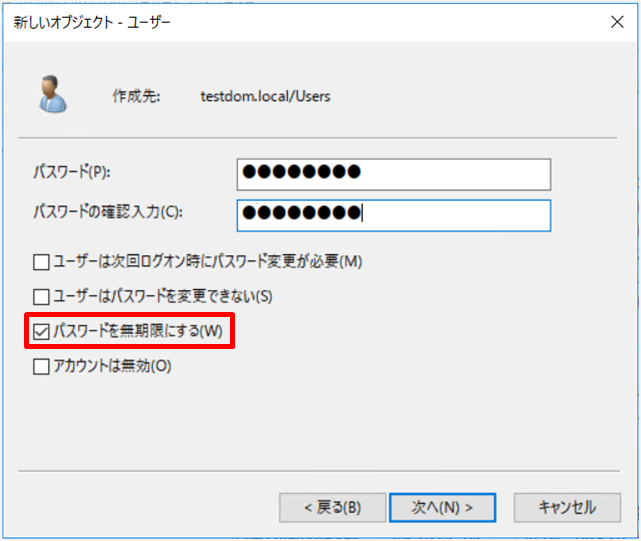

[パスワードを無期限にする] にチェックを入れて作成してください。

ユーザー作成後、以下のグループに所属させます。

Administrators group, Domain Users

※検証時はDomain Adminsを利用。

ADにAnti Virus用ユーザーを作成する手順は以上です。

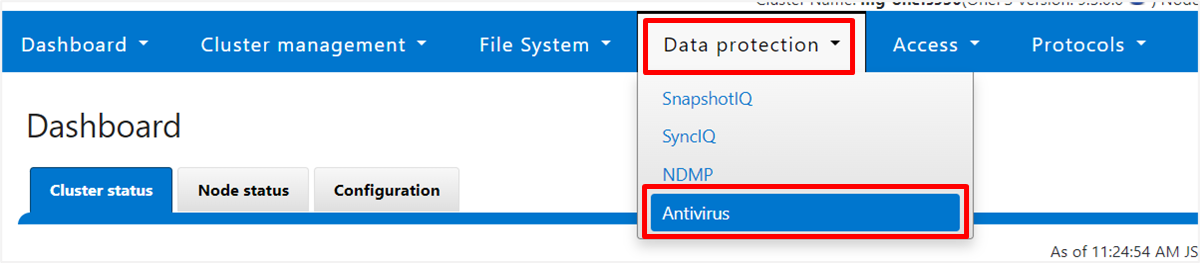

CAVA SettingsでCAVAがDisableになっていることを確認

WebUI もしくは コマンドで、CAVAの設定がDisableになっていることを確認します。

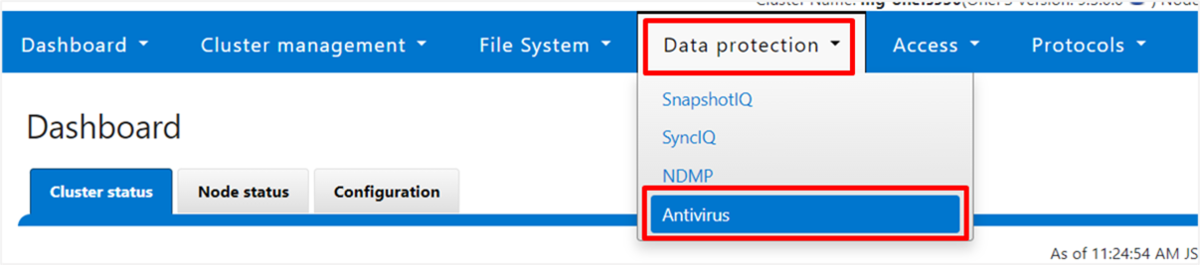

WebUIの場合は、[Data protection]>[Antivirus] を開きます。

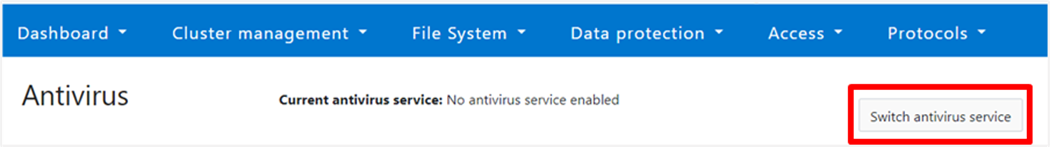

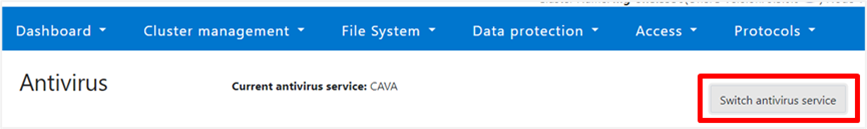

続いて、[Switch antivirus service] をクリックします。

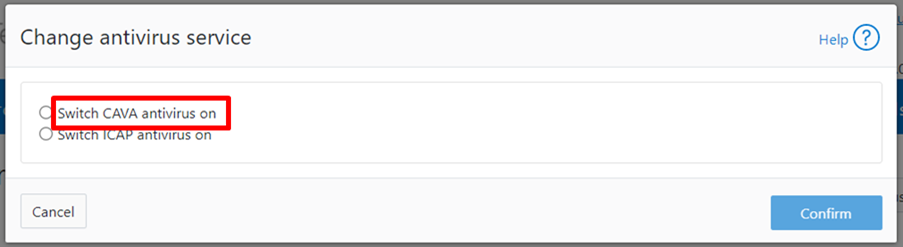

表示された画面のChange antivirus service 画面で以下の通り "Switch CAVA antivirus on" と表示されていれば、現状DisableになっているのでOKです。

コマンドで確認する場合は以下の通りです。

# isi antivirus cava settings view

出力の1行目に "Service Enabled: No" と表示されていれば、現状DisableになっているのでOKです。

CAVAがDisableになっていることの確認は以上です。

IP Poolの作成

PowerScale側でIP Poolを作成します。

(こちらの手順についてはPowerScale側の各種ドキュメントをご参照の上、設定をお願い致します。)

- CAVAで利用するIPレンジ、インタフェースを指定

- SmartConnect Zone Nameも指定 (サービス用と同様にDNSの委任設定も実施してください)

- Access Zone: system

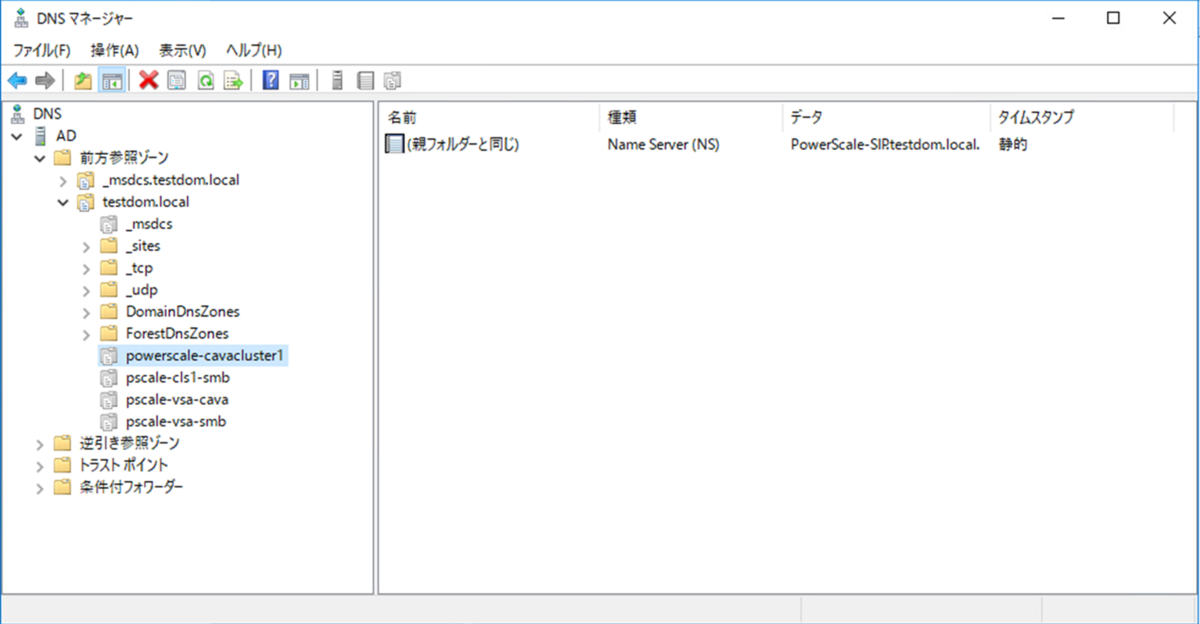

Anti Virus用PoolのSmartConnectサーバ名解決委任設定(DNS設定)

AD(兼DNS)に、Anti Virus用PoolのSmartConnectサーバー名解決委任設定をします。

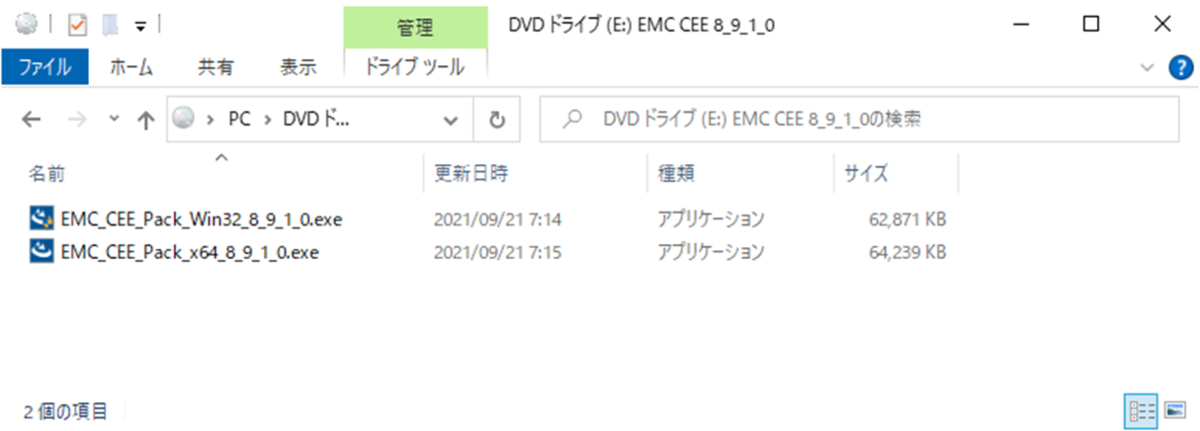

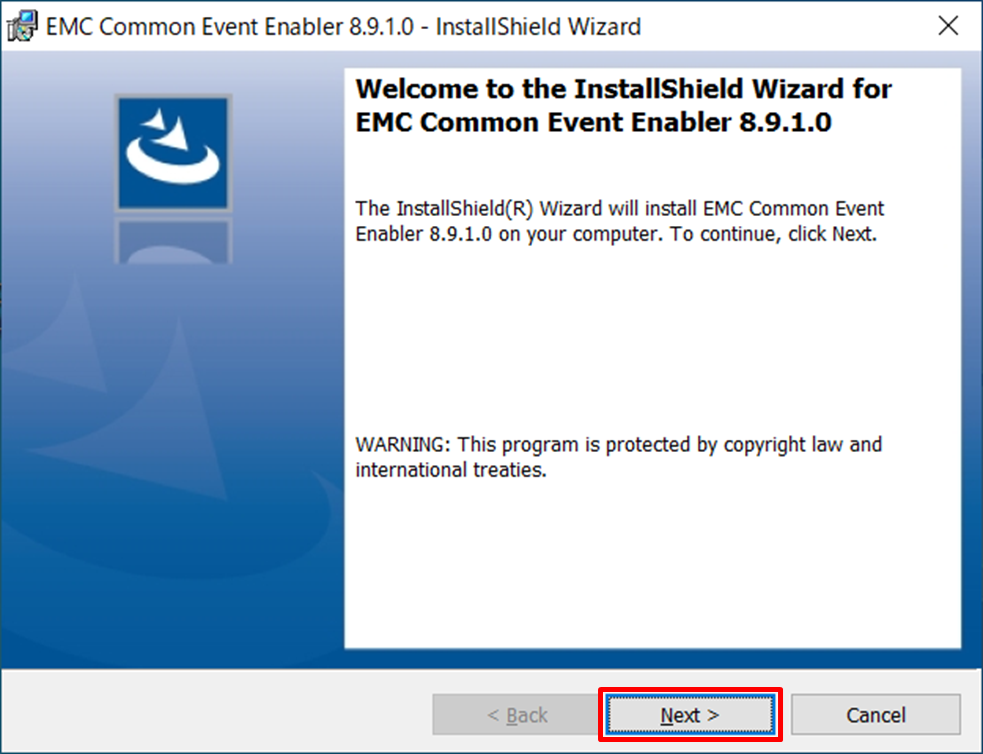

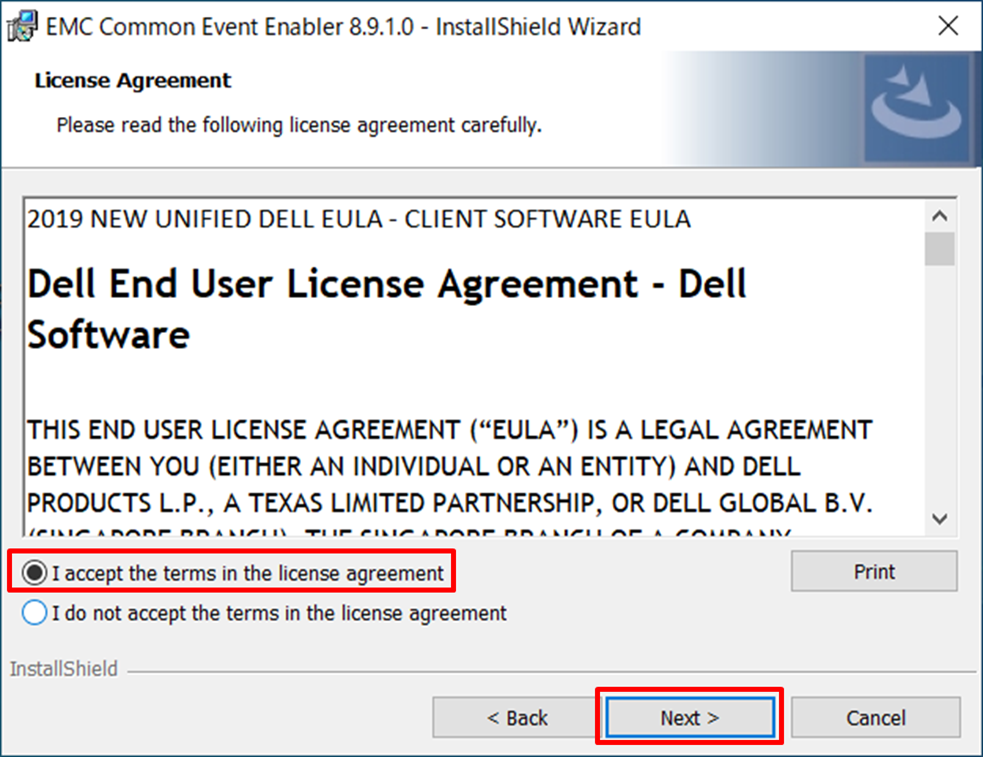

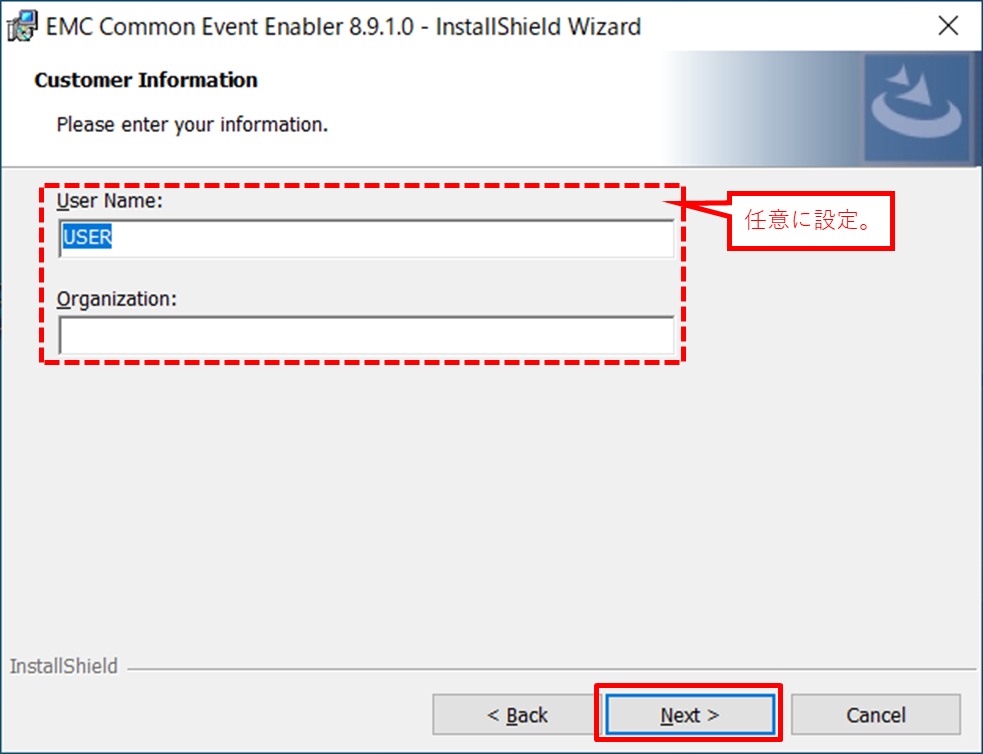

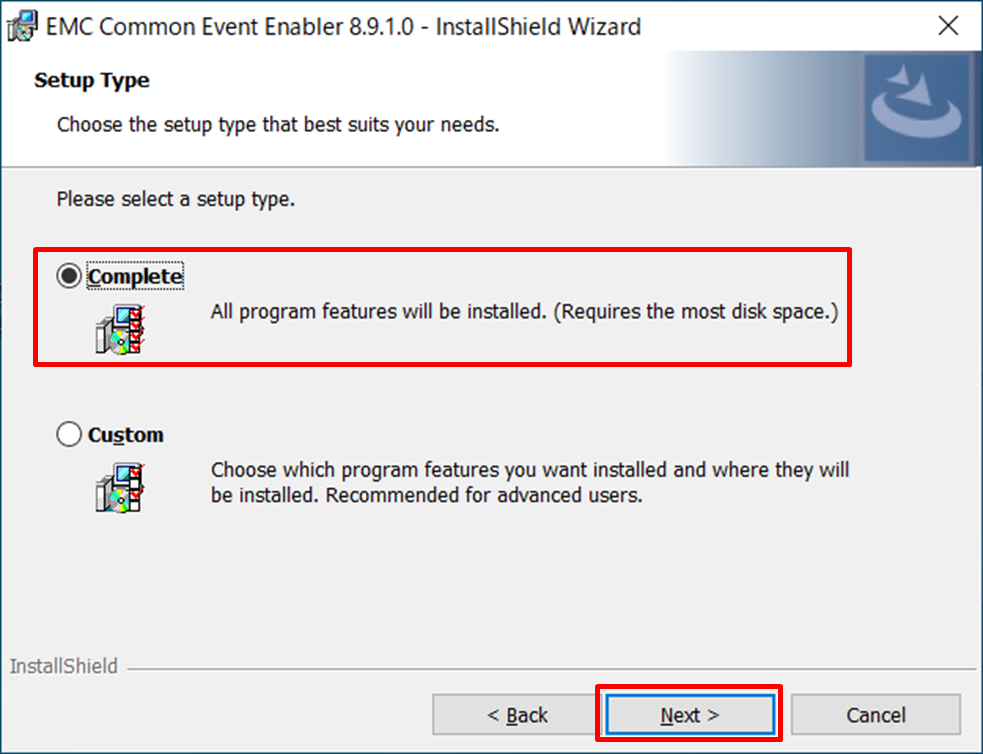

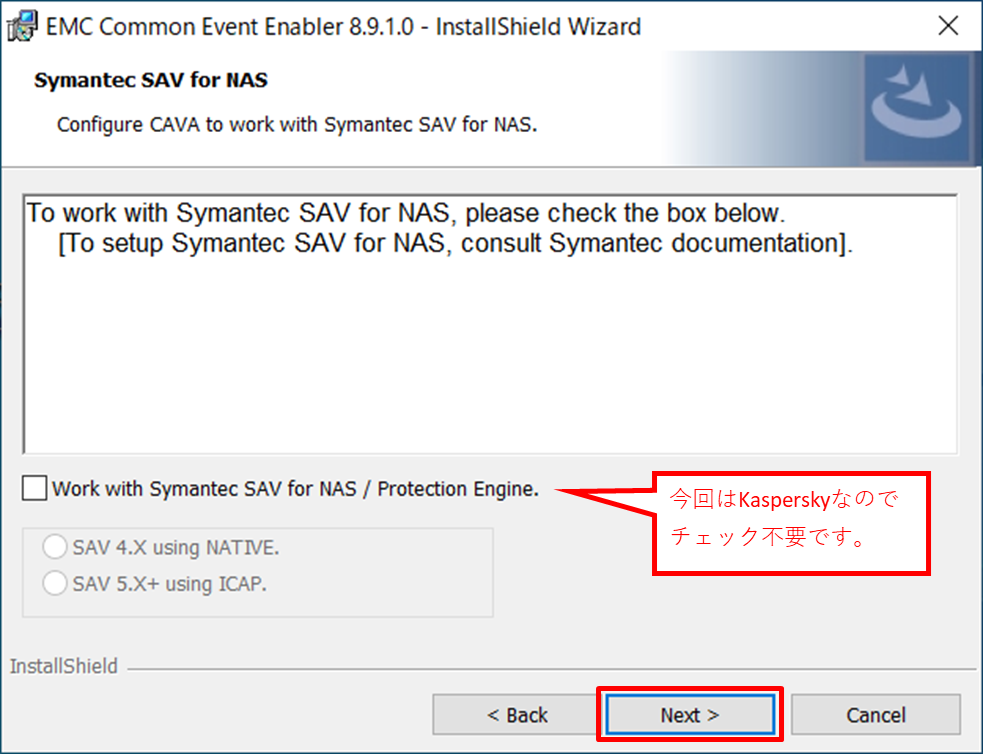

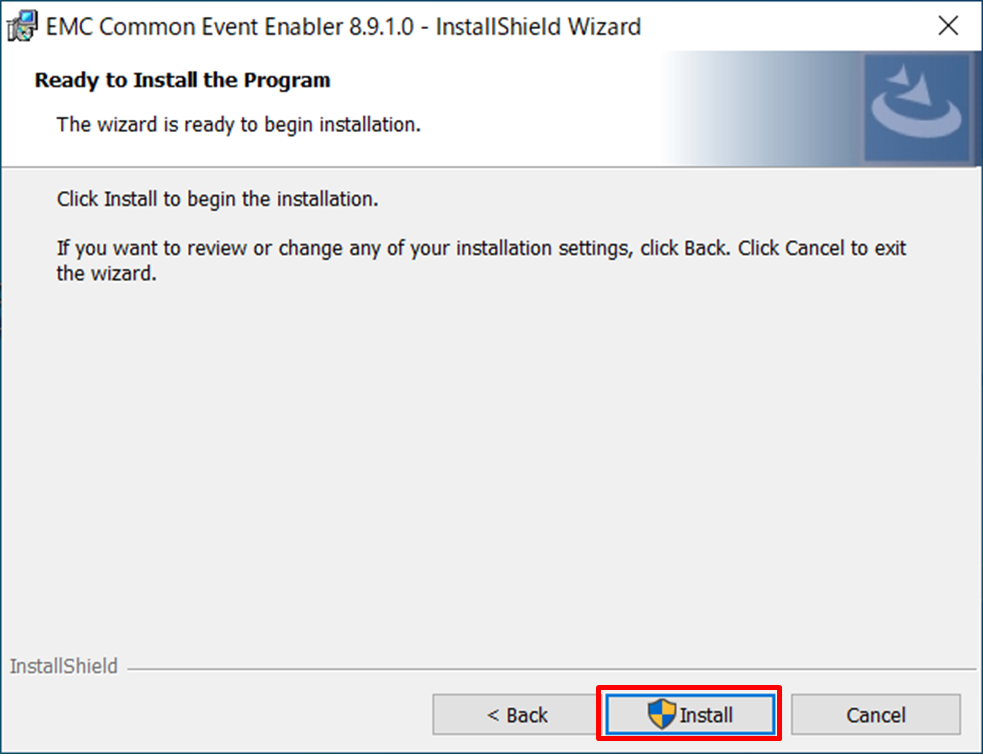

CEEのインストール

Kaspersky Security for Windows Serverとそのコンソールがインストール済みのサーバーに、CAVAをインストールします。

Dell Technologies(旧Dell EMC)社のサポートサイト(Common Event Enablerプロダクト)からISOが取得可能です。

このISOの中にCAVAのインストーラーであるexeファイルが含まれています。

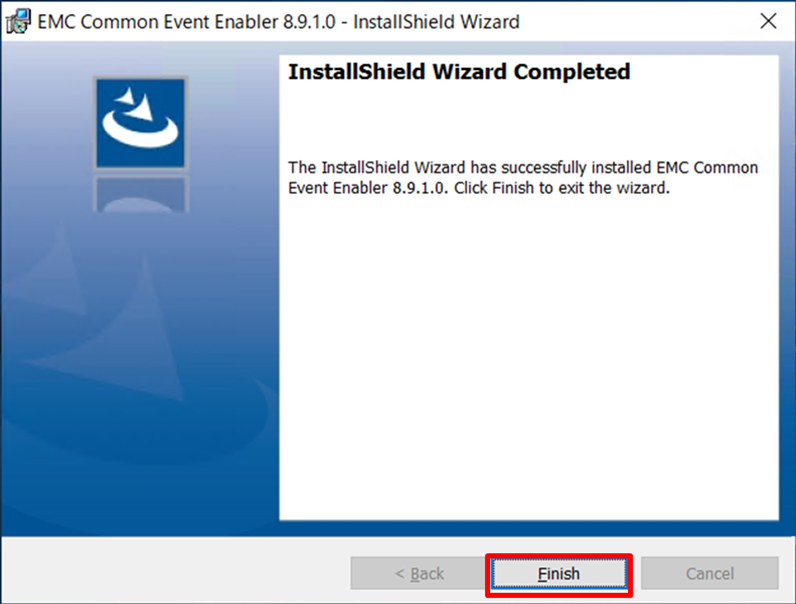

ウィザードが起動するので、画面に従ってインストールを進めます。

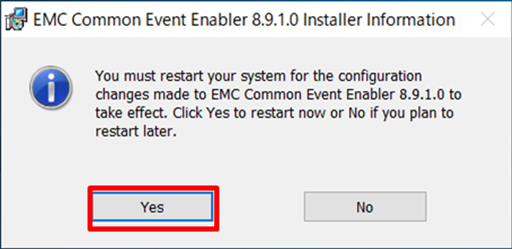

インストール後はOSの再起動が必要です。その場で再起動して問題ないようであれば[Yes]でOS再起動をしてください。

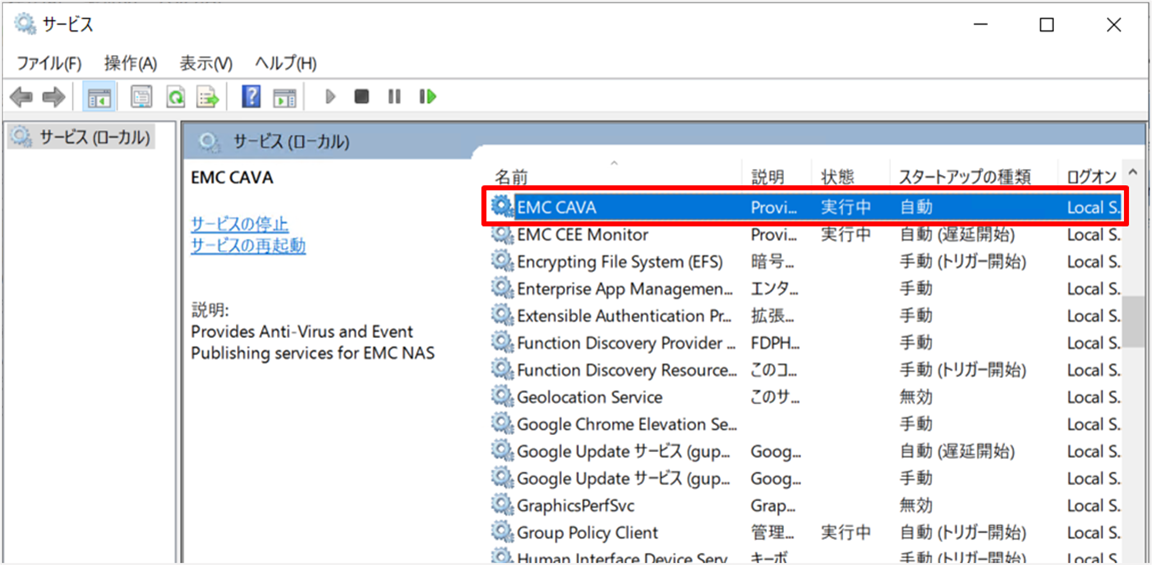

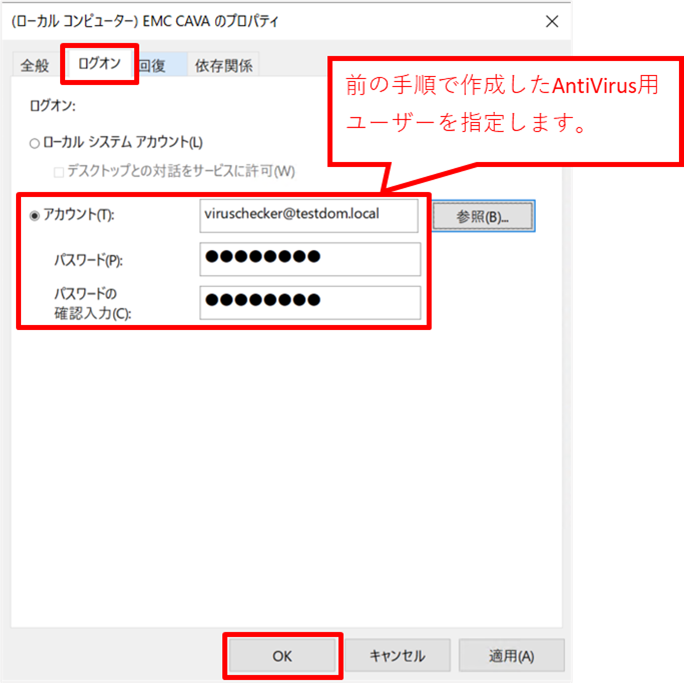

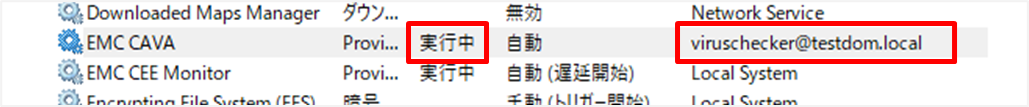

OS再起動後、Windowsのサービス一覧を開き、サービス [EMC CAVA] のプロパティを開きます。

前の手順でADに作成したAnti Virus用ユーザーを指定します。

設定後、サービス[EMC CAVA]を再起動します。サービス再起動後、サービス[EMC CAVA] が実行中になっていて、且つログオンユーザーが先ほど指定したユーザーになっていることを確認します。

CEEのインストールは以上です。この手順が終わった時点で構成図はこのような感じになります。

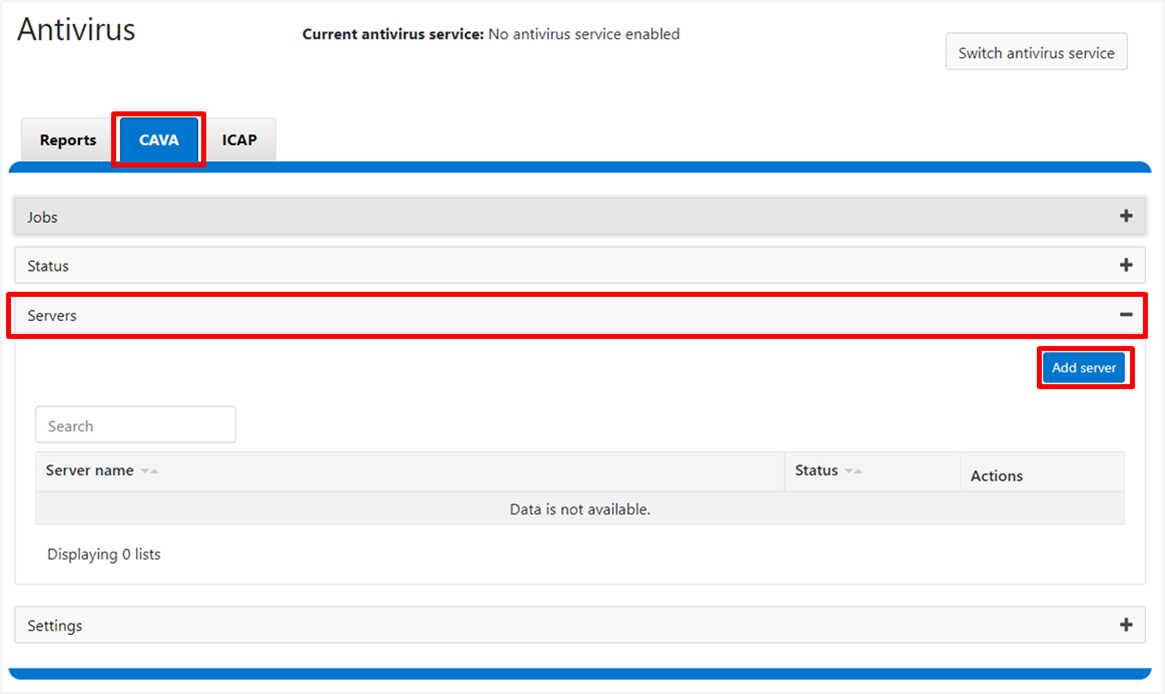

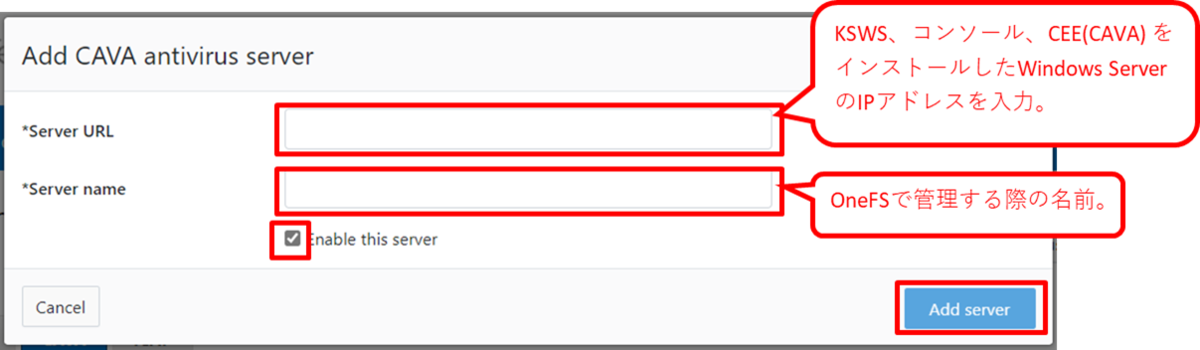

CAVAサーバー登録

KSWSをインストールしたサーバーを、PowerScale側にWebUIもしくはコマンドでCAVAサーバーとして登録します。

WebUIの場合は、[Data protection]>[Antivirus] を開きます。

タブ[CAVA]を開き、[Servers]を展開して[Add server]をクリックします。

[Server URL]に、先ほどKSWSとコンソールとCEE (CAVA) をインストールしたWindows ServerのIPを入力します。

[Server name]はOneFSで管理する際の名前なので、わかりやすい任意の名前を付けてください。

[Enable this server]にチェックを入れ、[Add server]をクリックします。

今回の検証のように、スキャンサーバーを複数台用意している場合は、この手順を繰り返してすべてのスキャンサーバーを登録してください。

なお、WebUIではなくコマンドで登録する場合は以下の通りとなります。

# isi antivirus cava servers create --server-name=XXXXX --server-uri=xxx.xxx.xxx.xxx --enabled=1

以上がCAVAサーバーの登録です。

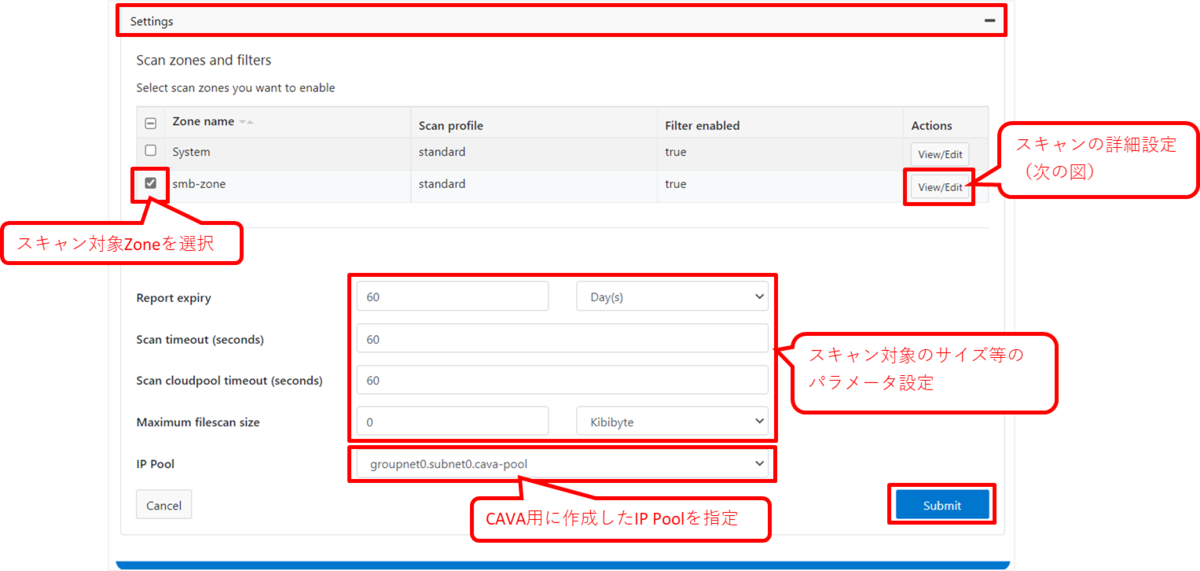

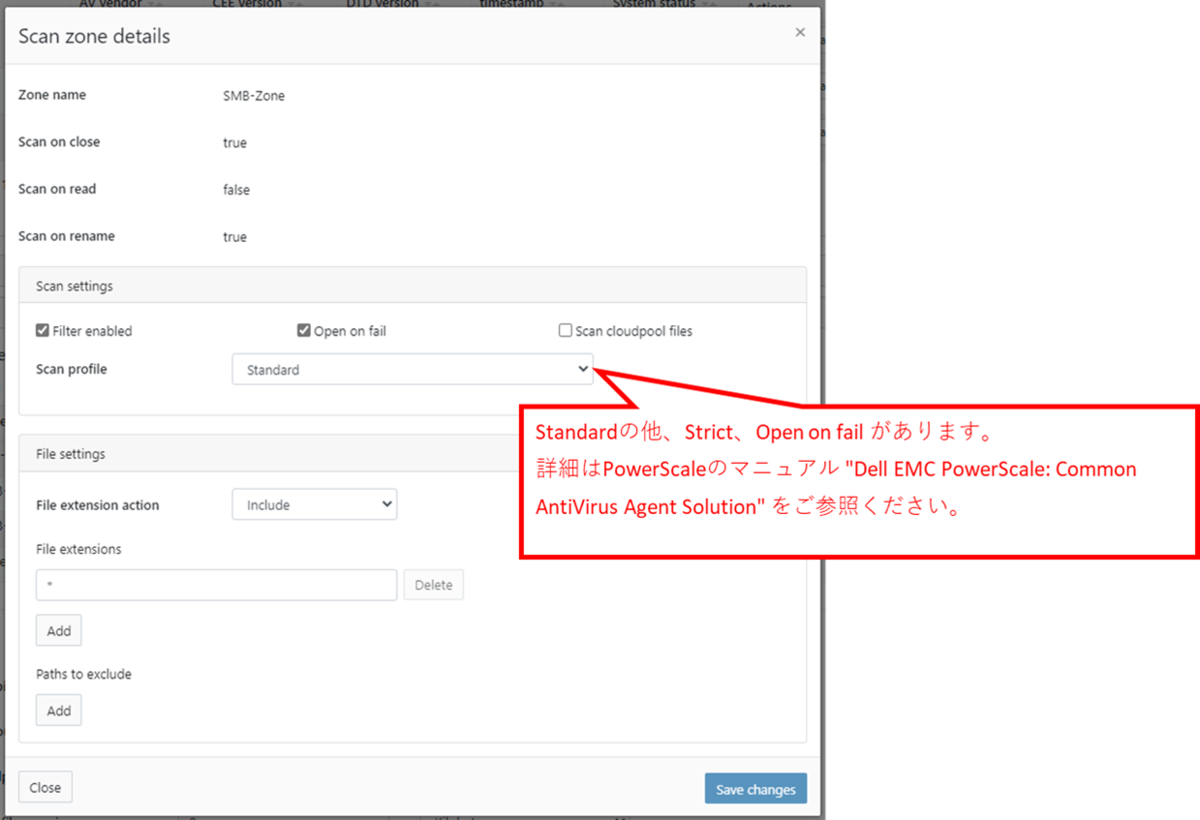

CAVA設定/有効化

OneFSに登録したCAVAの設定をし、有効化します。

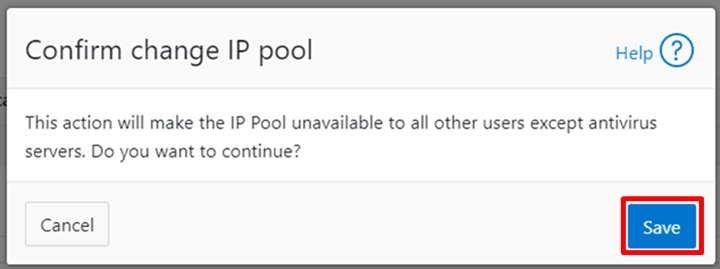

WebUIの[Data protection]>[Antivirus]を開き、タブ[CAVA]の[Settings]を展開します。

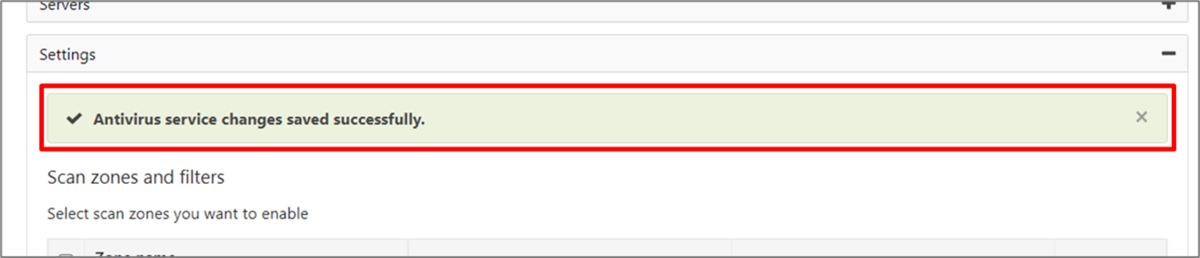

[Settings] に "Antivirus service changes saved successfully." と表示されていることを確認します。

続けて有効化を実施します。

WebUIで有効化する場合は、[Data protection]>[Antivirus]を開き、[Switch antivirus service] をクリックします。

[Switch CAVA antivirus on] を選択し、[I have read the warning and I agree to the risks] にチェックを入れ、[Confirm] をクリックします。

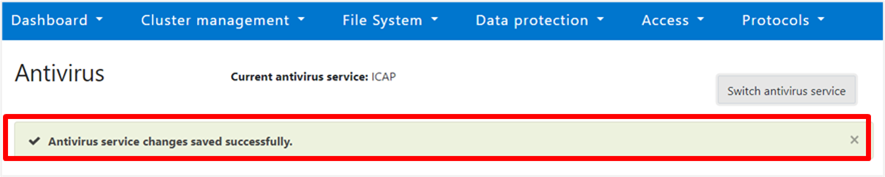

画面に [Antivirus service changes saved successfully.] と表示されていることを確認します。

コマンドで有効化する場合はこちらになります。

# isi antivirus cava settings modify --service-enabled=1

有効化の確認コマンドはこちらです。

# isi antivirus cava settings view

上のコマンドの出力1行目に "Service Enabled: Yes" と表示されていることを確認します。

CAVA設定/有効化の手順は以上です。

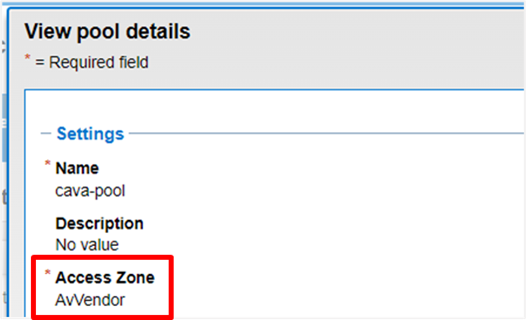

なお、有効化により専用のAccess Zone(AvVendor)が自動作成されます。

ドメイン参加(CAVAサーバーと同一ドメイン)

OneFSでCAVAサーバー(KSWSをインストールしたWindows Server)と同じドメインへ、ドメイン参加を実施します。(Authentication providers設定)

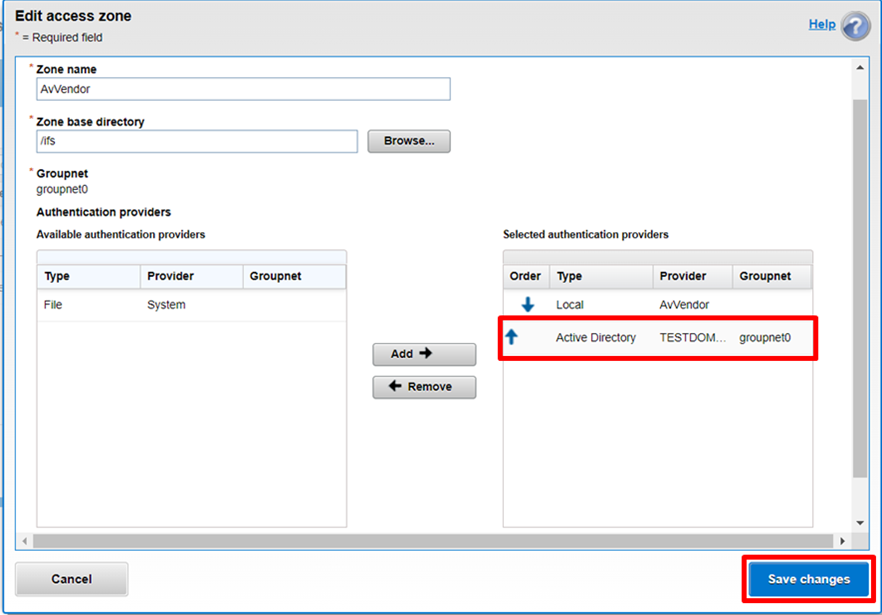

Access Zone設定

アクセスゾーン:AvVendor(※) のAuthentication Providerに先ほど参加したADを追加します。

※…CAVA設定/有効化 で自動作成されたアクセスゾーンです。

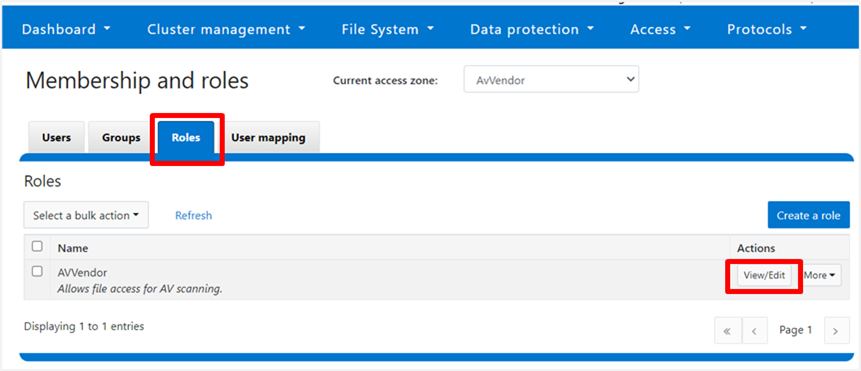

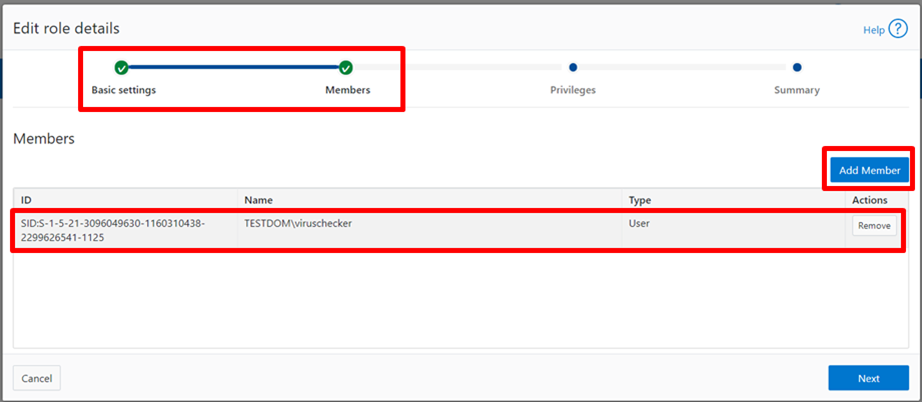

AVVendorロールへAnti Virus用ユーザー追加

ロール:AVVendor にcavaのサービス用のユーザー (※) を追加します。

※ ADにAnti Virus用ユーザー作成 で作成したユーザー。

WebUIで実施する場合は[Membership and roles]の[Roles]タブを開き、"ACCendor" の[View/Edit]をクリックします。

[Members]まで進めて、[Add Member]をクリックして、手順「ADにAnti Virus用ユーザー作成」で作ったADユーザーを追加します。

コマンドで実施する場合は、以下のコマンドでユーザーを追加します。

# isi auth roles modify AVVendor --zone=AvVendor --add-user\\<手順「4.3.1. ADにAnti Virus用ユーザー作成」で作ったユーザー>

以下のコマンドで確認します。

# isi auth roles view AVVendor --zone=AvVendor

上のコマンドの出力で "Members: <domain名>\\<手順「ADにAnti Virus用ユーザー作成」で作ったユーザー>" が表示されていることを確認してください。

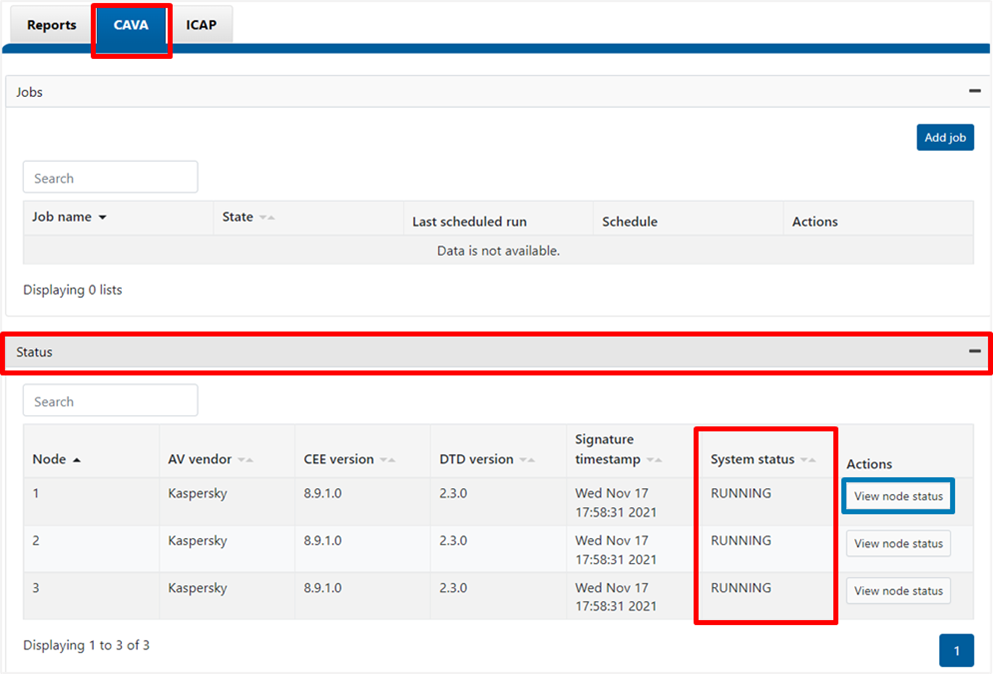

CAVAサーバー状態確認

OneFSからCAVAサーバー (KSWS等をインストールしたWindows Server) のステータスを確認します。

WebUIから確認する場合は、[Data protection]>[Antivirus]を開き、タブ[CAVA]の[Status]を展開します。

登録したKasperskyのCAVAサーバー (KSWS、コンソール、CAVAをインストールしたWindows Server) のステータスが "RUNNING" になっていることを確認します。

System statusがRUNNINGになるまで少し時間がかかる可能性があります。(~10分程度?)

"RUNNING" にならない場合「View node status」からメッセージを確認してください。

コマンドから確認する場合は以下のコマンドを実行します。

# isi antivirus cava status

上のコマンドの出力に "System Status: RUNNING" と "AV Vendor: Kaspersky" があることを確認してください。

Kaspersky Security for Windows ServerとCAVAの連携状態確認

Kaspersky側からもCAVAとの連携が正常にできているか確認します。

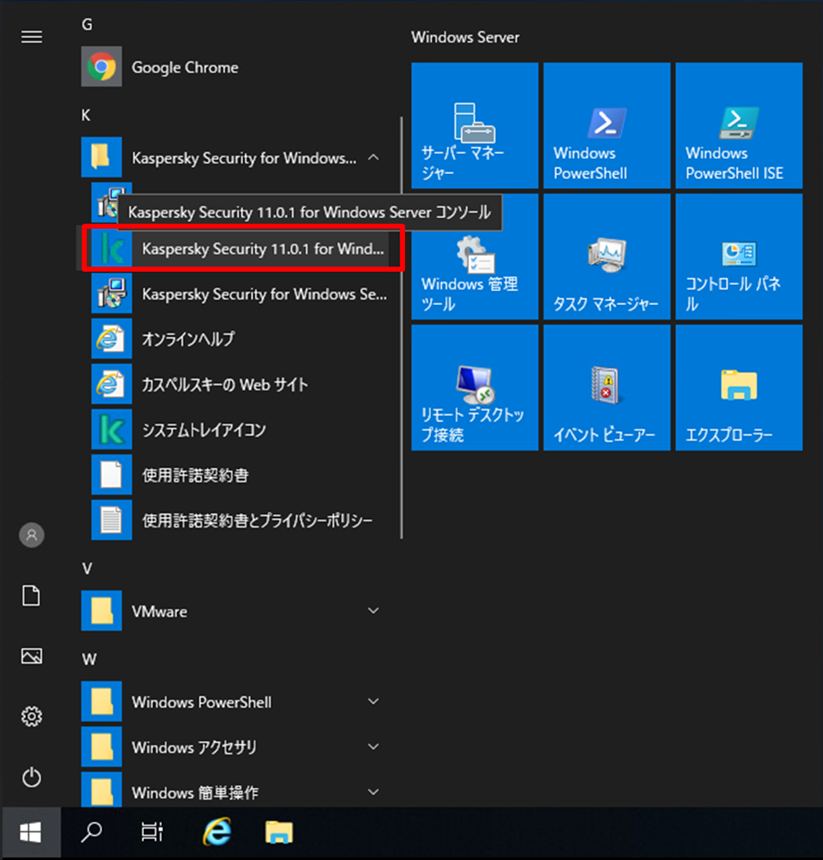

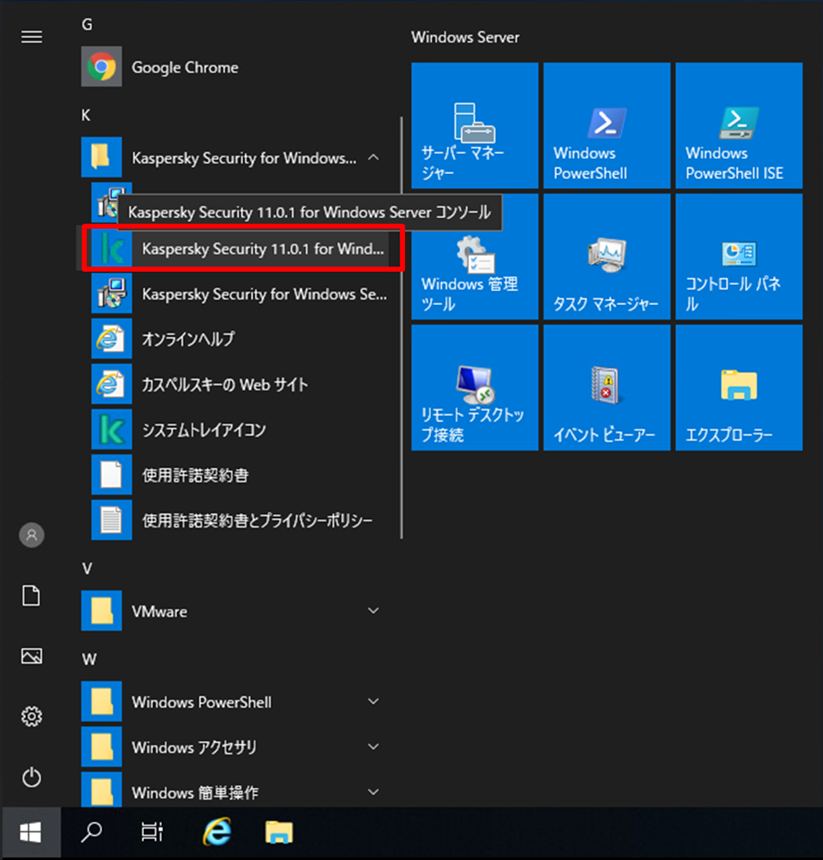

KSWSをインストールしたWindows Serverにログインし、[Kaspersky Security for Windows Server コンソール] を起動します。

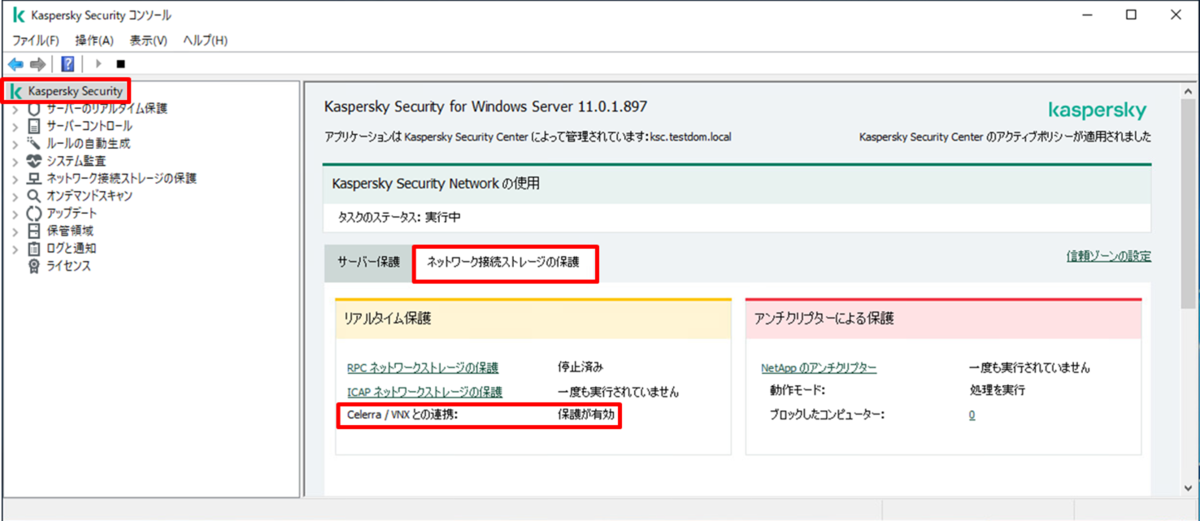

コンソールの左側のペインで [Kaspersky Security] を選択し、右側のペインで [ネットワーク接続ストレージの保護]タブ を開きます。

[リアルタイム保護]>[Celerra/VNXとの連携]に "保護が有効" と表示されていることを確認してください。

Kaspersky Security for Windows Server側の設定

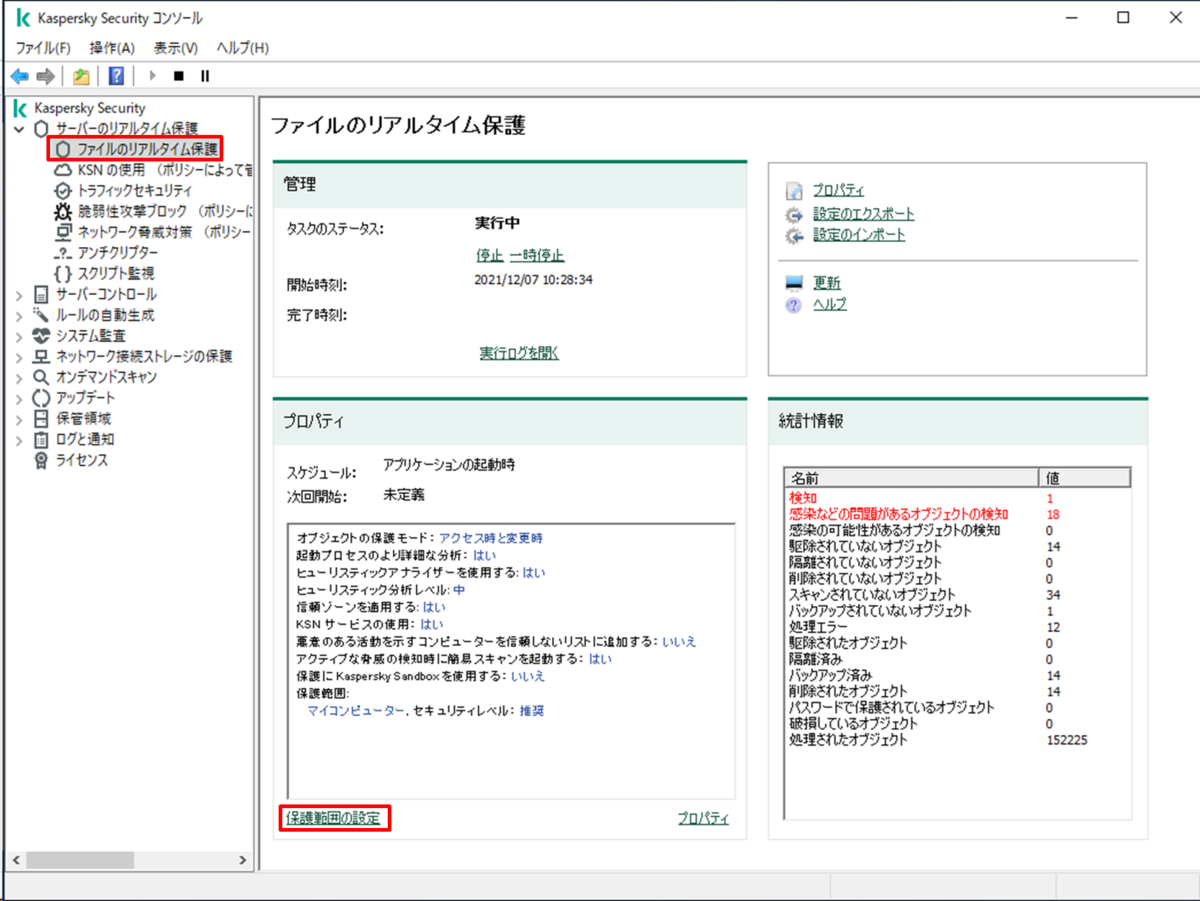

KSWSをインストールしたWindows Serverにログインし、[Kaspersky Security for Windows Server コンソール] を起動します。

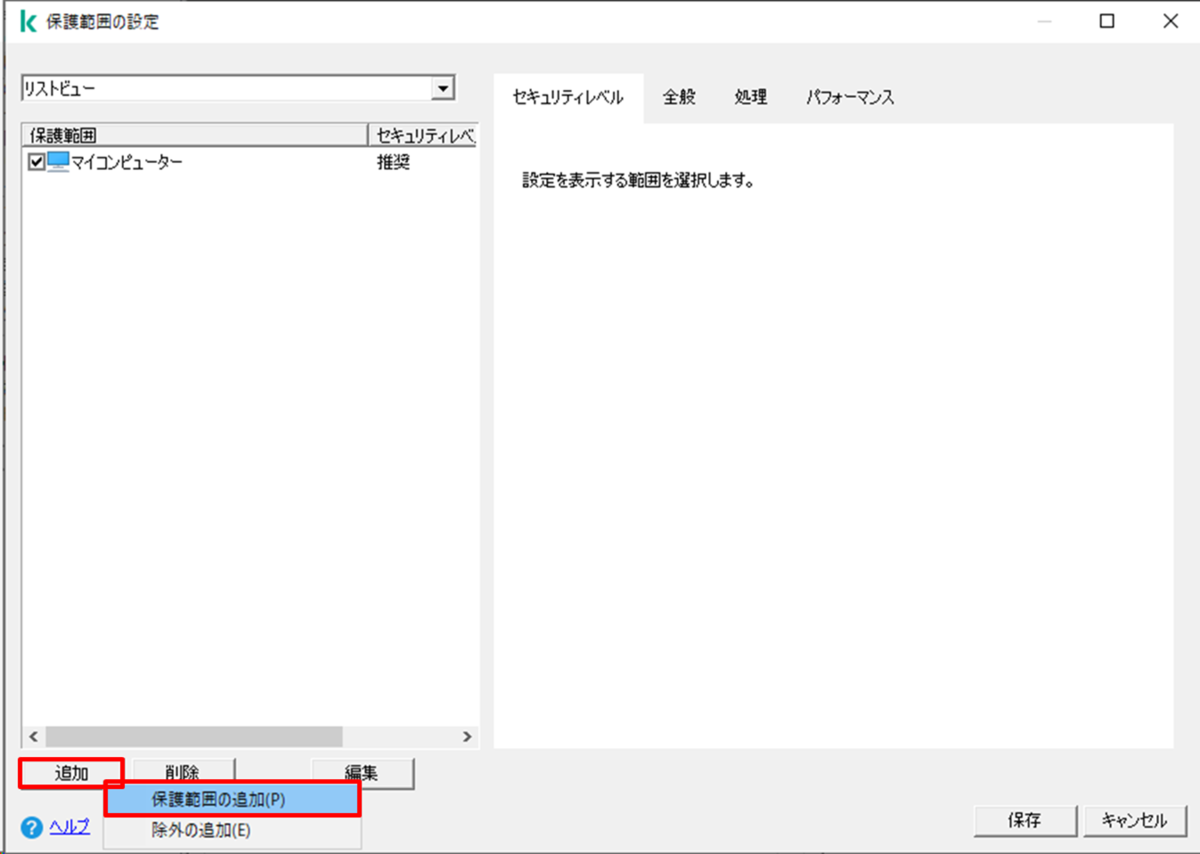

コンソールの左側のペインで [サーバーのリアルタイム保護]>[ファイルのリアルタイム保護]を選択し、右側のペインで [保護範囲の設定]をクリックします。

[追加]>[保護範囲の追加]をクリックします。

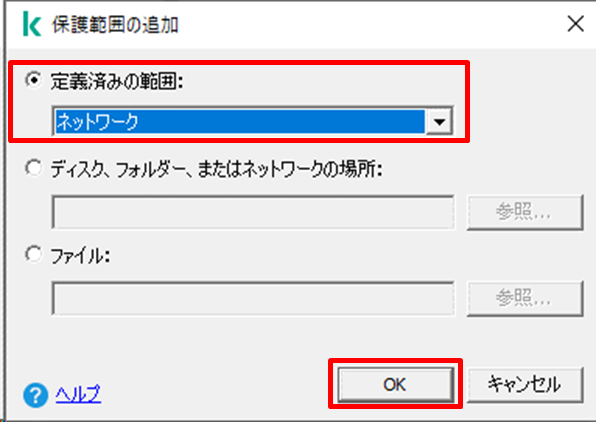

[定義済みの範囲]を選択し、プルダウンから[ネットワーク]を選択し、[OK]をクリックします。

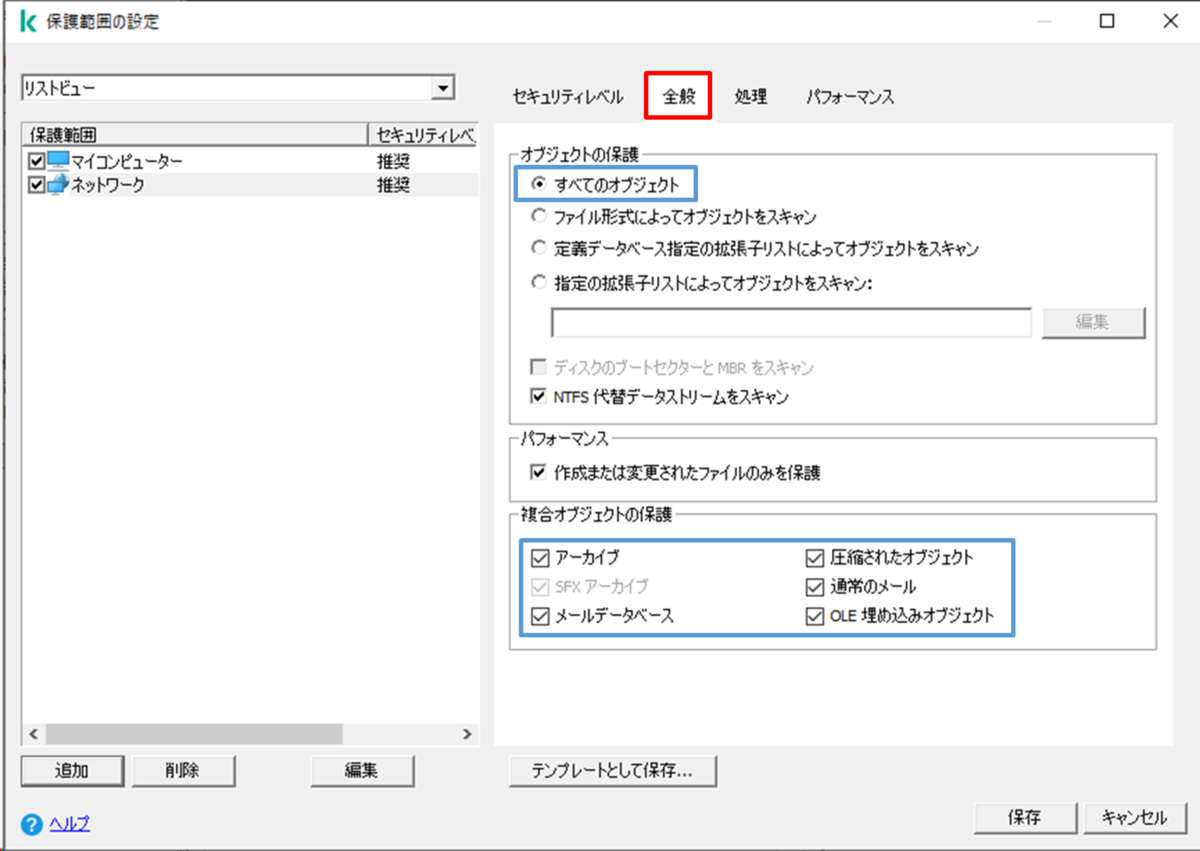

保護範囲一覧で[ネットワーク]を選択した状態で、[セキュリティレベル] タブのプルダウンを[カスタム]にします。

[全般]タブを開き、任意に設定します。

この検証ではDell Technologies(旧Dell EMC)社のドキュメントに従い、以下の通り設定致しました。

- オブジェクトの保護:すべてのオブジェクトをスキャン

- 複合オブジェクト:全て選択

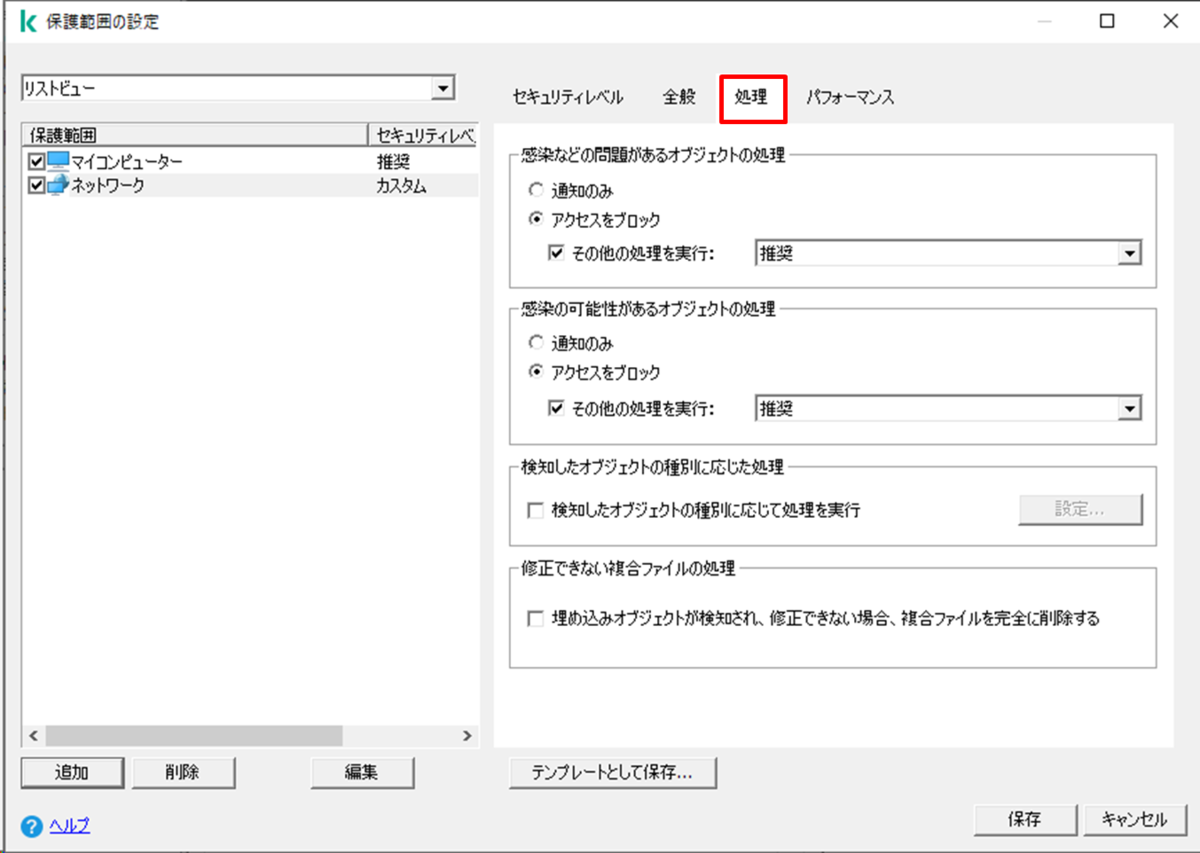

[処理]タブを開き、任意に設定します。

この検証ではデフォルトのままにしております。

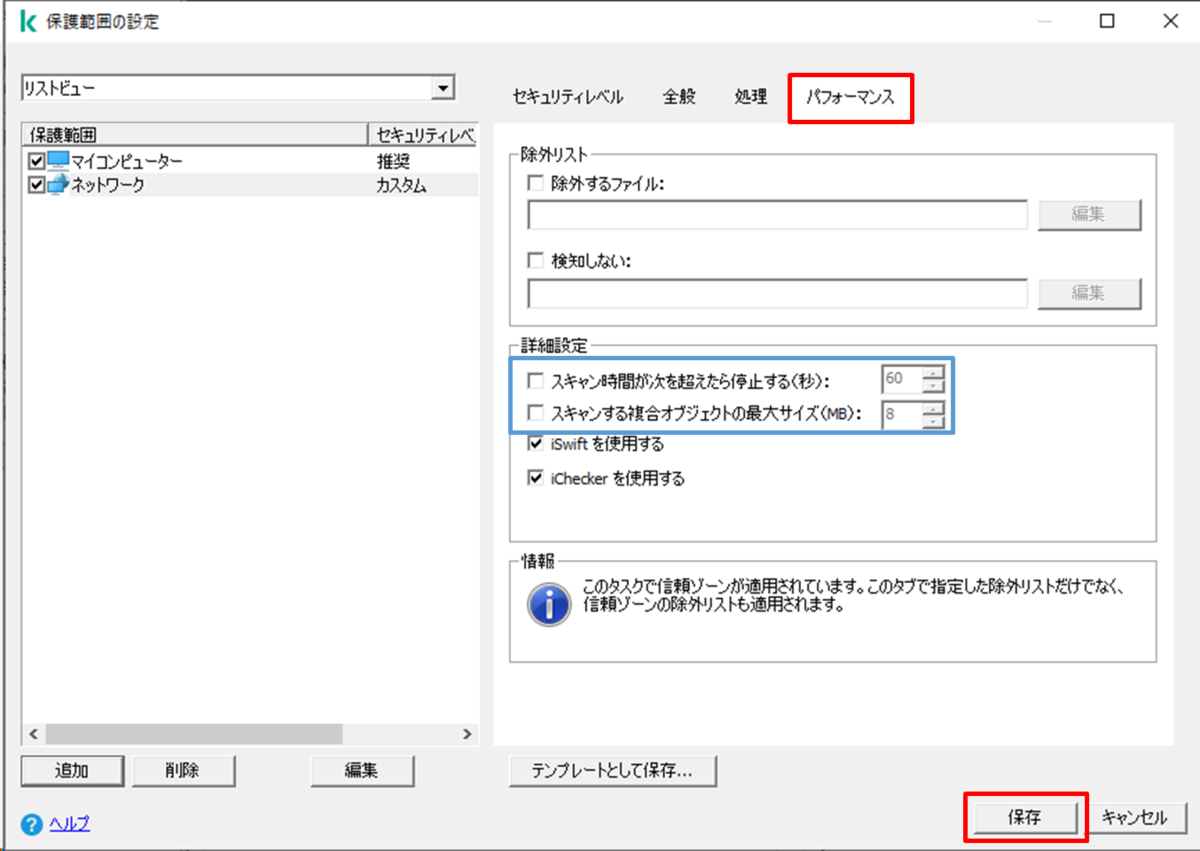

[パフォーマンス]タブを開き、任意に設定します。

この検証ではDell Technologies(旧Dell EMC)社のドキュメントに従い、以下の通り設定致しました。

- 詳細設定:スキャン時間が次を超えたら停止する (60秒) を無効にする。

- 詳細設定:スキャンする複合オブジェクトの最大サイズ (8MB) を無効にする。

完了したら [保存] をクリックします。

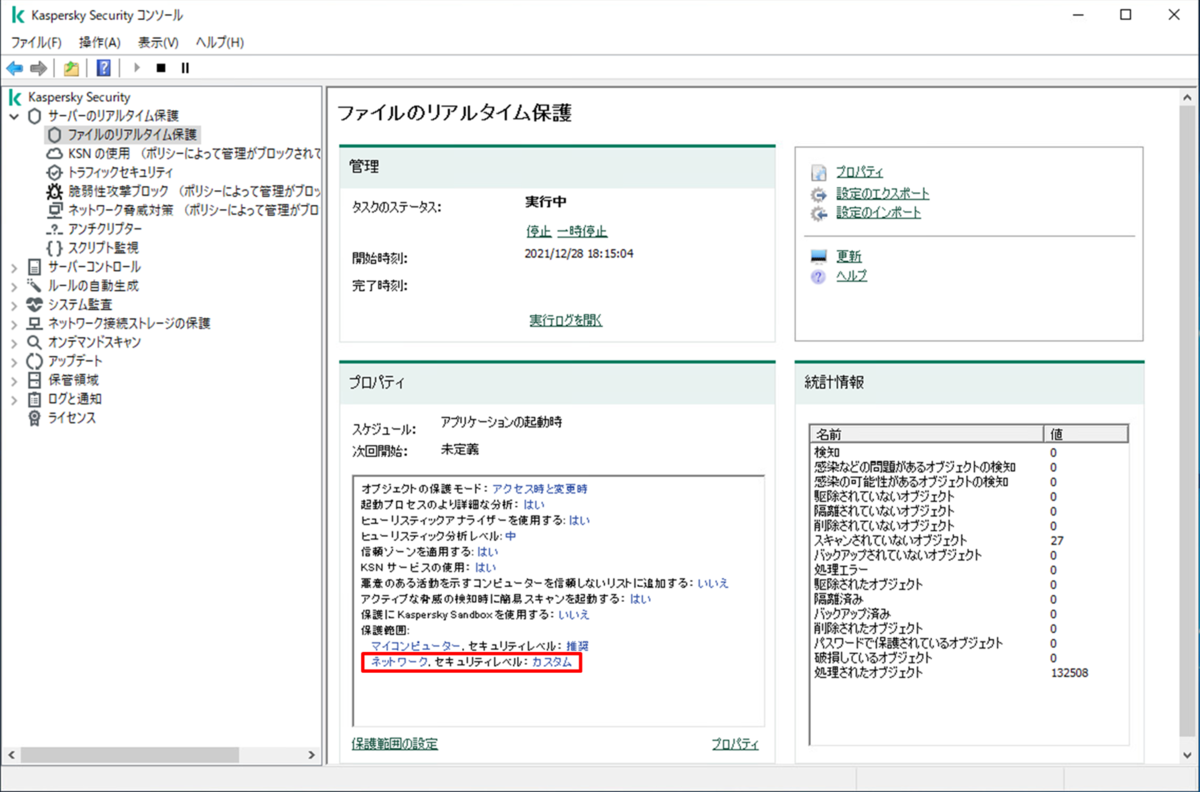

ファイルのリアルタイム保護の[プロパティ]の保護範囲に、[ネットワーク, セキュリティレベル:カスタム]と表示されていることを確認します。

KSWS側の設定は以上です。

KSWS側の設定は以上です。

Eicarテストファイルによる検知確認

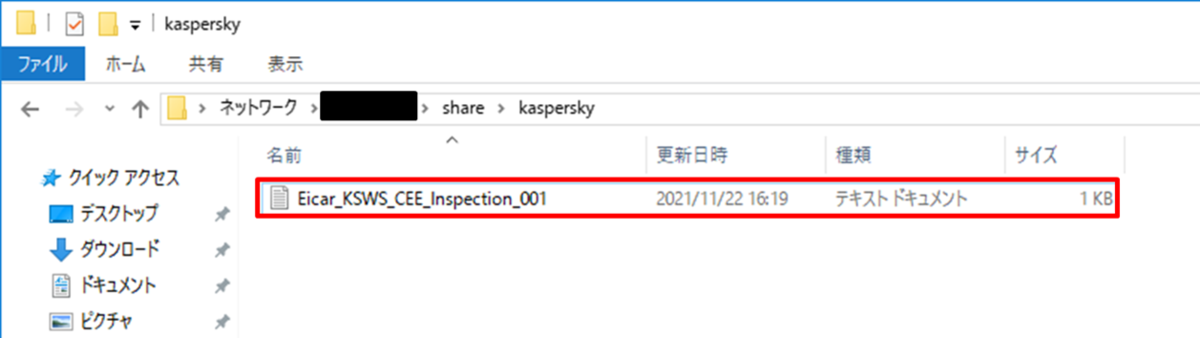

PowerScaleのNAS上に任意の端末 (アンチウイルス機能はOFF) からEicarテストファイルを作成し、それを検知できるかを確認します。

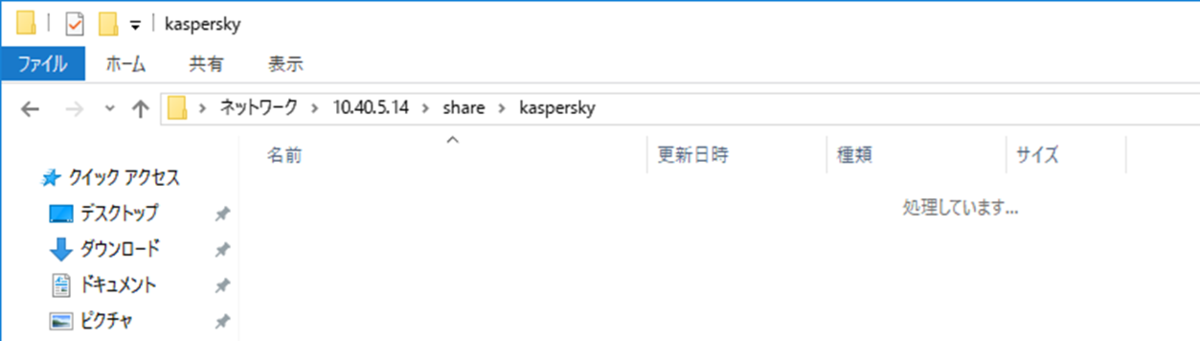

ひやひやしながら見守っていたところ・・・Eicarテストファイルが消えました!

Kaspersky製品で検知&処理されたのかを確認します。

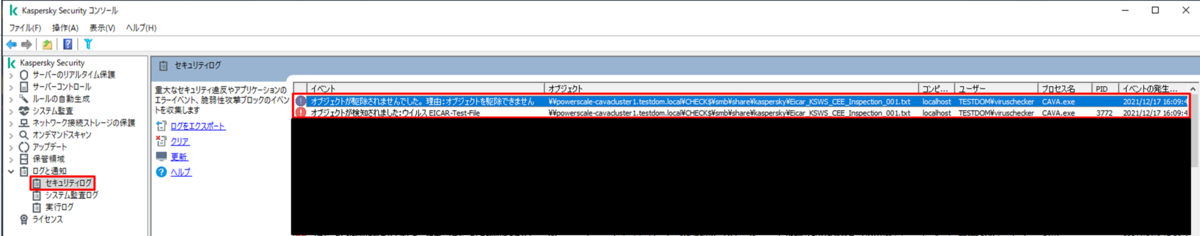

Kaspersky Security for Windows Server コンソールを開き、左側のペインで[ログ通知]>[セキュリティログ]を選択し、セキュリティログの中からEicarテストファイル検知に関するものがないかを確認します。

今回の場合は、赤枠部分が該当のイベントです。

なお "駆除されませんでした" となっておりますが、これはKSWSが脅威に対する処理の優先度を "駆除"→"駆除できなければ削除" としているためです。Eicarテストファイルは仕様で脅威を駆除することができず、必然的に処理は削除となります。よってこのイベントは「最初の処理として駆除を試みたけれど、駆除できなかったからファイルを削除しましたよ」の意です。

上の図の赤枠内のイベントの [プロセス] 列を確認すると、"CAVA.exe" となっております。

上の図の赤枠内のイベントの [プロセス] 列を確認すると、"CAVA.exe" となっております。

このようにCAVA連携で検知した脅威のプロセス名は "CAVA.exe" となります。脅威検知時にそれをCAVAで検出したか否かを判断する目安となるかと存じます。

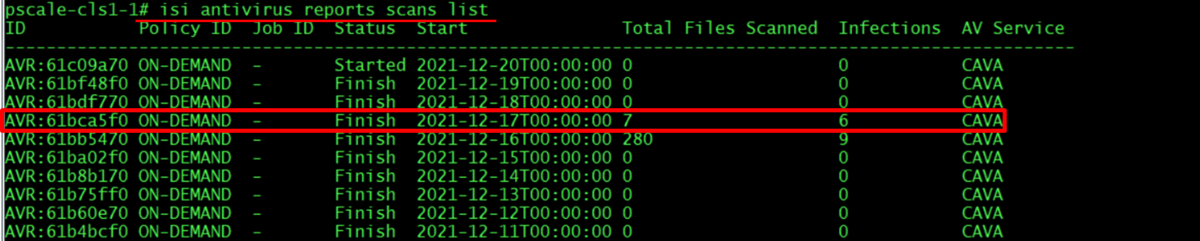

続けてOneFS側で検知状況を確認します。今回は例としてコマンドで確認します。

以下のコマンドでスキャンレポートの一覧を表示します。

# isi antivirus reports scans list

上のコマンドの出力の "AV" 列で、その日に検知した脅威の数を確認することができます。

今回の場合は複数回Eicarテストファイルの検知テストを行ったため、検知数が "6" になっています。

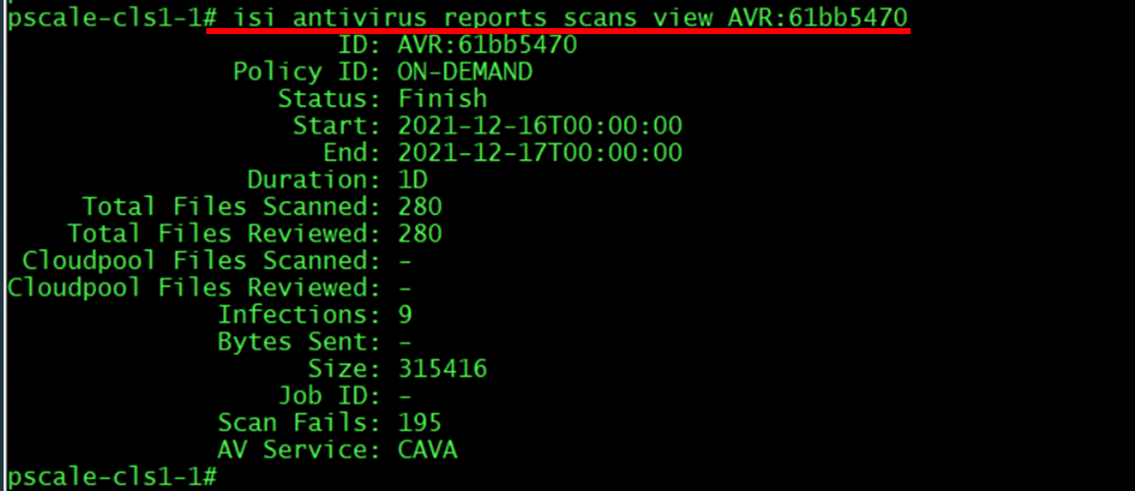

任意の日付のスキャンレポートの詳細を確認したい場合は、上のコマンドの出力の "ID" 列に表示されている文字列をコピーし、以下のコマンドを実行します。

# isi antivirus reports scans view <先ほどメモしたレポートID>

今回はKaspersky Security for StorageでEMC PowerScaleのNASを保護する検証を記載致しました。

Kaspersky Security for Storageはややマイナーな製品で、ネット上にナレッジが少ないのが現状です。

この記事がKaspersky Security for Sotrageを検討なさる方の参考になれば幸いにございます。

(Kaspersky Lab社様には是非、Kaspersky Security for Storageに関するドキュメントやオンラインヘルプを増強していただきたく…。マジでお願い致します。)

また、これは完全に余談なのですが、この検証は2020年11月ごろから細々と開始し、2022年1月7日に記事を書き上げました。

その間になんと、Dell様がCAVAを用いたPowerScaleのアンチウイルスの実装検証の記事を公開なさっていました!

IsilonianTech 第19回 PowerScaleとサイバーセキュリティ ~CAVA編~ - Dell Community

私のこのブログではOneFSに関する設定などはだいぶ端折っておりますので、もしOneFS側の設定で不明な箇所があればこちらの記事をご参照いただければと存じます!

この度は最後まで記事をご覧いただき誠にありがとうございました。

記載事項へのご指摘、ご不明点、ご質問等ございましたら、以下からご連絡いただければと存じます。

https://www.networld.co.jp/product/kaspersky/

それでは次回の記事でお会いしましょう!