皆様、こんにちは。カスペルスキー製品担当SEの小池です。

今回はKaspersky Endpoint Security for Cloud (KESC) の機能の一つ、Cloud Discoveryを紹介いたします。

(Kaspersky Endpoint Security for Cloudについてはこちらの記事で紹介しております。)

この機能は、クラウドサービスの利用状況の統計を取ったり、特定のクラウドサービスへのアクセスをブロックすることができます。

Microsoft365やBox、AWS、Azure等はもちろん、各種SNS、各種動画配信サービスの利用状況までわかってしまうという、使い方次第では社用PCで業務に関係ないサービスを利用していることを暴くことができる機能です。

今回の内容は以下の通りです。

- Kaspersky Endpoint Security for CloudにおけるCloud Discovery機能概要

- Cloud Discovery (クラウドの検出) の使い方

- Cloud Discovery (クラウドの制御) の使い方

今回の記事は以下のバージョンにて検証し、画面ショットを取得しております。

●保護対象デバイス

Windows 10

●保護製品

Kaspersky Endpoint Security for Windows 11.6.0.394

●利用ライセンス

Kaspersky Endpoint Security Cloud Plus

Kaspersky Endpoint Security for CloudにおけるCloud Discovery機能概要

Kaspersky Endpoint Security for Cloud (以降KESCと記載) におけるCloud Discovery機能は、主に以下の2つを提供します。

- クラウドサービスの検出:KESCをインストールしたWindowsデバイス (個人用) で、使用されるクラウドサービスを監視し、統計を作成します。

- クラウドサービスの制御:KESCをインストールしたWindows デバイス (個人用) において、セキュリティプロファイルでブロックと定義したサービスに対するアクセスをブロックします。

2021/11/22現在、クラウドの検出はKESCの無印ライセンスおよびPlusで利用でき、クラウドの制御についてはKESC Plusライセンスでのみ使用できます。

クラウドベースのエンドポイントセキュリティ | カスペルスキー

クラウドの検出 及び クラウドの制御の対象となるサービスはあらかじめKESCで定義されています。

2021/11/22現在、カテゴリはSNS、ファイル共有、メッセンジャー、メール、その他の5個があり、合計776個のサービスが定義されています。

手動で任意のクラウドサービスを追加することはできませんが、追加のリクエストをメーカーに依頼することは可能です。

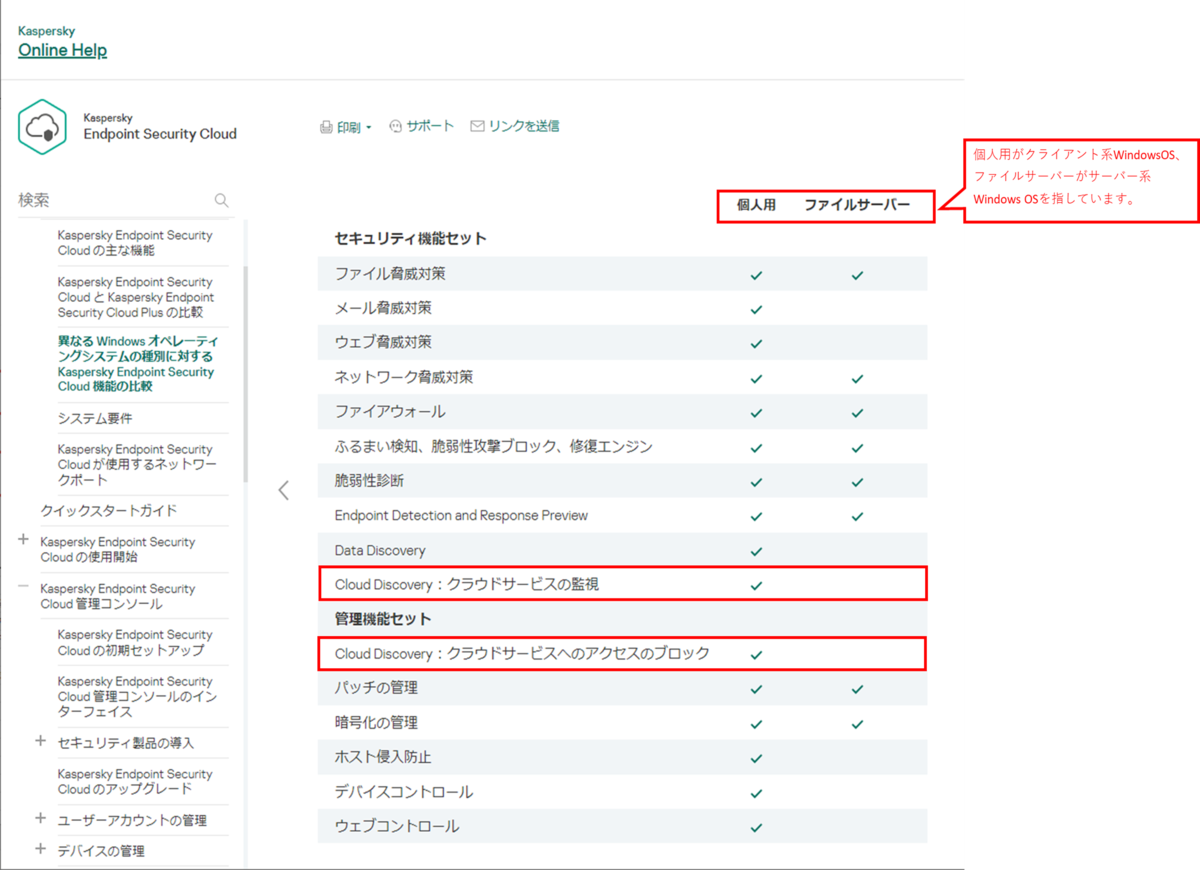

Cloud Discoveryは前述の通りクラウドの検出とクラウドの制御の2つの機能がありますが、これらを利用できるのはいわゆるクライアント系のWindowsOSのみであり、サーバー系WindowsOSでは利用できません。

(この仕様を知らないで延々とWindows Server 2019で「あれ?ブロックされないなーなんでー???」と困りながら検証を続けていた私は一体…。)

詳しくはこちらのオンラインヘルプをご参照ください。

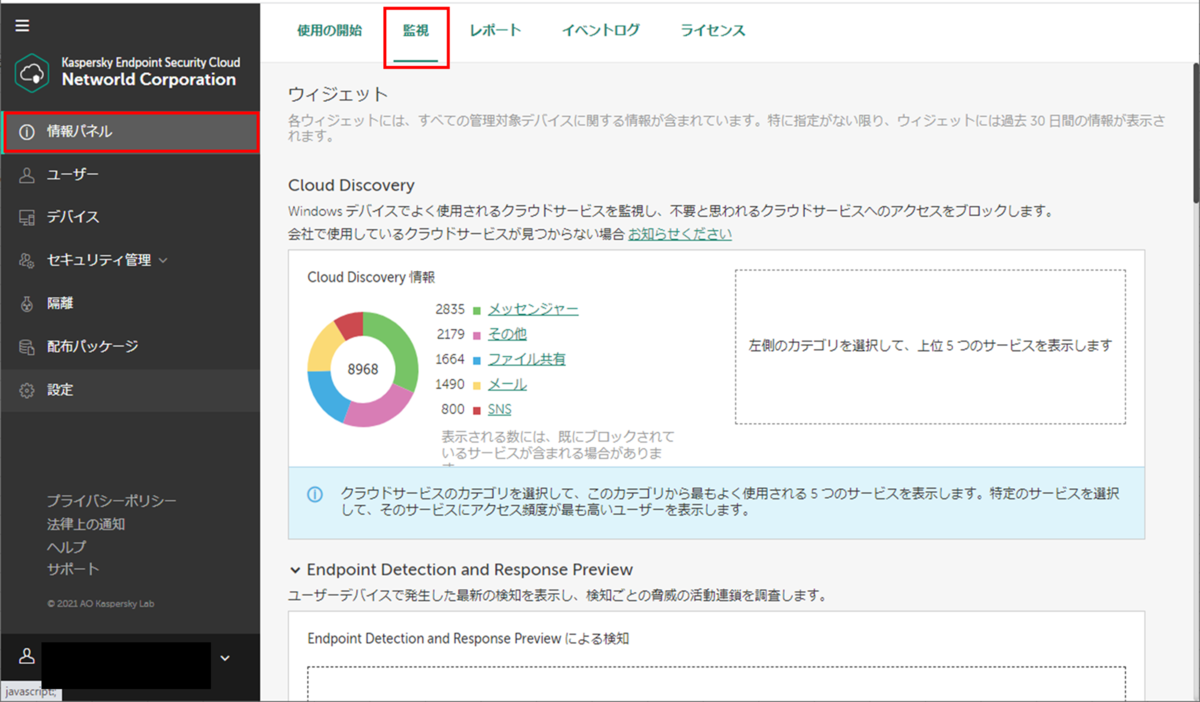

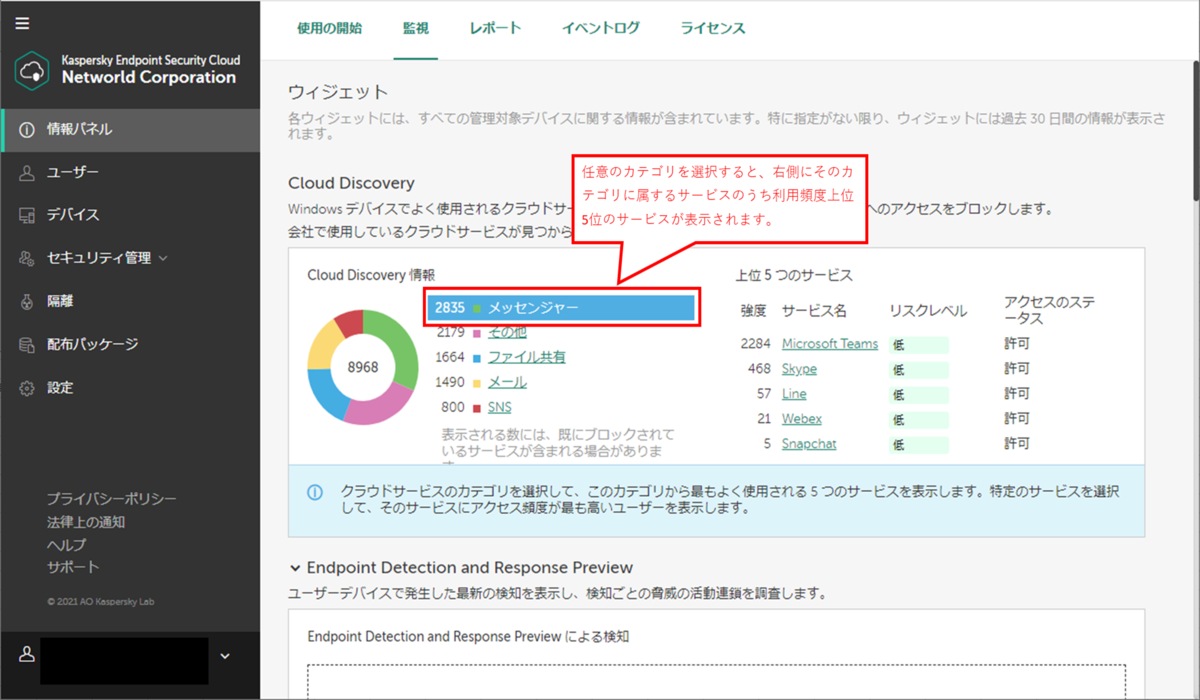

クラウドの検出で収集したクラウドサービス利用状況は、情報パネルに表示されています。

クラウドの検出で収集した情報は、定義済のレポートで出力することもできます。

また、レポートを定期的に作成しメールに添付して自動送信することも可能です。

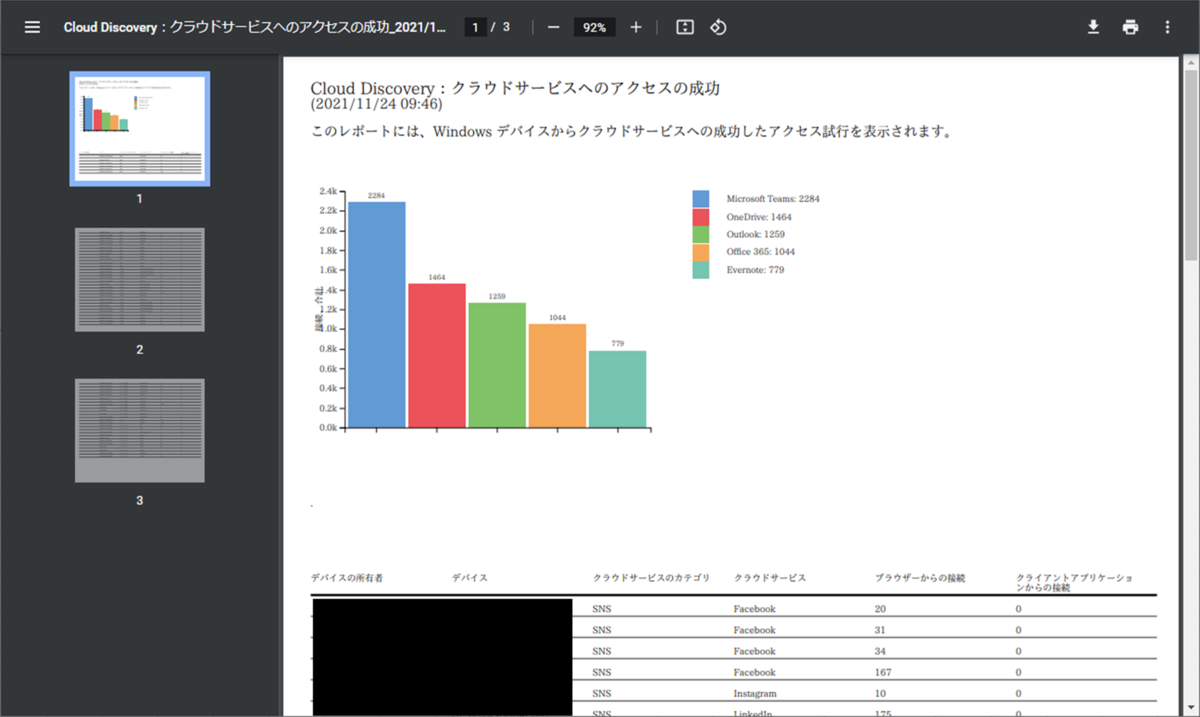

下は弊社検証環境で作成した、クラウドサービスへのアクセス成功のPDFレポートです。

カテゴリ関係なくクラウドサービスの上位5位の棒グラフとアクセス数、各デバイスにおけるクラウドサービス利用状況の一覧表が内容に含まれています。

ブラウザからFacebookに173回接続…とかもバッチリ載っています。

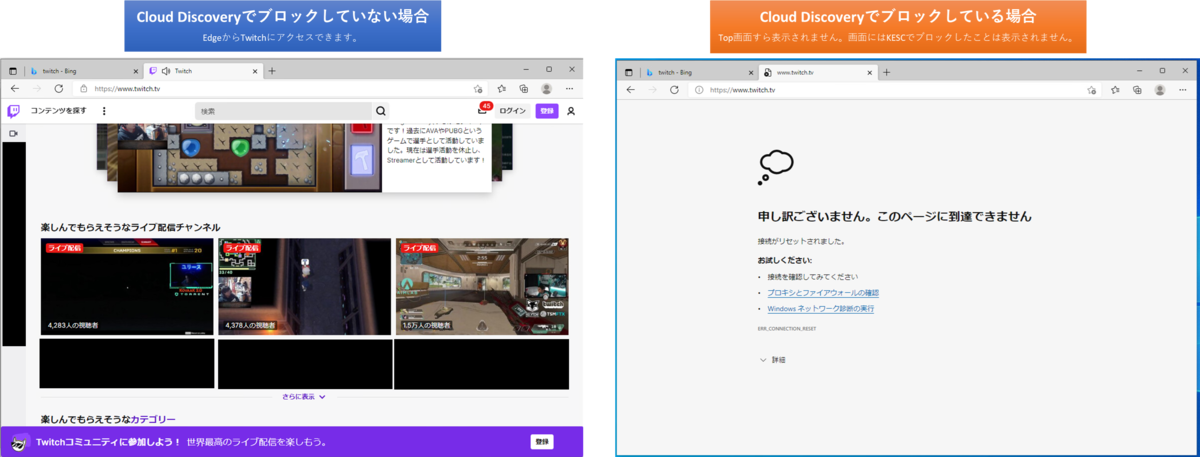

クラウドの制御機能を用いて実際にTwitchへWebブラウザ (Edge) からアクセスを試行し、ブロックした場合は以下のような画面になります。

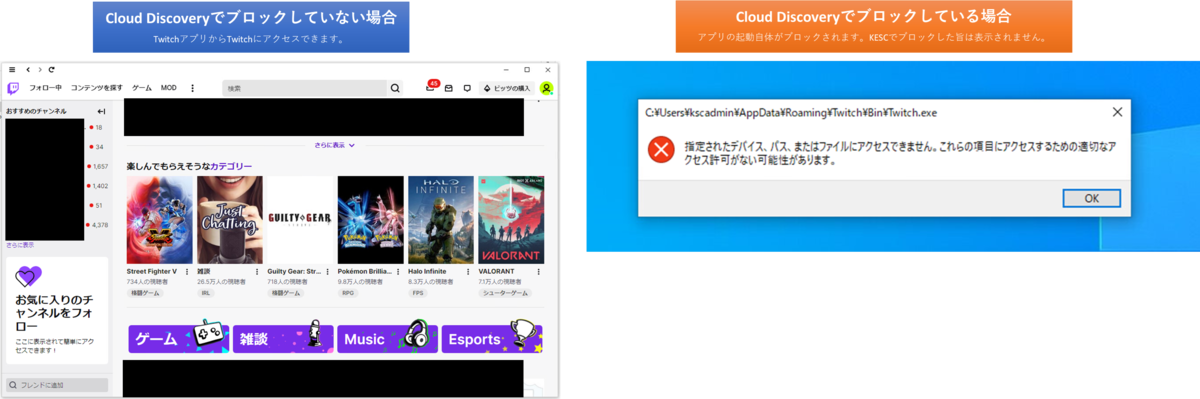

また、ブロックと設定したクラウドサービスに個別のアプリがある場合、この場合はそのアプリの起動自体をブロックする仕様となっているようです。

以下はTwitchのアプリの起動を試行した場合の画面です。

(なお、Twitchのアプリはスタートアップ起動がデフォルトになっていますが、これもブロックされました。)

概要は以上となります。

以降は実際にKESCでCloud Discovery機能を使う方法や設定する方法を紹介いたします。

Cloud Discovery (クラウドの検出) の使い方

ここではまずKESCライセンスであれば無印でもPlusでも利用できるクラウドの検出の使い方について紹介いたします。

有効化

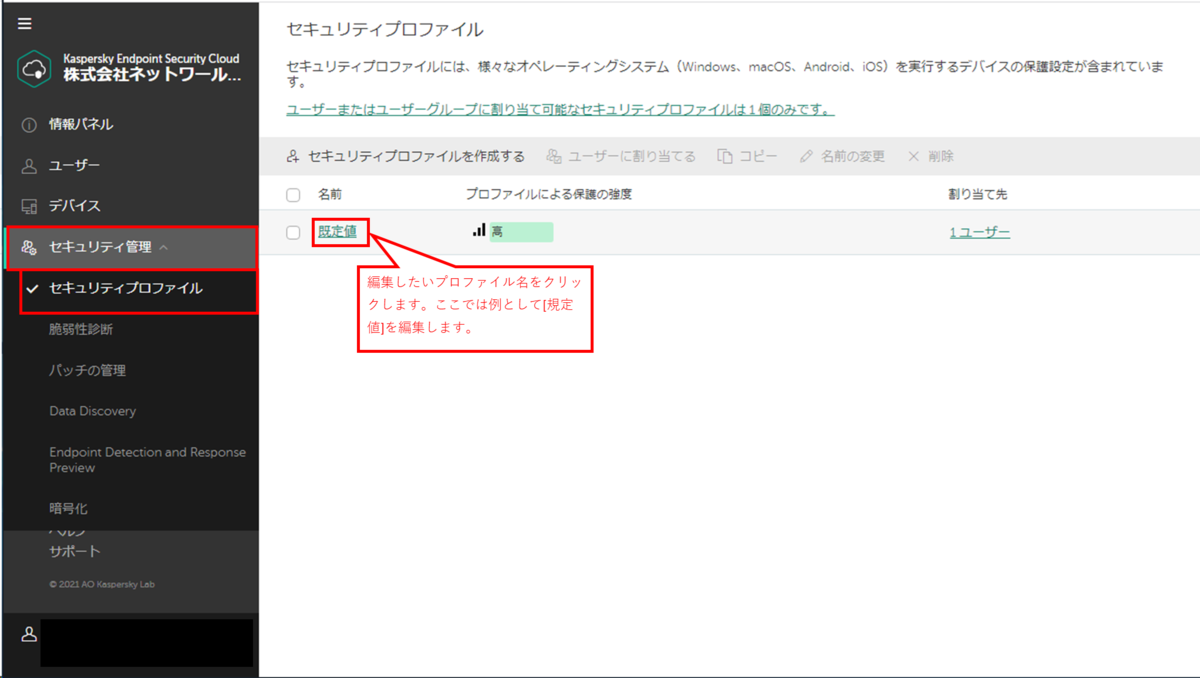

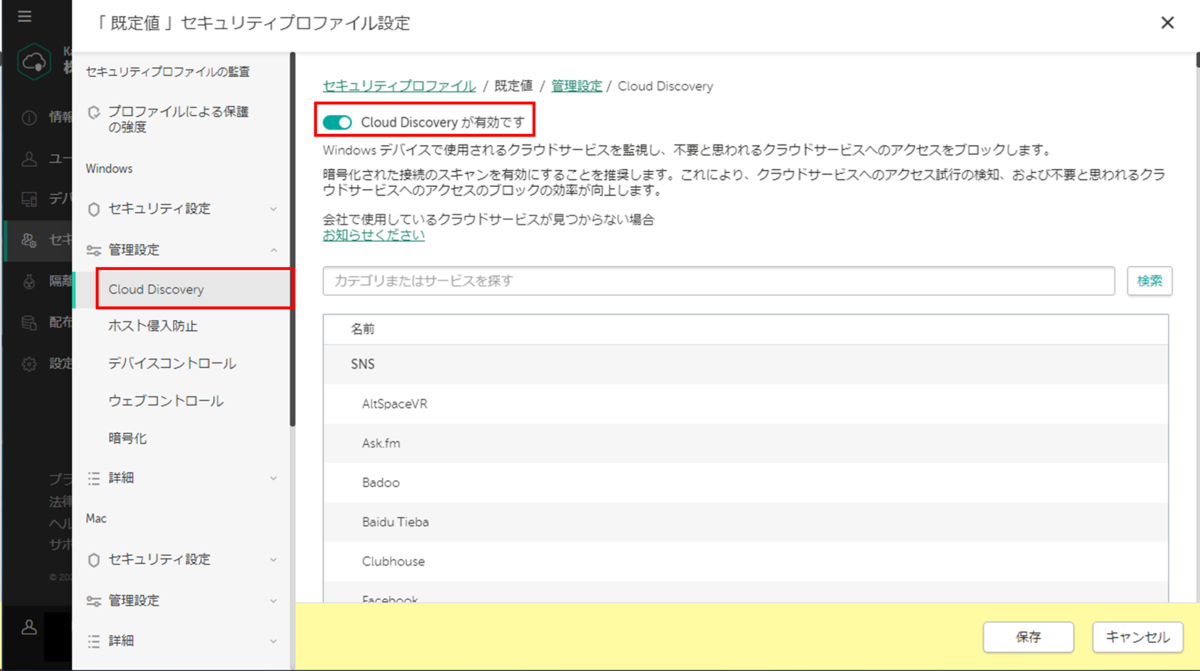

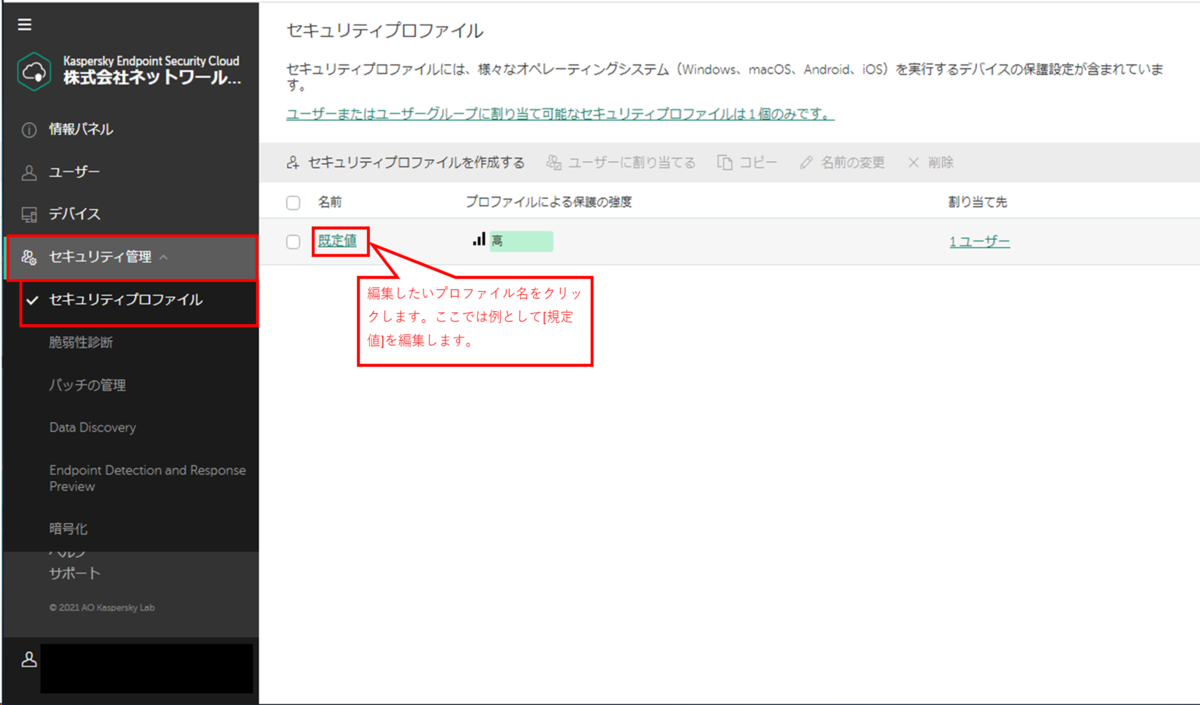

KESCのコンソールから[セキュリティ管理]>[セキュリティプロファイル]を開き、変更対象のプロファイル名をクリックします。

ここでは例として規定値のプロファイルを編集していきます。

[Windows]>[管理設定]>[Cloud Discovery]を開き、[Cloud Discovery] を有効化します。

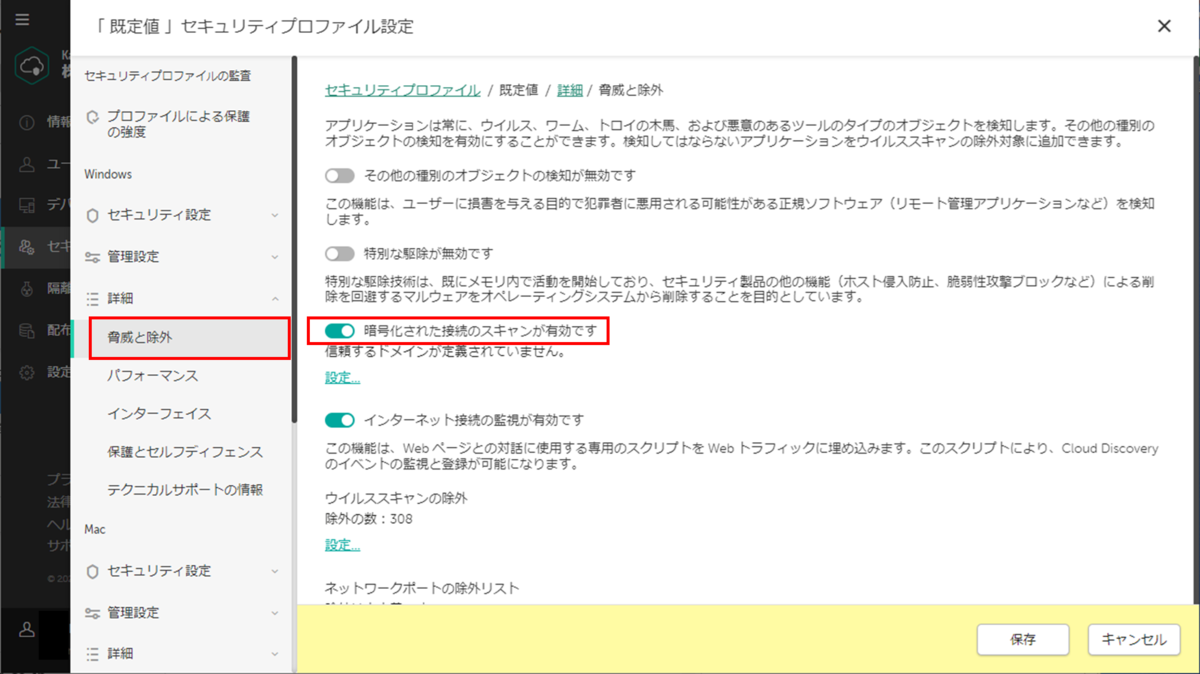

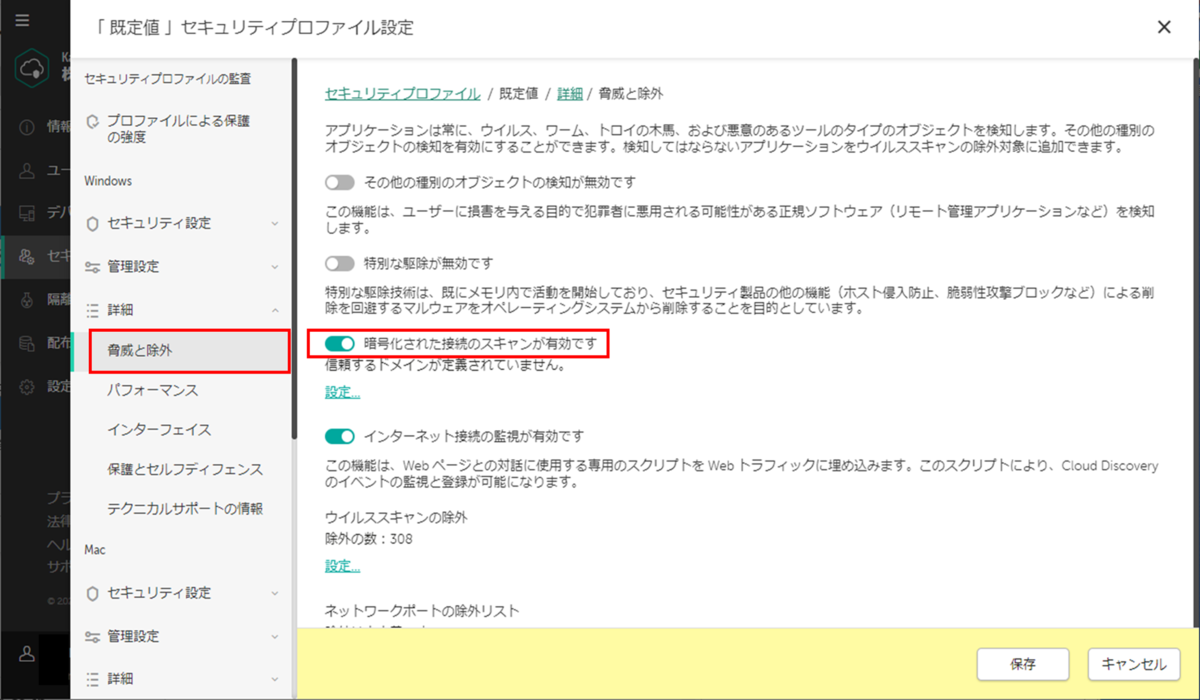

なお、上の画面で「暗号化された接続のスキャンを有効にすることを推奨します」とありますが、これを有効にする場合は[Windows]>[詳細]>[脅威と除外]を開き、[暗号化された接続のスキャン] を有効化してください。

この設定は任意です。

[保存] をクリックします。

以上で有効化は完了です。

コンソールでの確認方法

Cloud Discoveryで検出したクラウドサービスへのアクセスは、[情報パネル]>[監視]タブから確認することができます。

この欄の統計はデフォルトでは過去30日間の情報が表示されています。

各カテゴリを選択すると、上位5つのサービスを一覧で表示することができます。

さらに具体的なサービス名をクリックすると、使用頻度が高いユーザーとデバイスを表示することができます。

レポート出力方法

続いてCloud Discovery (クラウドの検出) で検知したクラウドサービスへのアクセスをレポートにして出力する方法を紹介いたします。

KESCのコンソール画面の[情報パネル]>[レポート]タブを開きます。

[Cloud Discovery:クラウドサービスへのアクセスの成功] の [PDF] か [CSV] をクリックします。

ここでは例としてPDFをクリックします。

以下のように上位5位のサービスとその利用状況の棒グラフ、それから各デバイスとユーザーのクラウドサービスへのアクセス回数一覧がレポートされます。

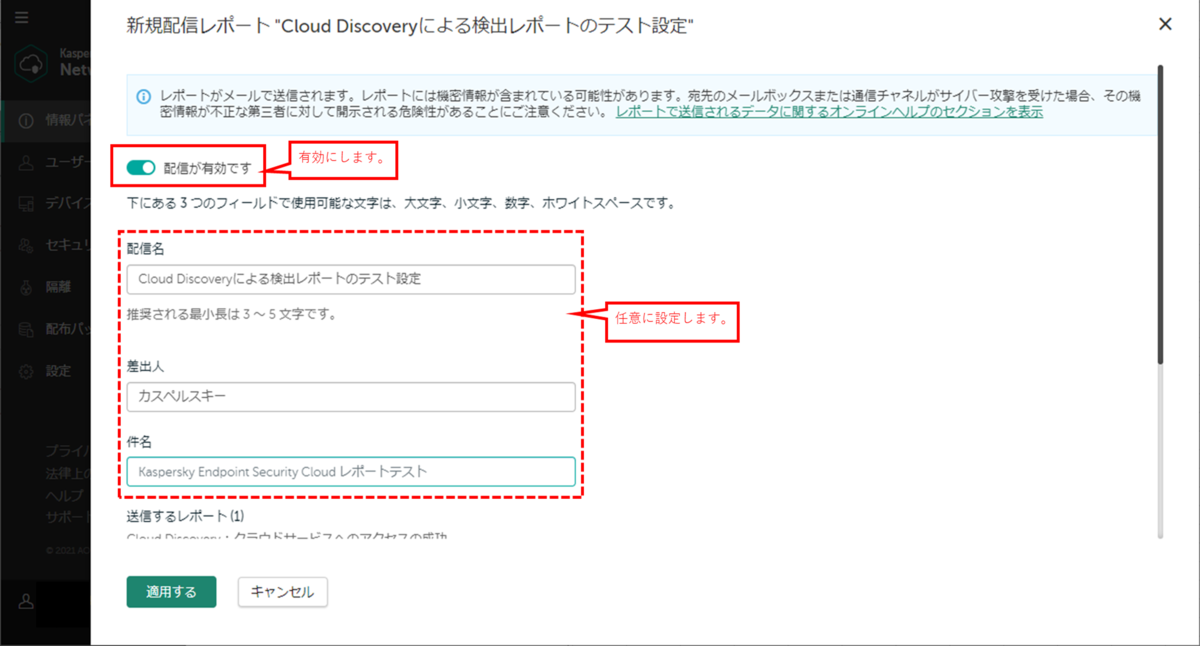

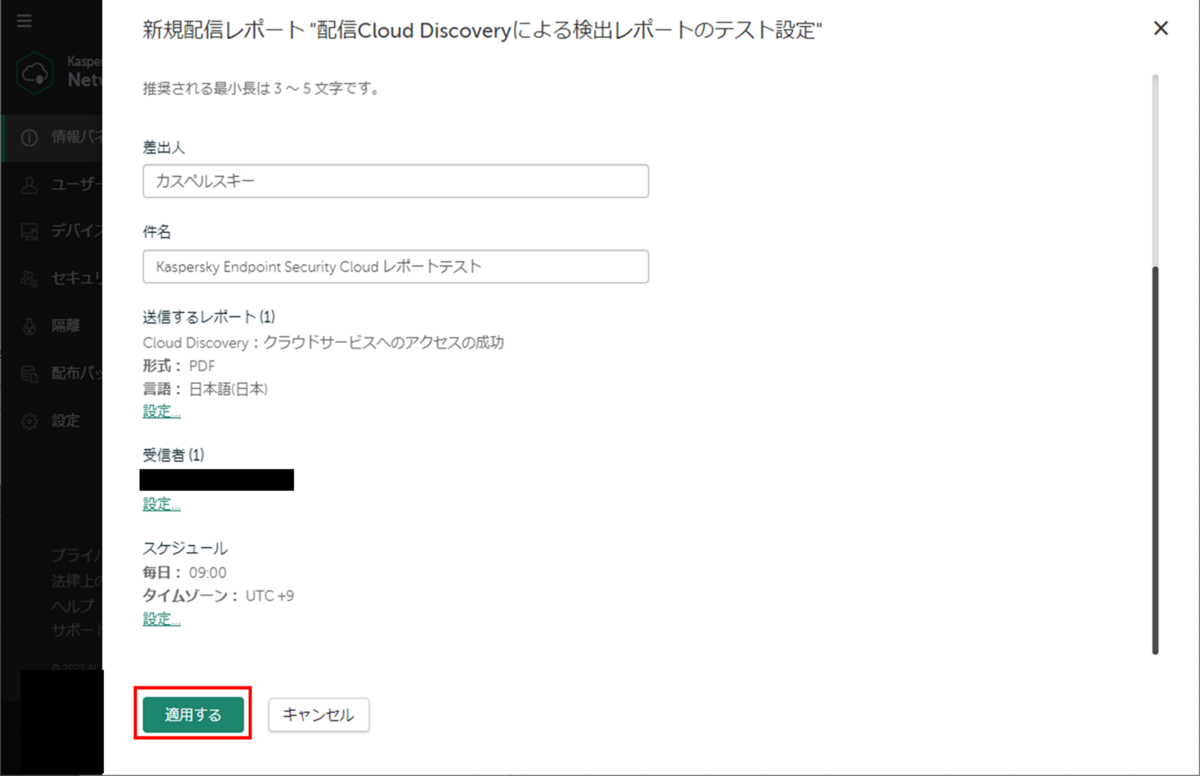

定期的にレポートを自動生成しメールなどで通知したい場合は、[情報パネル]>[レポート]タブ>[レポート配信] をクリックします。

[+配信を追加] をクリックします。

配信を有効にします。

[配信名]、[差出人]、[件名]を任意に設定します。

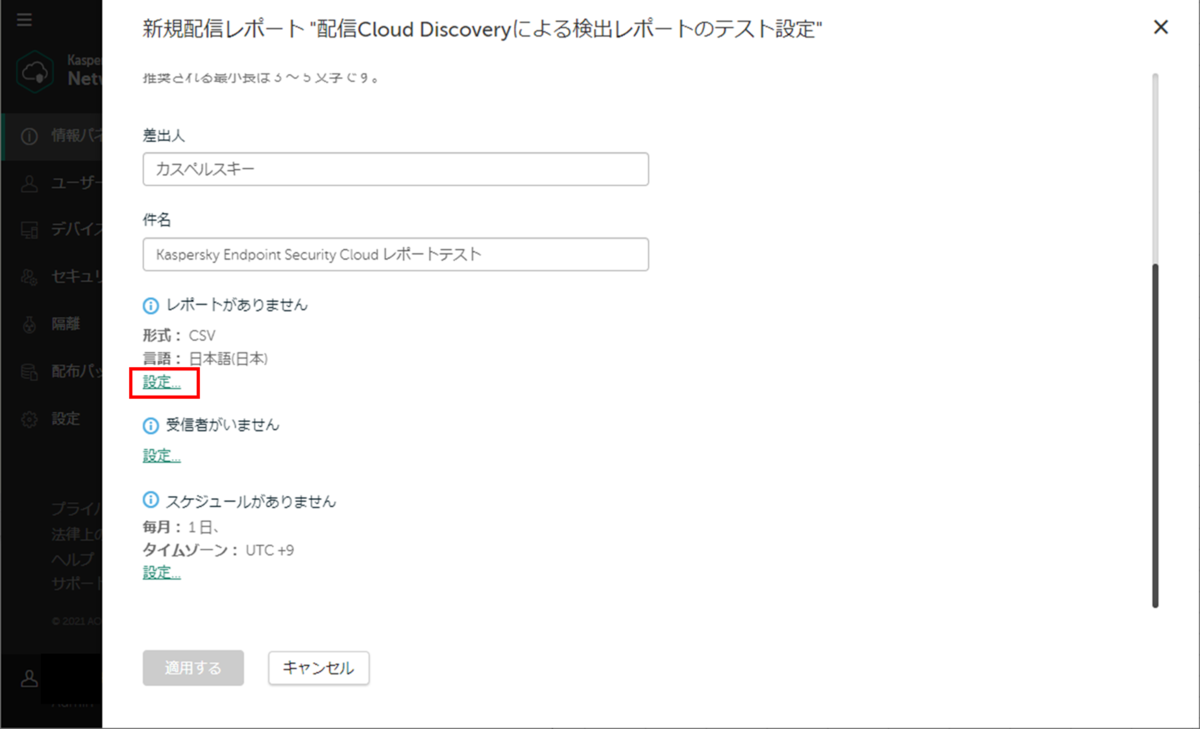

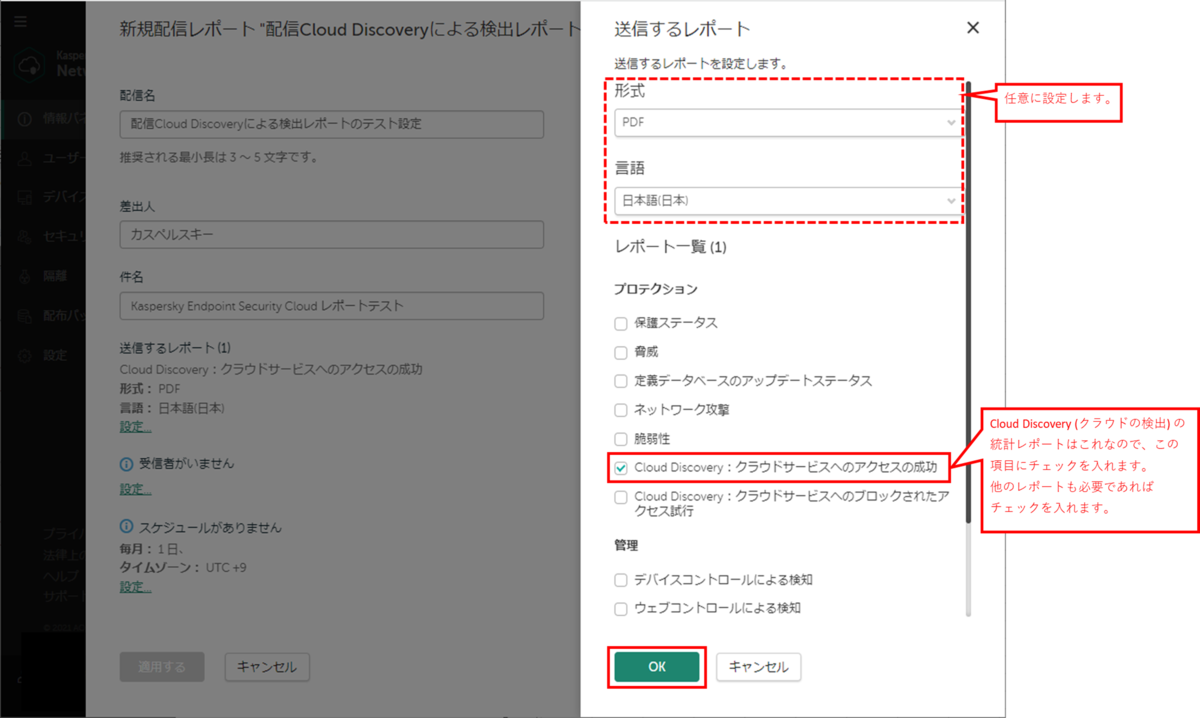

「レポートがありません」と表示されている下の[設定…]をクリックします。

形式と言語を任意に設定します。

[Cloud Discovery : クラウドサービスへのアクセスの成功] にチェックを入れ、[OK] をクリックします。

なお、この時別のレポートも一緒に設定することができますので、必要なレポートがあれば任意でチェックを入れてください。

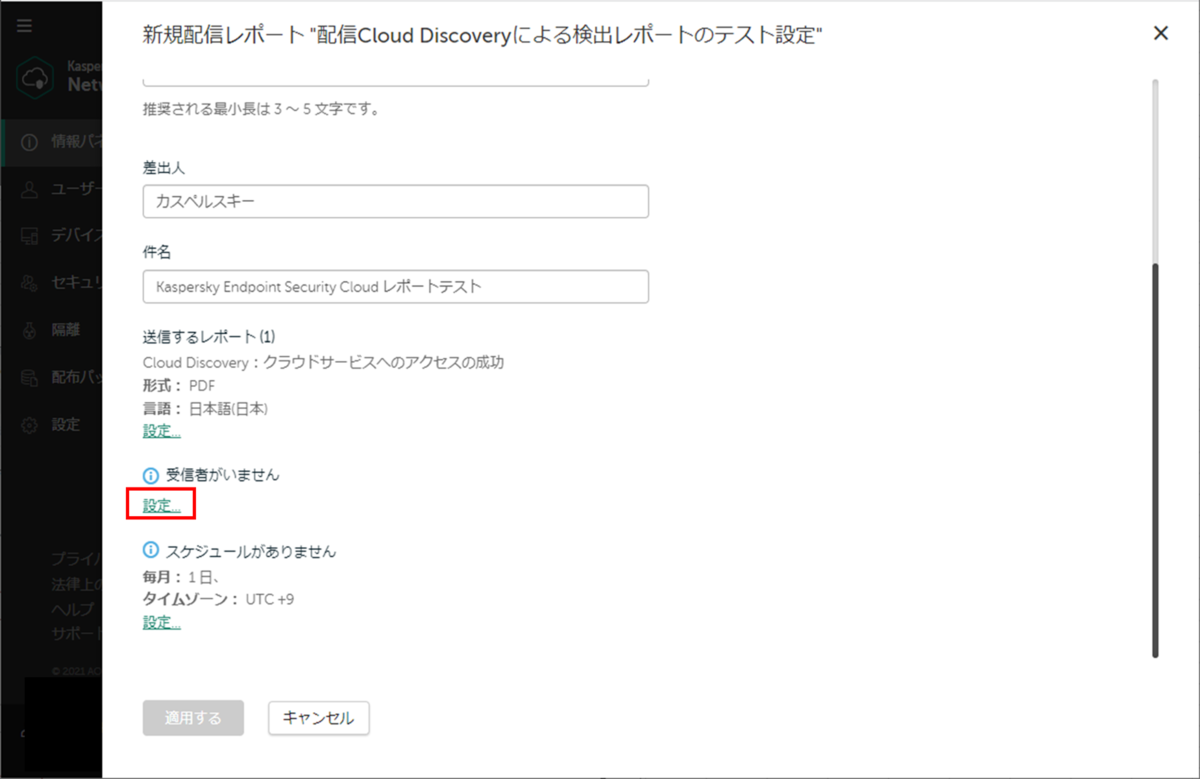

「受信者がいません」と表示されている下の[設定…]をクリックします。

受信者リストからレポートを送信したいメールアドレスにチェックを入れ、[OK]をクリックします。

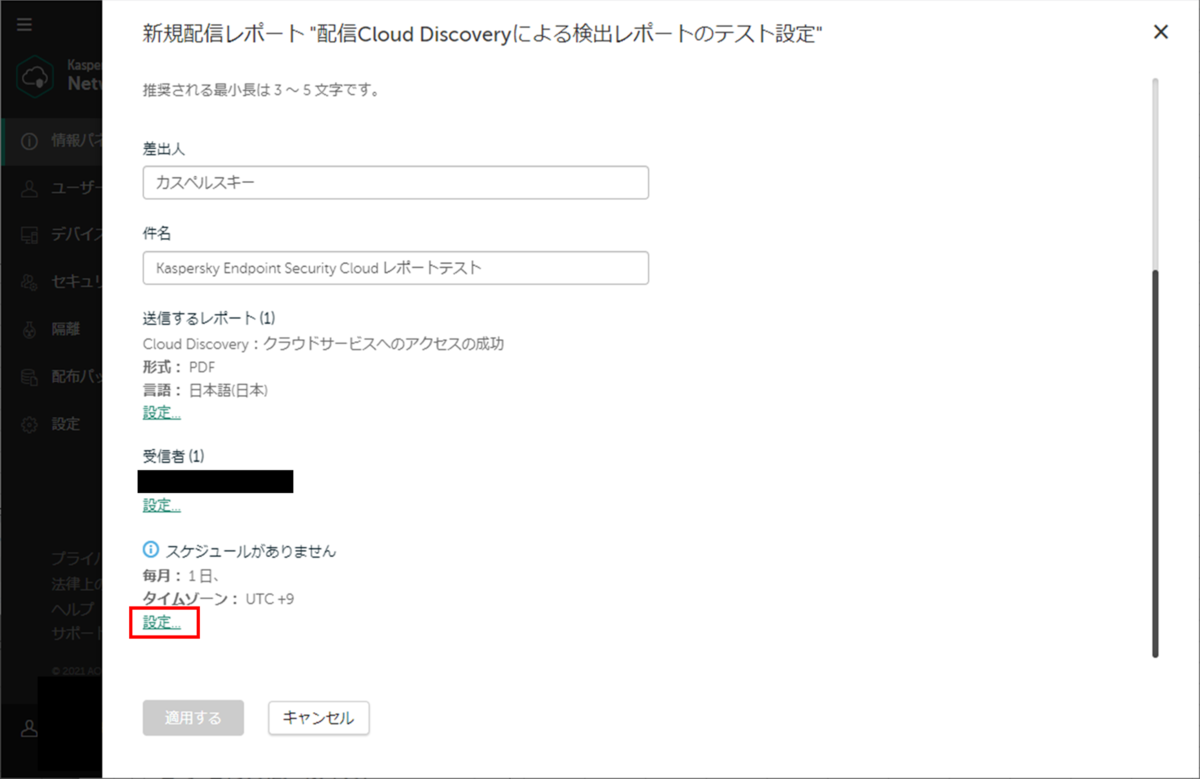

「スケジュールがありません」と表示されている下の[設定…]をクリックします。

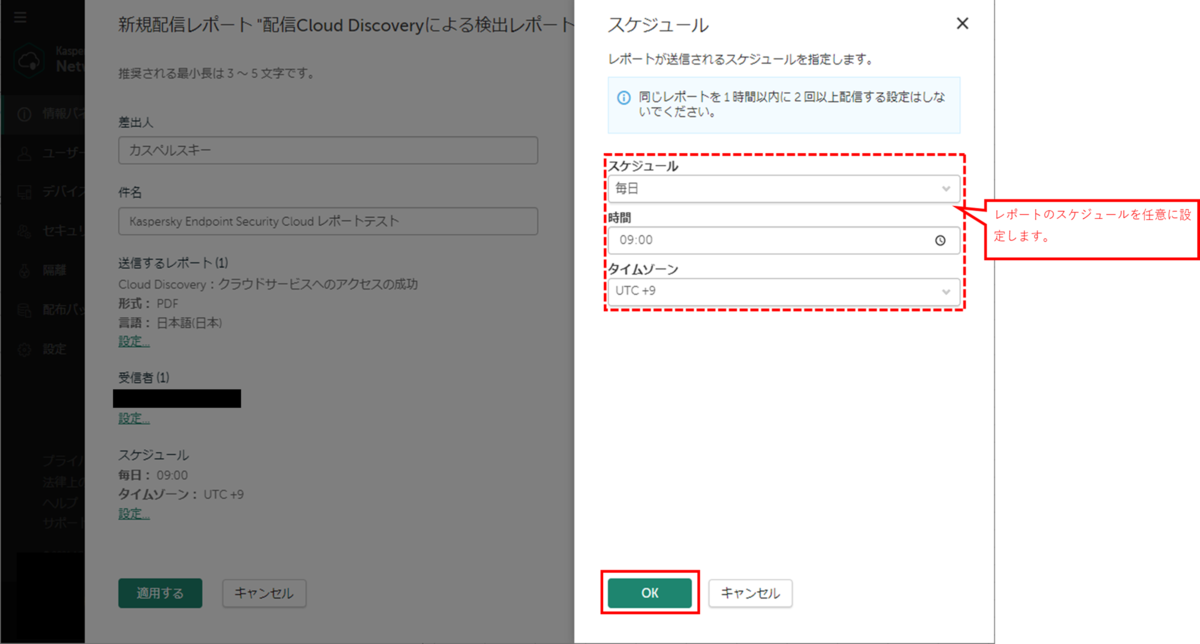

レポートを送信するスケジュールを設定します。

スケジュールは毎日、毎週、毎月を設定できます。

注意メッセージが出ている通り、同じレポートを1時間以内に2回配信する設定は避けてください。

[OK] をクリックします。

[適用する]をクリックします。

レポート設定一覧に先ほどの設定が表示されるようになります。

実際に送信されてくるメールは以下のようなものとなります。

レポートは添付ファイルとなっています。

Cloud Discovery (クラウドの制御) の使い方

ここではKESC Plusライセンスで利用できるクラウドの制御の使い方について紹介いたします。

有効化 と 許可/ブロックのルール設定方法

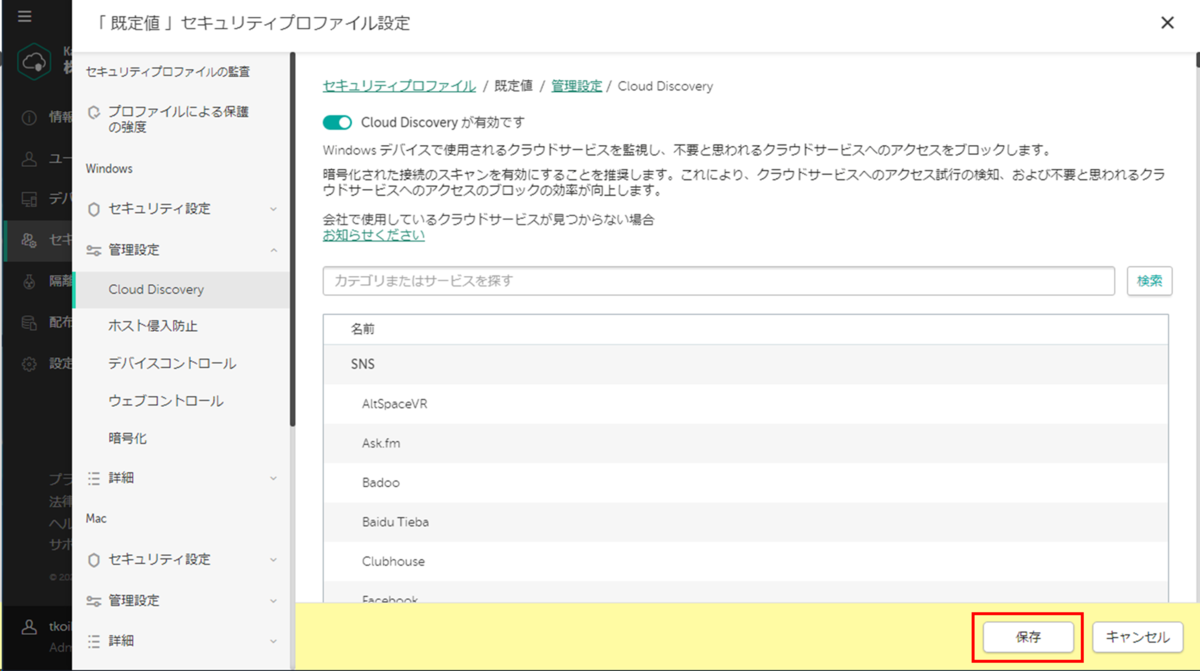

クラウドの制御を有効化するには、KESCのコンソールから[セキュリティ管理]>[セキュリティプロファイル]を開き、変更対象のプロファイル名をクリックします。

ここでは例として規定値のプロファイルを編集していきます。

[Windows]>[管理設定]>[Cloud Discovery]を開き、[Cloud Discovery] を有効化します。

なお、上の画面で「暗号化された接続のスキャンを有効にすることを推奨します」とありますが、これを有効にする場合は[Windows]>[詳細]>[脅威と除外]を開き、[暗号化された接続のスキャン] を有効化してください。

この設定は任意です。

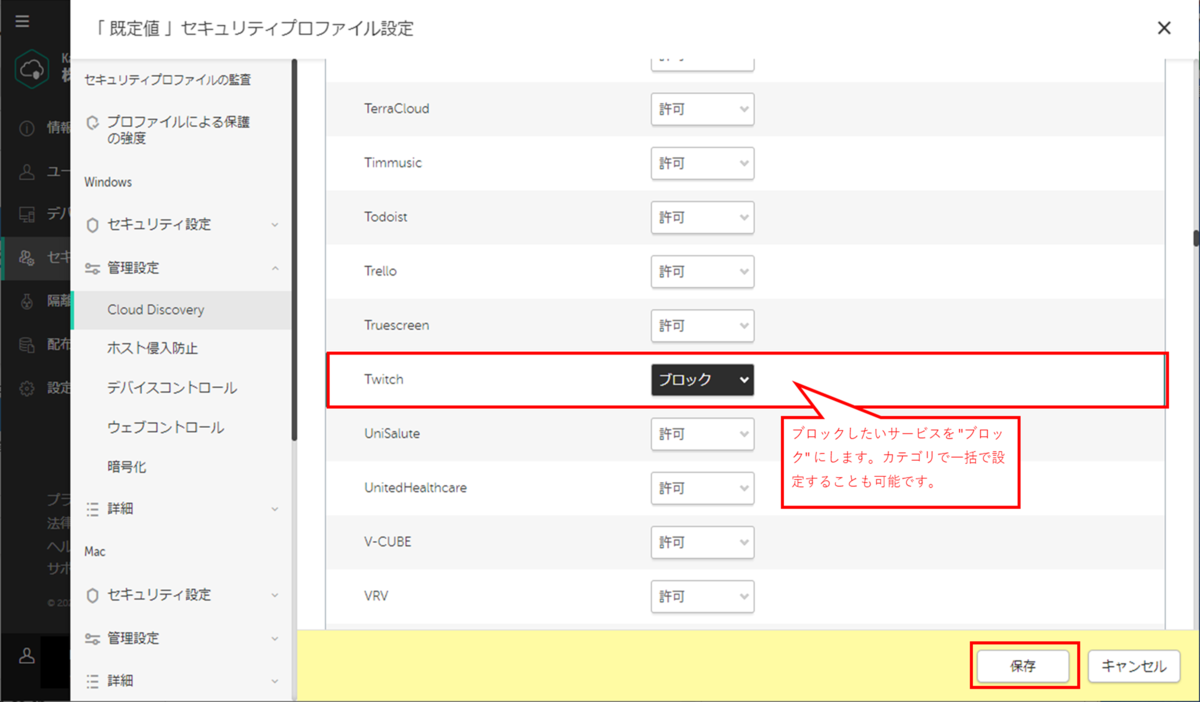

再び[Windows]>[管理設定]>[Cloud Discovery]を開き、具体的に各サービスの許可/ブロックを設定します。

デフォルトでは定義されているすべてのサービスが許可されています。

ここでは例としてTwitchをブロックする設定にし、[保存] をクリックします。

以上でクラウドの制御設定は完了です。

レポート出力方法

ここでは、Cloud Discovery (クラウドの制御) でのブロック状況をレポートする方法を紹介いたします。

KESCのコンソール画面の[情報パネル]>[レポート]タブを開きます。

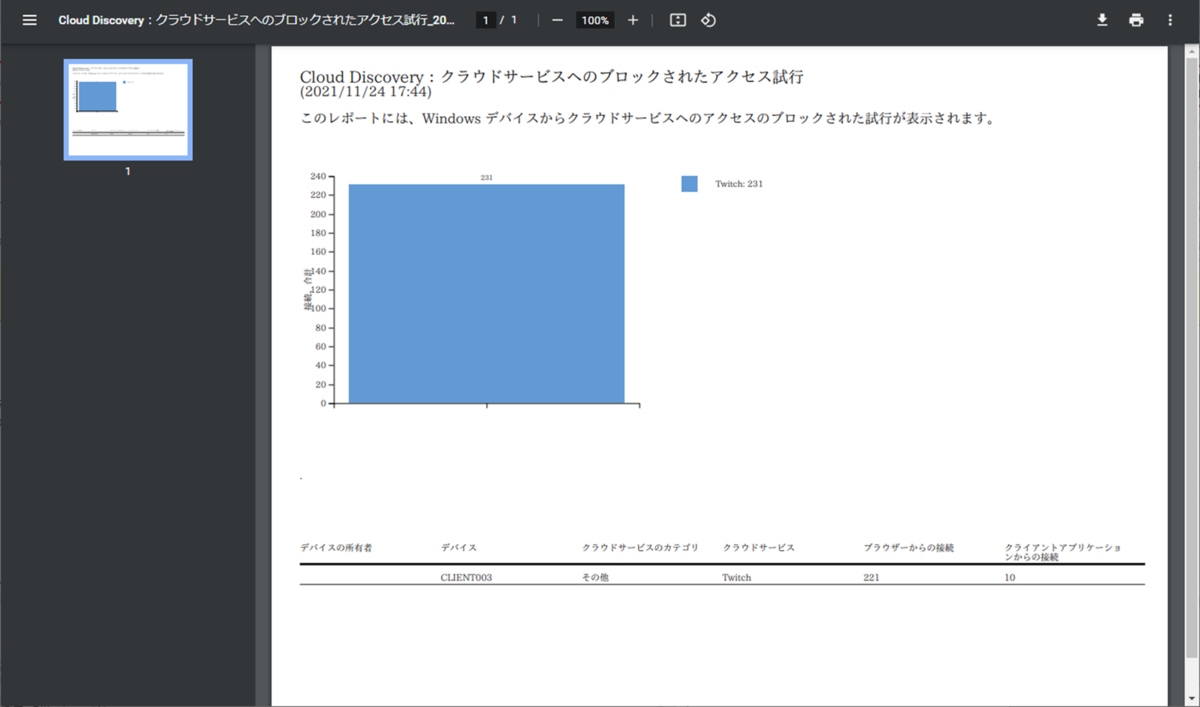

[Cloud Discovery:クラウドサービスへのブロックされたアクセス試行] の [PDF] か [CSV] をクリックします。

ここでは例としてPDFをクリックします。

上位5位のサービスとその利用状況の棒グラフ、それから各デバイスとユーザーのクラウドサービスへのアクセス回数一覧がレポートされます。

(この環境ではTwitchしかブロックする設定になっていないため、棒グラフも1種類しか出力されていません。)

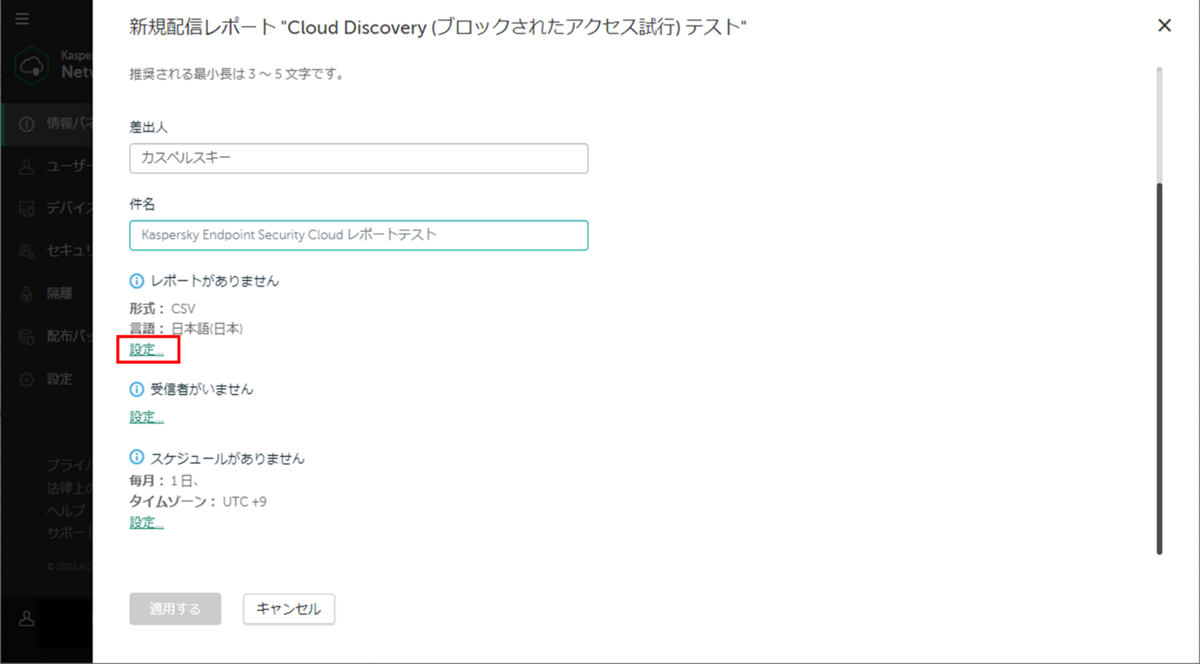

定期的にレポートを自動生成しメールなどで通知したい場合は、[情報パネル]>[レポート]タブ>[レポート配信] をクリックします。

[+配信を追加] をクリックします。

配信を有効にします。

[配信名]、[差出人]、[件名]を任意に設定します。

「レポートがありません」と表示されている下の[設定…]をクリックします。

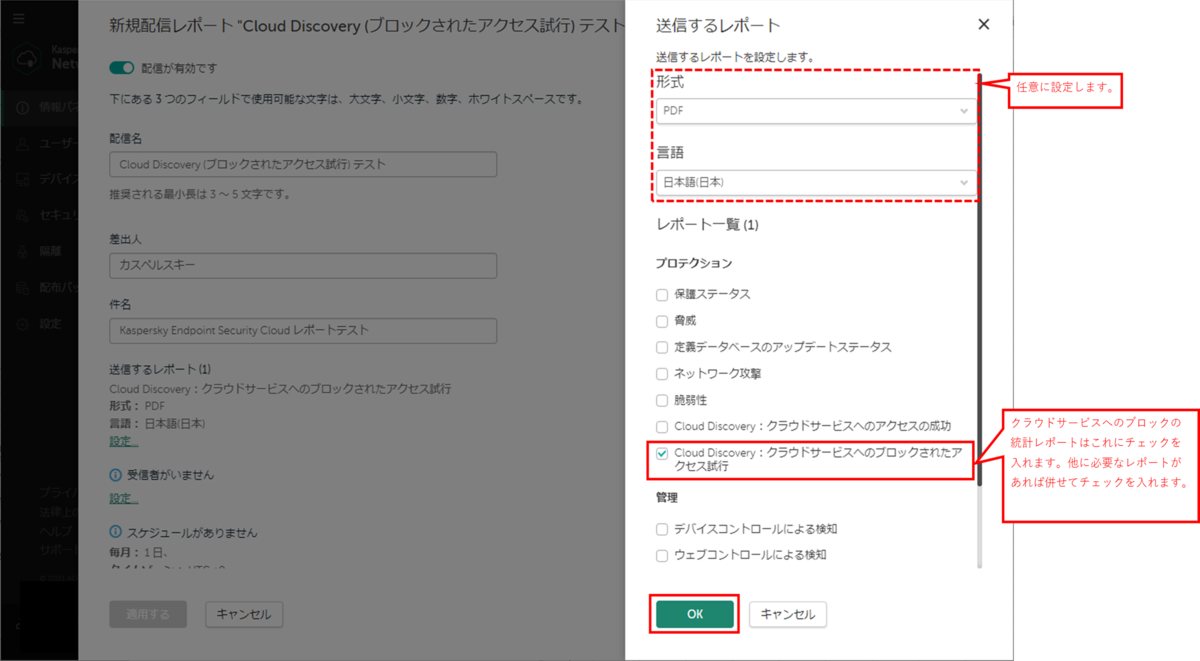

形式と言語を任意に設定します。

[Cloud Discovery : クラウドサービスへのブロックされたアクセス試行] にチェックを入れ、[OK] をクリックします。

なお、この時別のレポートも一緒に設定することができますので、必要なレポートがあれば任意でチェックを入れてください。

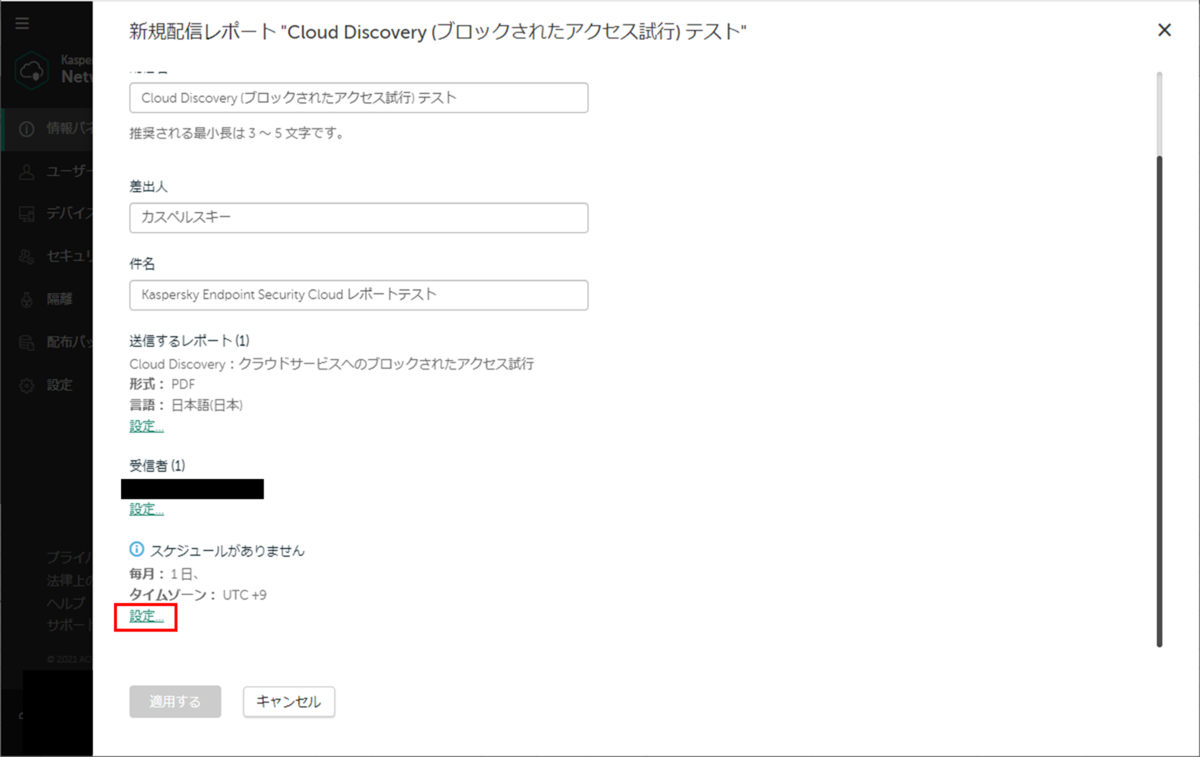

「受信者がいません」と表示されている下の[設定…]をクリックします。

受信者リストからレポートを送信したいメールアドレスにチェックを入れ、[OK]をクリックします。

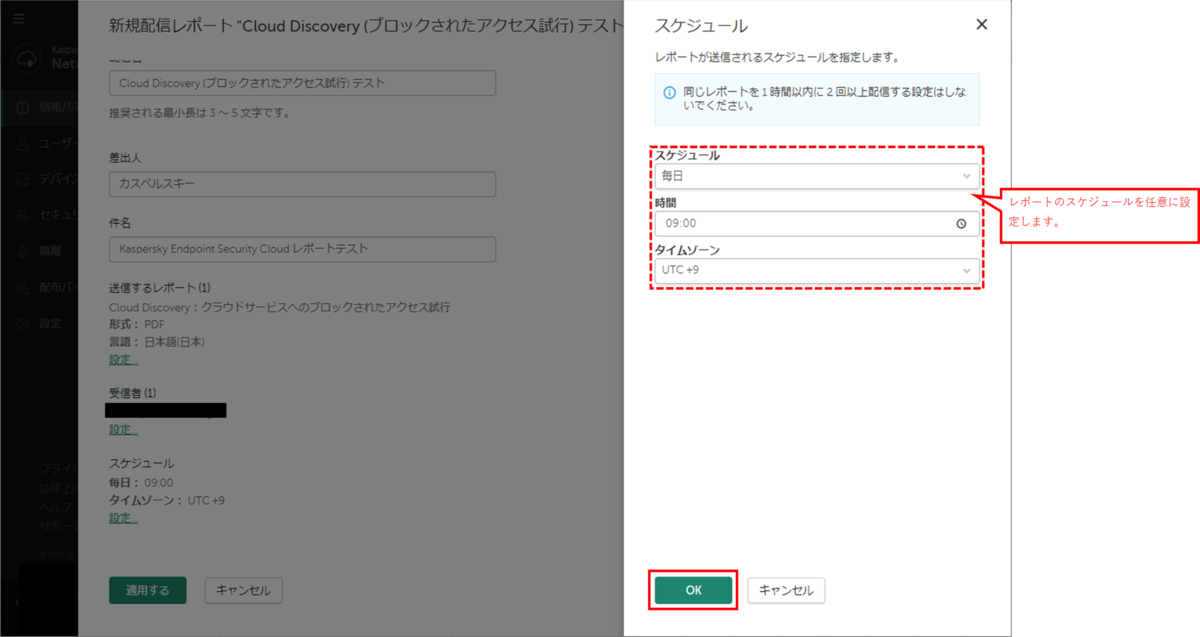

「スケジュールがありません」と表示されている下の[設定…]をクリックします。

レポートを送信するスケジュールを設定します。

スケジュールは毎日、毎週、毎月を設定できます。

注意メッセージが出ている通り、同じレポートを1時間以内に2回配信する設定は避けてください。

[OK] をクリックします。

[適用する]をクリックします。

レポート設定一覧に先ほどの設定が表示されるようになります。

実際に送信されてくるメールは以下のようなものとなります。

レポートは添付ファイルとなっています。

今回はKESCの機能 "Cloud Discovery" を紹介いたしました。

昨今の情勢でテレワークやリモートワークを導入なさっている会社も多いと思いますが、社外に持ち出されたデバイスで変なサービス利用してないか…などを簡単に調べることができます!

定義は全てKESC側に登録済み、任意のサービスだけブロックする設定も簡単、レポートもテンプレートがあるので、大変に使いやすい機能となっております。

また、KESCは利用開始時から30日間は無料で KESC Plusライセンスを試用できます!

KESCをご検討の方はぜひ試用をしていただき、Cloud Discovery機能をお試しいただければと存じます。

この度は最後まで記事をご覧いただき誠にありがとうございました。

記載事項へのご指摘、ご不明点、ご質問等ございましたら、以下からご連絡いただければと存じます。

https://www.networld.co.jp/product/kaspersky/

それでは次回の記事でお会いしましょう!