皆様、こんにちは!

ネットワールドのストレージ担当の多川です。

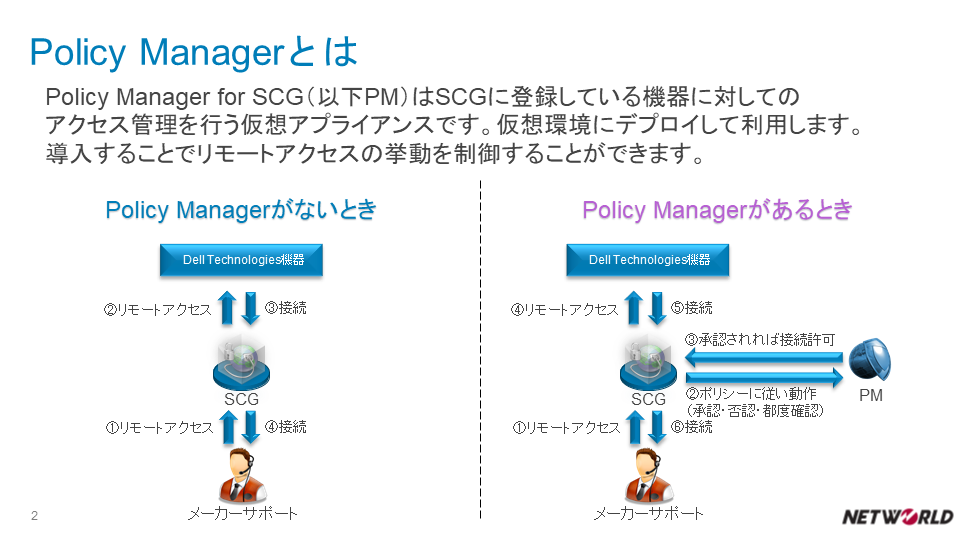

昨年SCGのブログを投稿しましたが、今回はSCGのバディであるPolicy Manager for Secure Connect Gatewayについて紹介したいと思います。

※名称が長いので、Policy ManagerまたはPMと略します。

前回のSCGの記事はこちら

SCGを使っているとこんな悩みを持ったりするお客様も居るのではないでしょうか。

- メーカーサポートは電話やメールで許可を取ってから接続してくれるけど、システム的に完全許可制にしたい

- いつ、誰が、どこにアクセスしたのか履歴を残したい

Policy Managerはメーカーサポートのデバイスへのリモートアクセスの履歴を保持したり、お客様がアクセス制御できる製品ですので、そういったニーズにお応えできます。

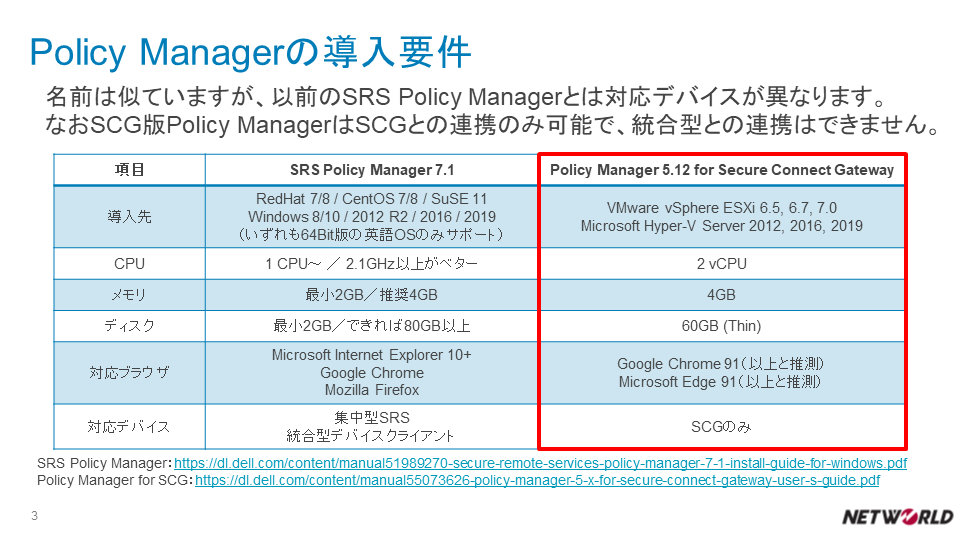

気になる導入要件は以下の通りです。

SRS時代のSRS Policy Managerは、英語版の64bit OS(LinuxまたはWindows)を(もちろんライセンスも)用意し、指定されたバージョンの各種ソフトウェアをインストール、アカウント作成と、環境設定だけでかなり大変で非常にハードルの高い製品でした。

それがPolicy Manager for SCGでは仮想環境にOVFテンプレートをデプロイするだけの、お手軽製品になってしまいました!

今回はPolicy Manager 5.12.00.10をベースに説明していきますので、今後新しいバージョンがリリースした際はこの限りではない事をご了承ください。

導入の際は導入バージョンのUsers Guideを参照しながら進めてください。

https://dl.dell.com/content/manual55073626-policy-manager-5-x-for-secure-connect-gateway-user-s-guide.pdf

以前のバージョンがいかに大変だったか知りたい方は、SRS Policy Managerのドキュメントも参考にどうぞ。

https://dl.dell.com/content/manual51989270-secure-remote-services-policy-manager-7-1-install-guide-for-windows.pdf

Policy Managerは単体では動作しませんので、必ずSCGと一緒にデプロイします。

リモートアクセス設定の構成パターンとしては以下を選択が考えられます。

※前提としてメーカーサポートはお客様に電話やメールで許可を取った上でリモート接続します。

- PMを導入し、リモートアクセス設定をAllow:メーカーサポートからは常にリモートアクセス可能

- PMを導入し、リモートアクセス設定をDeny:メーカーサポートからはリモートアクセス不可

- PMを導入し、リモートアクセス設定をAsk:メーカーサポートから接続する際、お客様の許可が必要

- PMを導入しない:Allowと同じに見えるが、SCGだけではリモート接続履歴を保持できない

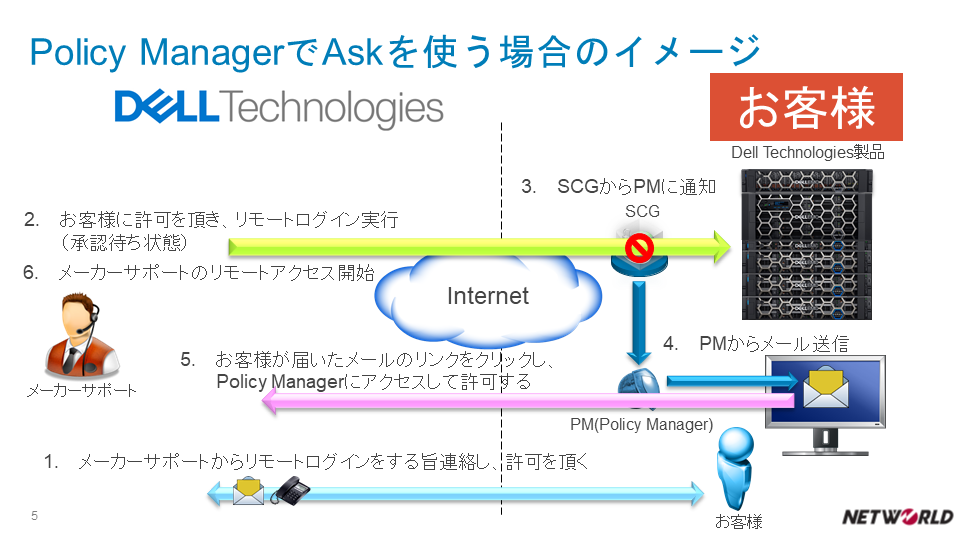

先ほどの3つ目の【Ask】ですが、許可制というのはこのようなイメージです。

- メーカーサポートからリモートログインする旨連絡、お客様より許可を頂く

- メーカーサポートがリモートログインを実施(承認待ち状態)

- SCGからPolicy Managerにリモートログイン通知

- Policy Managerからお客様メールアドレスにリモートログイン通知

- お客様が届いたメールを開き、URLをクリックすることでPolicy Managerにアクセスできる。

アクセス先でPolicy Managerにログインし、許可を選択 - メーカーサポートのリモートログイン成功

(2の承認待ち状態からここまでのタイムアウトするまでの時間もPolicy Managerで設定)

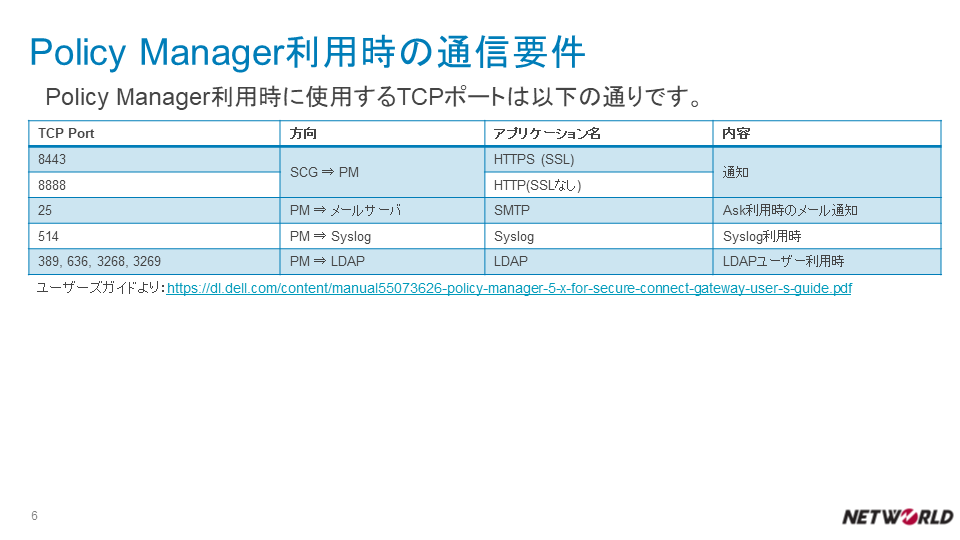

通信要件は以下の通りです。最低限以下の通信を許可してください。

- 基本的にはSSLを選択していただきたいので、SCGからPolicy ManagerへのTCP 8443

- Policy ManagerからメールサーバへのTCP 25

- 書いてありませんが、GUI操作のためのクライアントからPolicy ManagerへのTCP 8443

Policy Managerを使い始めると、用語がいくつも出てきて混乱するかと思いますので、以下の通りまとめました。

Profile:ユーザーに対する権限設定(ただし標準で存在するため要件が無ければ作成不要)

User:ユーザー名とメールアドレスを設定し、Profileを紐づける

Email Template:Fromアドレスを設定し、Userを紐づける

Policy:Email Templateを指定して作成し、デバイスと紐づける

大規模環境では、デバイス(PowerStore・PowerScale・VxRail・Unityなど)ごとに管理者が違う場合もありますので、

Userをその分作っておくことでデバイスごとの通知先を分けることもできます。

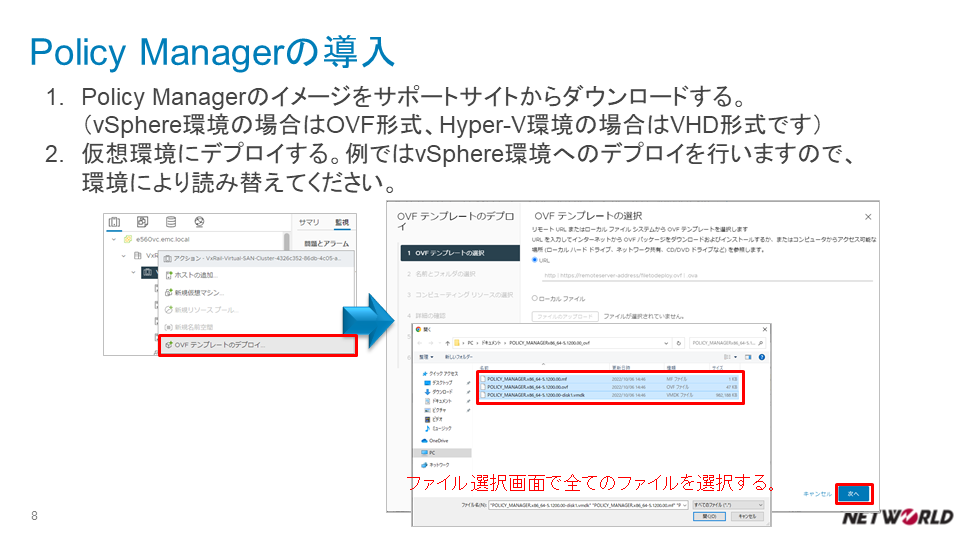

ここからはvSphere 7.0環境へのデプロイ画面を紹介していきます。

約1GB程度あるPolicy Managerをダウンロードして、tar.gz形式のファイルを解凍します。

そのままデプロイします。

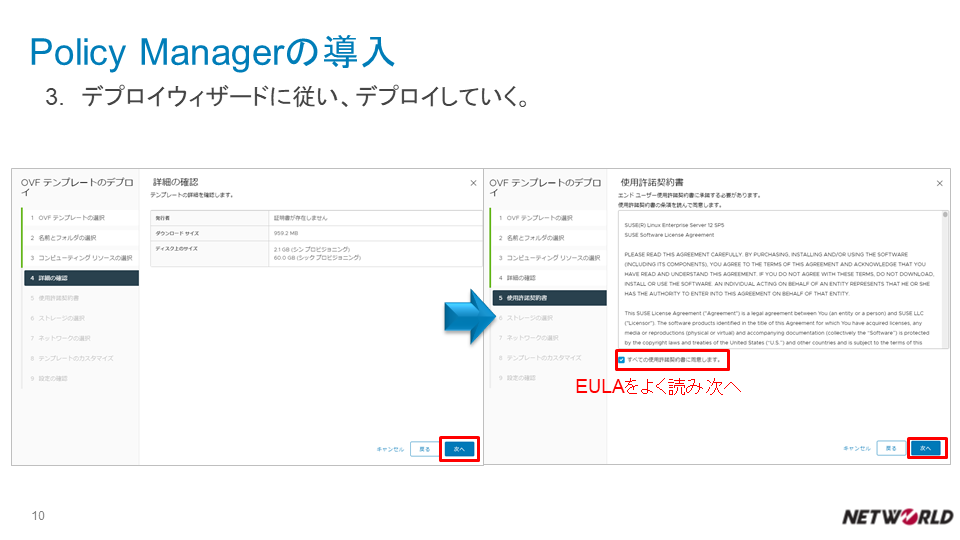

仮想マシン名を指定して、コンピュートリソースを選択します。

EULAをよく読み次へ進みます。

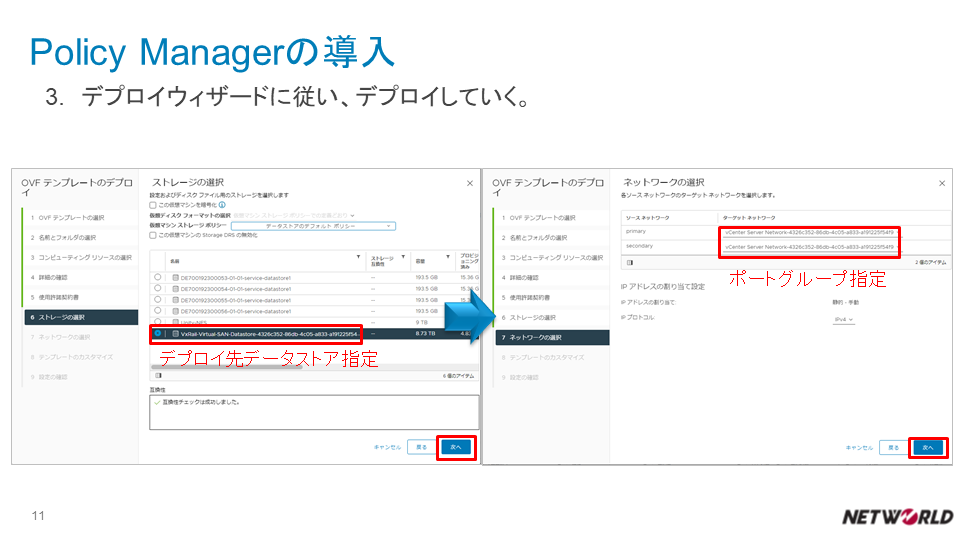

デプロイ先のデータストアを指定し、接続するポートグループを指定します。

なお、このバージョンでは二つのネットワークを設定しますが、動作としては1つしか使われません。

2つとも同じポートグループを指定していきます。

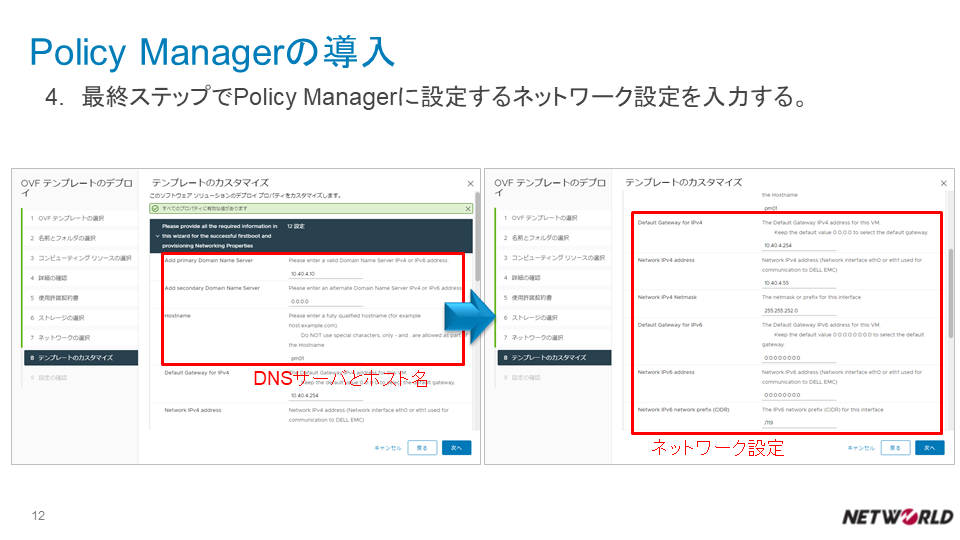

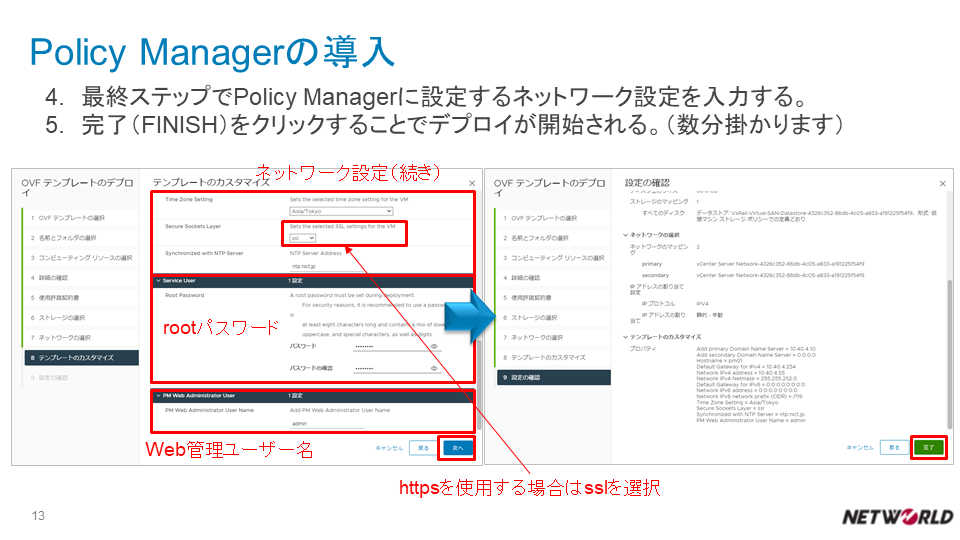

最後のステップで各種パラメータを入力します。

まずはDNSとホスト名、ネットワーク設定を入力します。

下にスクロールしていくことで、続きのネットワーク設定が表示されます。

ここでSecure Connect Layer(SSL)を使うかどうかを選択しますので、sslを選択して進みます。

その他rootパスワードとWeb管理ユーザー(admin)を設定し「次へ」をクリックします。

確認画面が表示されるので、完了をクリックしてデプロイ完了するまで待ちます。

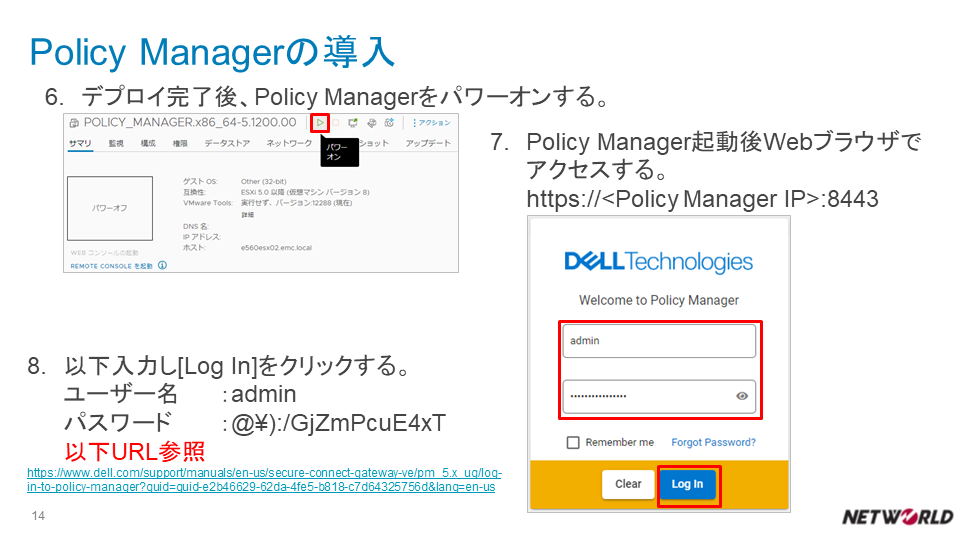

デプロイが終わった後、Policy Managerの仮想マシンをパワーオンします。

デプロイ時にSSLを指定したため、Policy Managerのポート番号8443に対してhttpsアクセスします。

https://<Policy Manager IP>:8443

ユーザー名とパスワードを求められるので、それぞれ入力します。

ユーザー名:デプロイ時に設定したユーザー名(admin)

初期パスワード:@\):/GjZmPcuE4xT

初期パスワードは以下に記載があります。

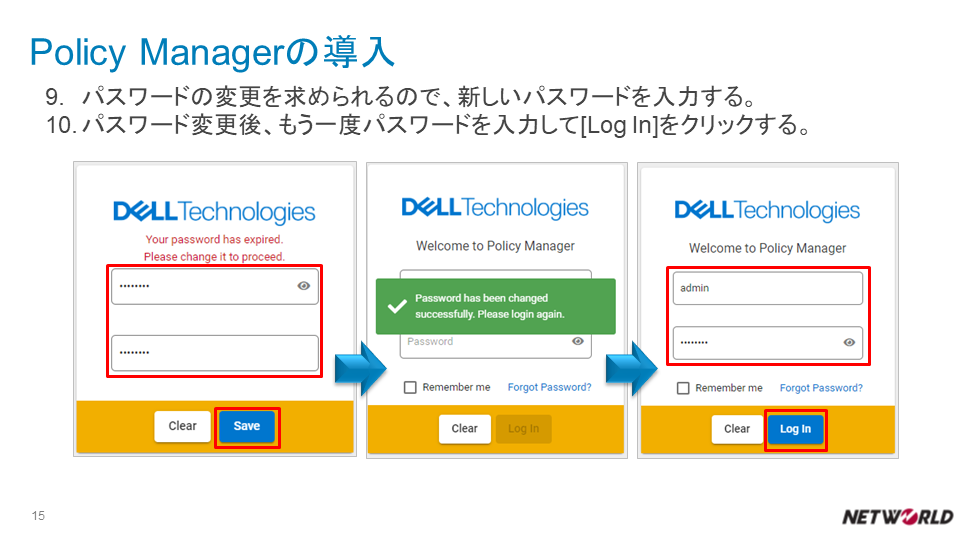

初回ログイン時はパスワード変更を求められるので、新しいパスワードを設定して再度ログインします。

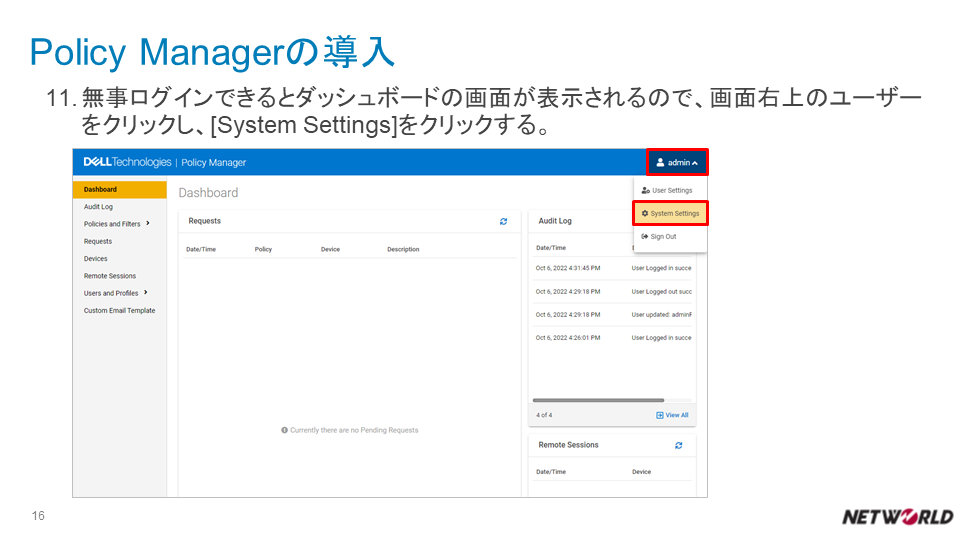

画面右上のユーザー(admin)をクリックして[System Setting]をクリックします。

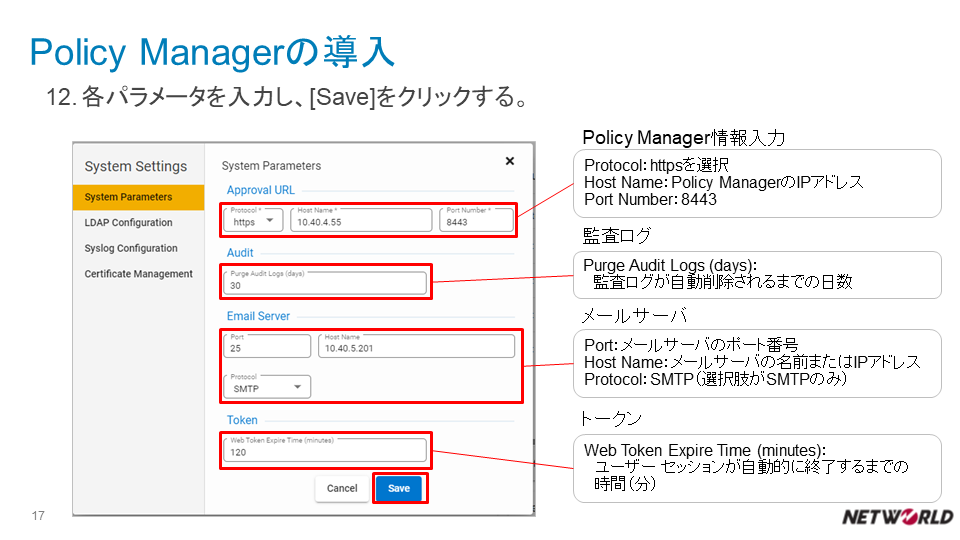

Policy Manager動作のために必要なパラメータを入力して[Save]をクリックします。

Protocol:httpsを選択

Host Name:Policy ManagerのIPアドレス

Port Number:8443

Purge Audit Logs (days):監査ログが自動削除されるまでの日数

Port:メールサーバのポート番号

Host Name:メールサーバの名前またはIPアドレス

Protocol:SMTP(選択肢がSMTPのみ)

Web Token Expire Time (minutes):ユーザー セッションが自動的に終了するまでの時間(分)

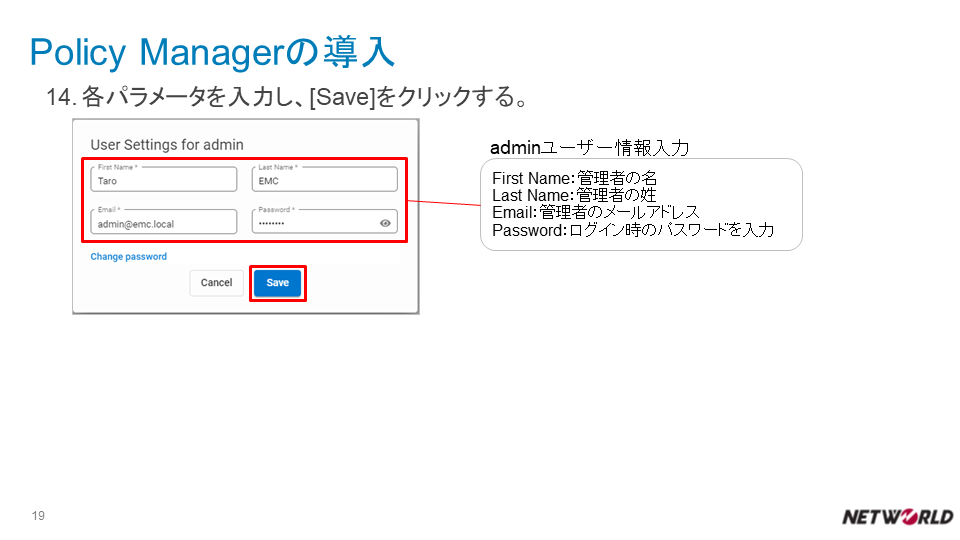

もう一度画面右上のユーザー(admin)をクリックして、今度は[User Settings]をクリックします。

adminユーザーの情報を入力し[Save]をクリックします。

ここまでが基本設定です。お疲れ様でした。

ここからは通知先のメールアドレスを持つユーザーを作り、通知設定に進みます。

Profileはデフォルトで作成されている物を使用していきますので本手順では作成しません。

まずはUserを作っていきます。

[User and Profiles] - [Users]を選択し、[Add User]をクリックします。

各パラメータを入力して[Save]をクリックします。

User ID:Policy Manager上のユーザー名

First Name:ユーザーの名

Last Name:ユーザーの姓

Email:Ask設定時に通知したいメールアドレス

Password:GUIログイン時のパスワード

Administratorか個別に作成したProfileを選択する(ここではAdministratorを選択)

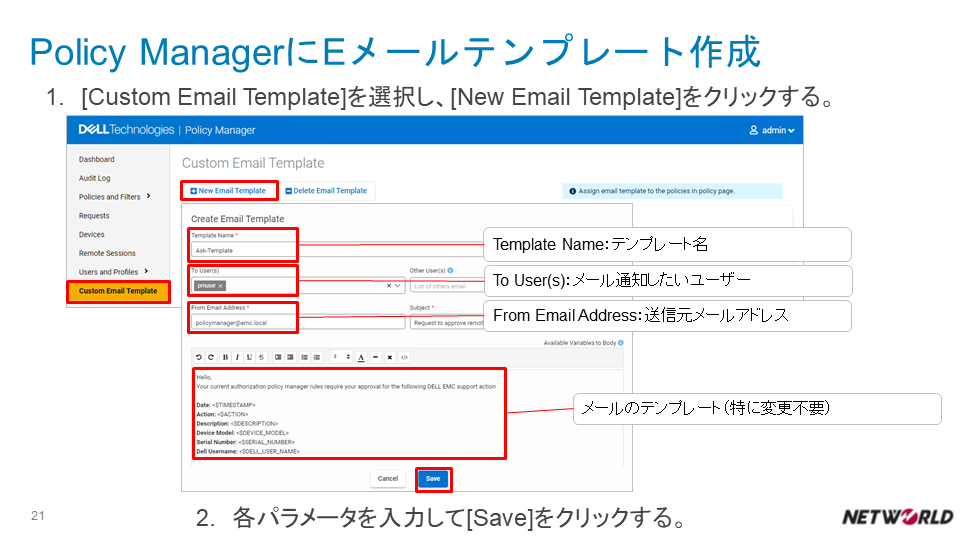

次にEメールテンプレートを作成します。

Eメールテンプレートでは、先に作成したUserを指定する必要があります。

[Custom Email Template]を選択し、[New Email Template]をクリックします。

各パラメータを入力して[Save]をクリックします。

Template Name:テンプレート名

To User(s):メール通知したいユーザー

From Email Address:送信元メールアドレス

メールのテンプレート(特に変更不要)

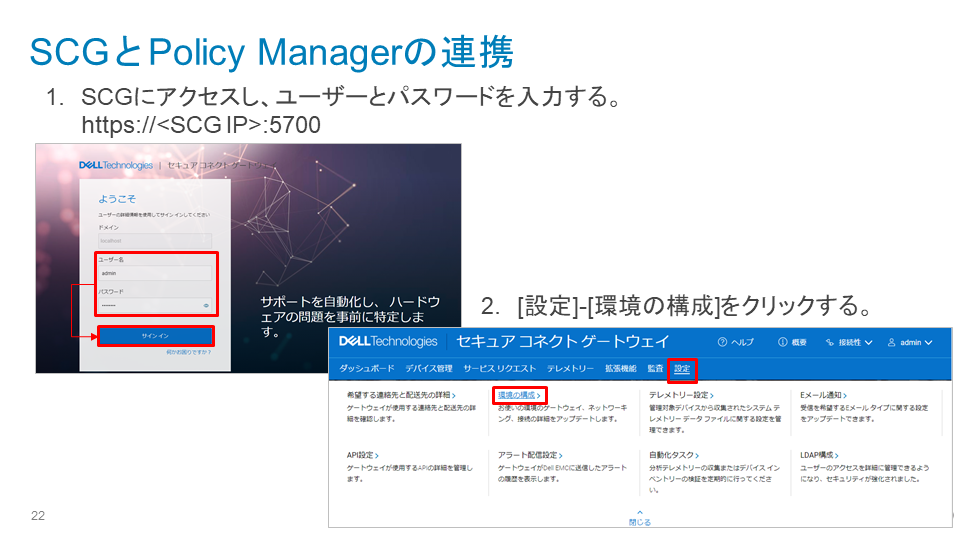

Policy Managerは先にお伝えした通り、単体では動作しません。

SCGと連携する必要がありますので、今度はSCGにログインして設定していきます。

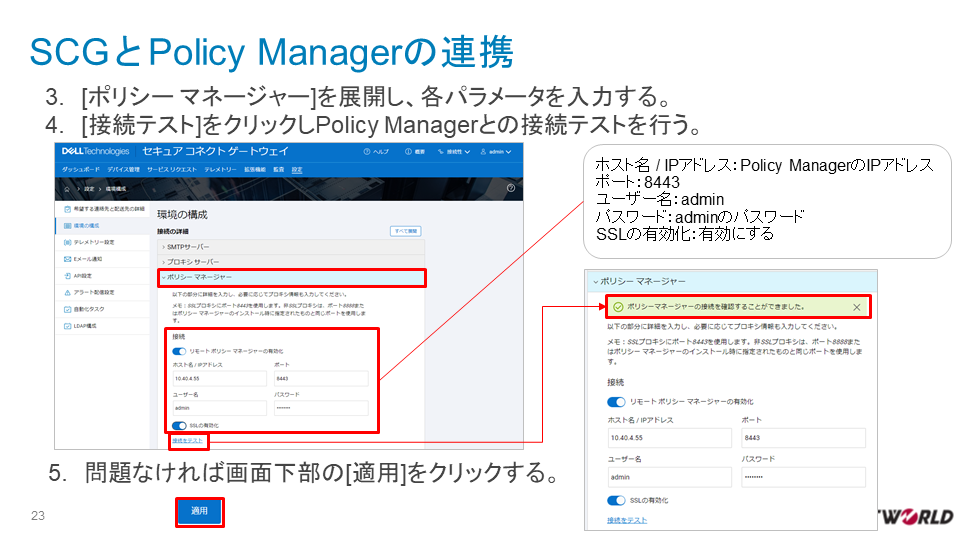

[設定]-[環境の構成]をクリックします。

[ポリシー マネージャー]を展開し、各パラメータを入力していきます。

ホスト名 / IPアドレス:Policy ManagerのIPアドレス

ポート:8443

ユーザー名:admin

パスワード:adminのパスワード

SSLの有効化:有効にする

入力が終わったら[接続テスト]をクリックし、Policy Managerとの接続テストします。

接続できればOKですし、問題があれば入力値を確認して再度実行してください。

保存するには画面下部の[適用]をクリックします。

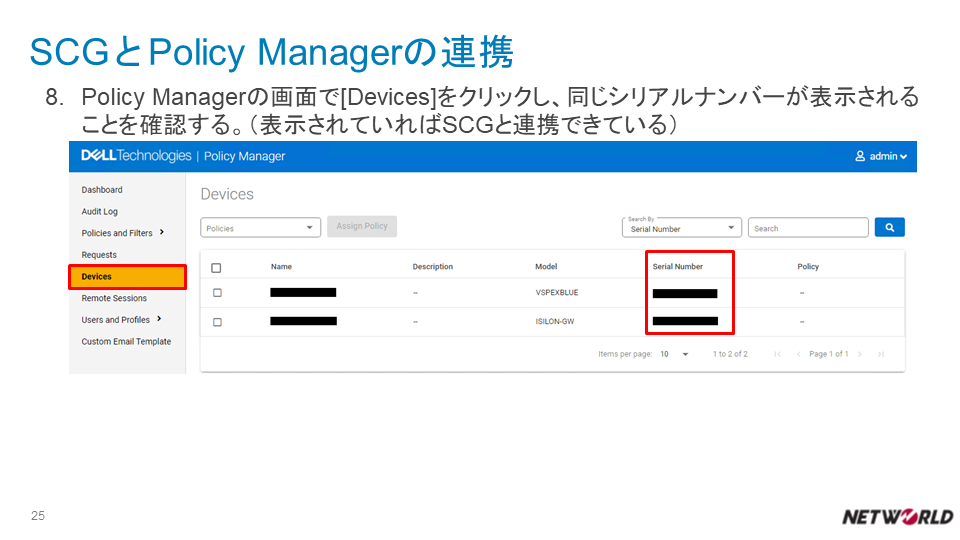

今度はSCGに登録されているデバイスの情報を確認します。

画面上部の[デバイス管理]-[デバイスの管理]-[表示]をクリックします。

一覧にSCG接続されている機器が表示されるので、シリアルナンバーを確認します。

Policy Managerの画面に戻り、[Devices]をクリックし、同じシリアルナンバーが表示されることを確認します。

表示されていればSCGとの連携OKとなります。

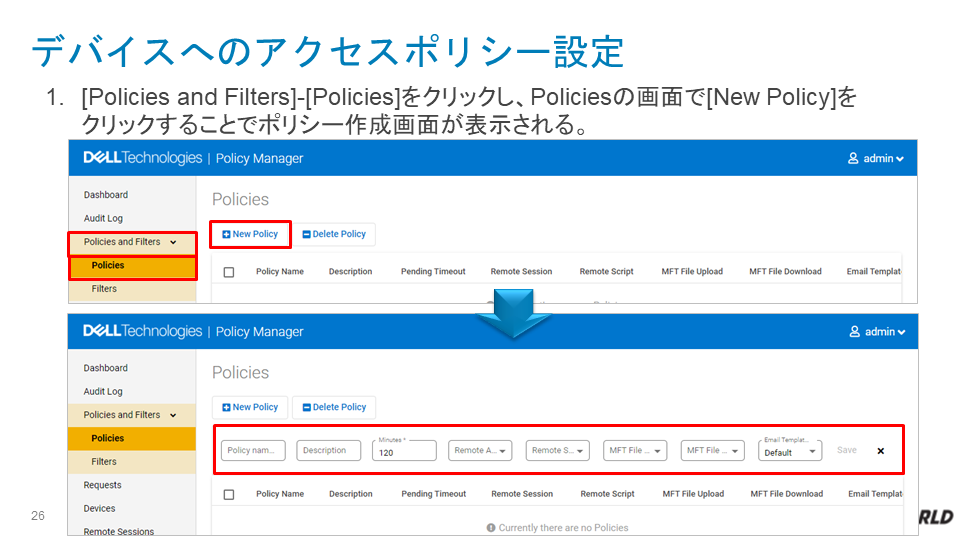

次にアクセスポリシーを作成します。

[Policies and Filters]-[Policies]をクリックし、Policiesの画面で[New Policy]をクリックすることでポリシー作成画面が表示されます。

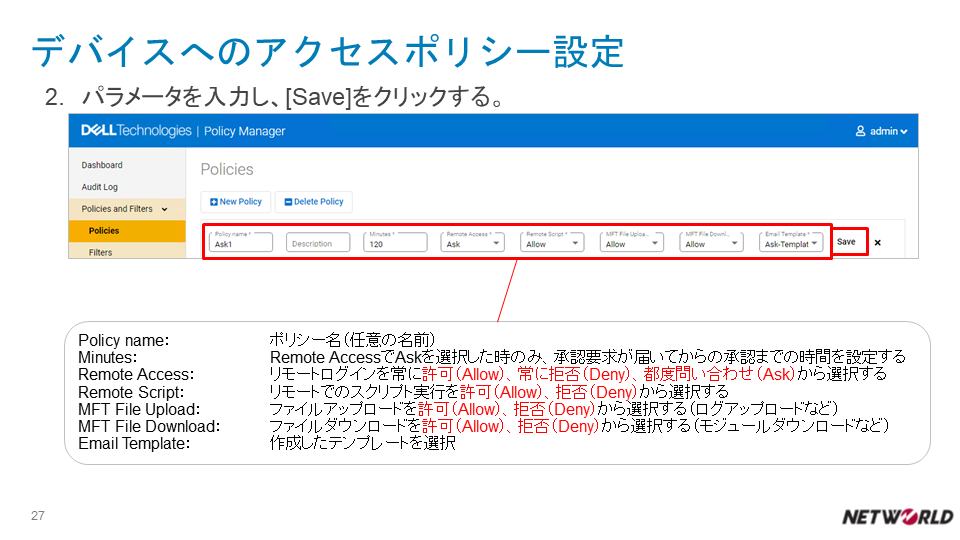

パラメータを入力し、[Save]をクリックします。

Policy name:ポリシー名(任意の名前)

Minutes:Remote AccessでAskを選択した時のみ、承認要求が届いてからの承認までの時間を設定する

Remote Access:リモートログインを常に許可(Allow)、常に拒否(Deny)、都度問い合わせ(Ask)から選択する

Remote Script:リモートでのスクリプト実行を許可(Allow)、拒否(Deny)から選択する

MFT File Upload:ファイルアップロードを許可(Allow)、拒否(Deny)から選択する(ログアップロードなど)

MFT File Download:ファイルダウンロードを許可(Allow)、拒否(Deny)から選択する(モジュールダウンロードなど)

Email Template:作成したテンプレートを選択

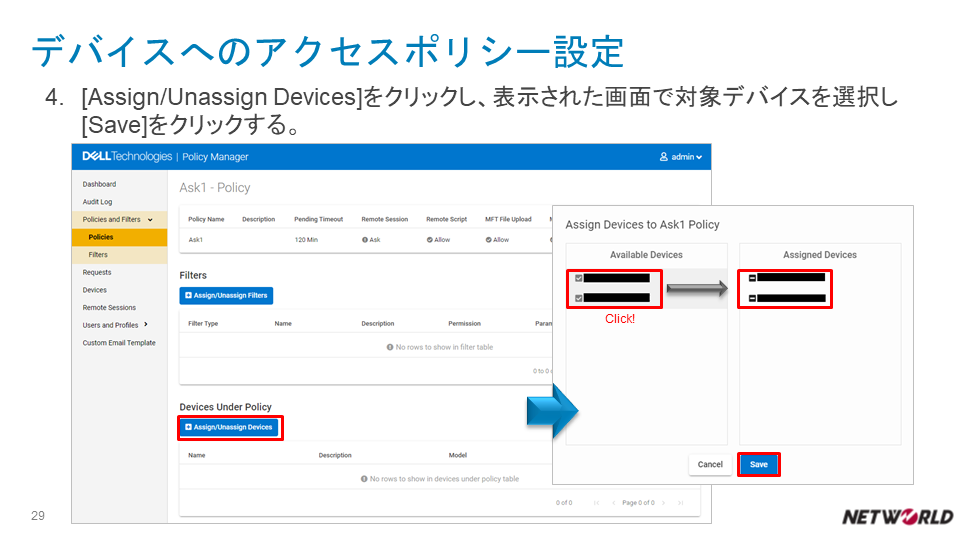

ポリシーにデバイスを登録するため、作成したポリシーをクリックします。

[Assign/Unassign Devices]をクリックし、表示された画面で対象デバイスを選択し[Save]をクリックします。

選択したデバイスのSerial Numberが表示されることを確認します。

これでデバイスの登録が完了しました。

ここからはRemote Sessionの設定を【Ask】に設定した場合の画面を紹介していきます。

我々だけでは試すことができませんので、メーカーの人にリモートアクセスをして貰いました。(ご協力頂きありがとうございます!)

※お客様先への導入時はSRを上げることでリモートアクセス確認を行うことができます。

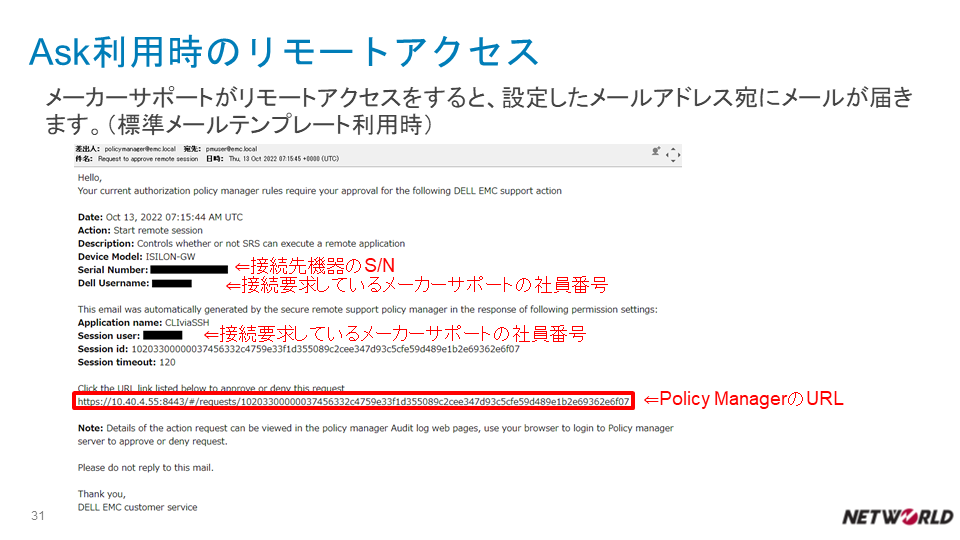

こちらはメーカーサポートがリモートアクセスを試みた際にPolicy Managerからお客様へ送信されるメールです。

接続先の機器名とシリアルナンバー、接続をしようとしているユーザー(メーカーサポートの社員番号)が表示されます。

これで誰がどこにアクセスしようとしているのかわかりますね!

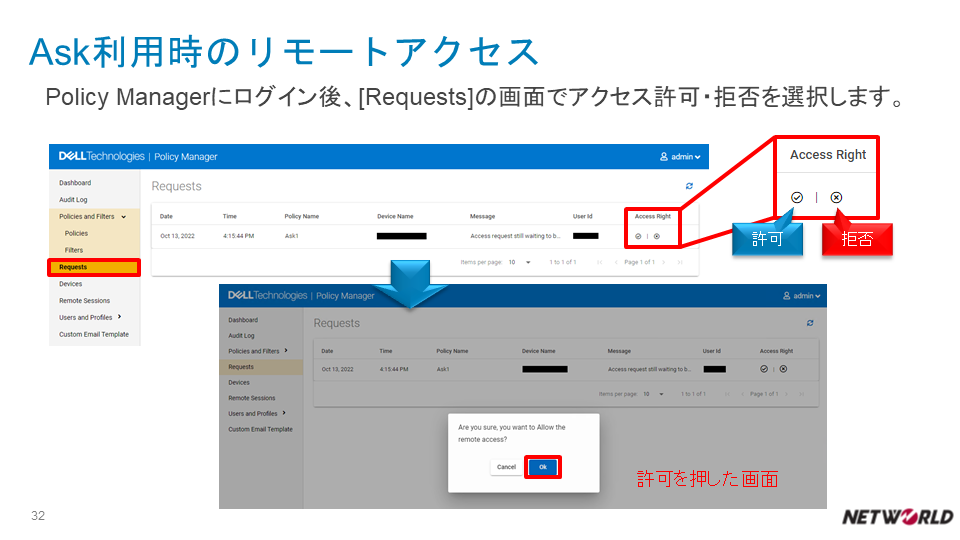

先のメールでPolicy ManagerのURLが書いてありますので、そこにアクセスするとログイン画面が表示されます。

ログイン後、[Requests]の画面でアクセス許可・拒否を選択します。

アクセスを許可することでメーカーサポートのリモートアクセスが開始されます。

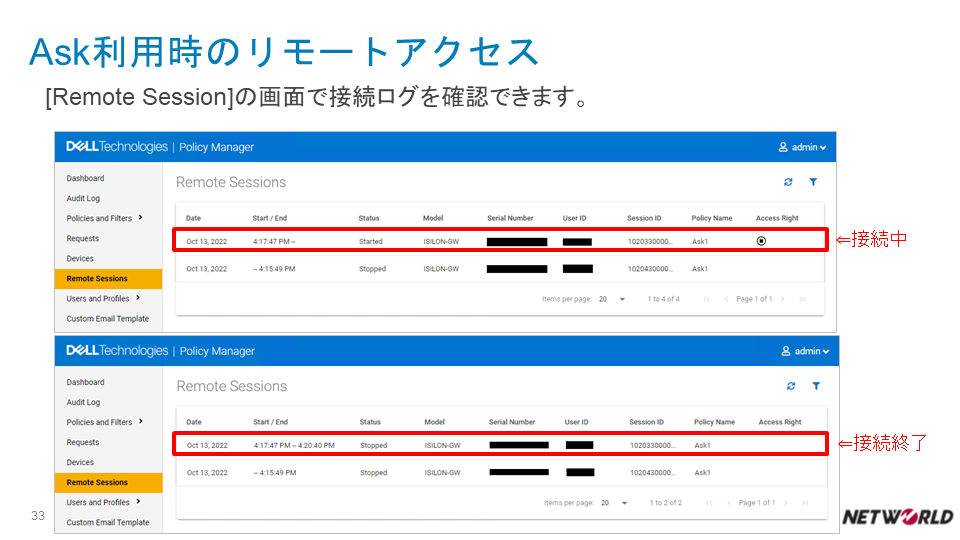

[Remote Session]の箇所を確認することで、セッション状況を確認できます。

上部の画面がリモートアクセス中の表示、下部の画面が接続終了後の画面です。

なお履歴は残りますので、いつアクセスしていたかも確認可能です。

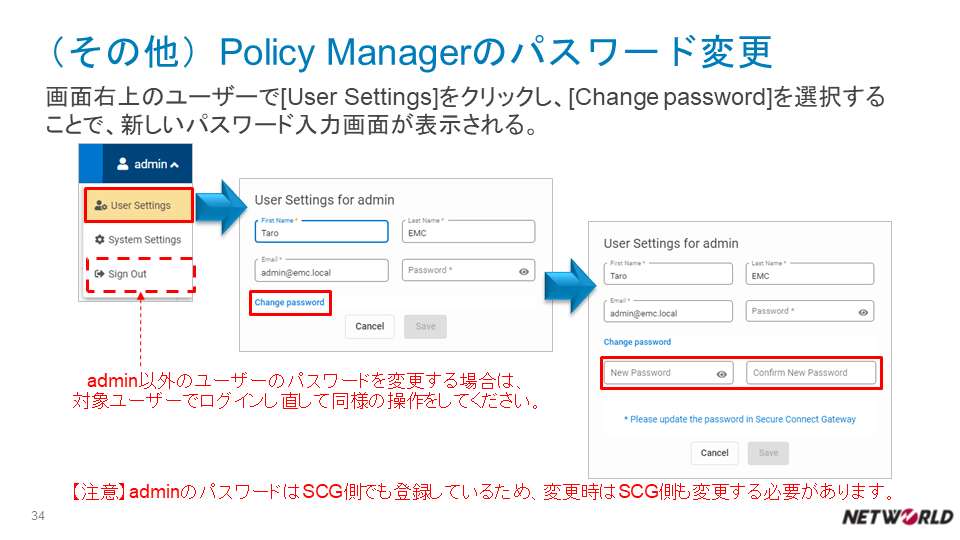

パスワードは画面右上のユーザーをクリックすることで表示される画面から変更できます。

ログインしているユーザーのパスワードを変更するため、該当ユーザーでログインして変更してください。

なお、adminのパスワードはSCG側にも登録しているため、変更後はSCG側の変更も忘れずに行ってください。

如何でしたでしょうか?

SCGのバディ、Policy Managerを導入することでアクセス履歴の保持やアクセス制御を行うことができます。

もしそういった需要があれば導入を検討してみてください。

それでは、ここまで読んでいただきありがとうございました!次回もお楽しみに!ByeBye!

Networld Techのブログ一覧はこちら!