こんにちは!ネットワールドSEの林です

今回は、AWS上でFortiManagerをデプロイする手順について紹介します! FortiManagerはFortiGateを管理するためのFortinet社製品になります。 複数のFortiGateに対し、一括で設定を反映させたり、コンフィグを世代管理することが出来ます。 複数台のFortiGateの管理にお悩みのあるお客様にお勧めな製品です。

クラウド環境は検証したら削除することが出来、検証環境としても非常に優秀ですので、 FortiManagerに興味がある!触ってみたい!という方は、これを機会にぜひ本手順をお試しください。

なお、デプロイガイドには、FortiGateは含まれません。 FortiGateも必要な方は、以下のブログ記事を参考にしてみてください。

FortiGate on AWSのデプロイガイド blogs.networld.co.jp

その他の関連サービスは、こちら! FortiADC on AWSのデプロイガイド blogs.networld.co.jp

FortiAnalyzer on AWSのデプロイガイド blogs.networld.co.jp

目次

免責事項

- 本書は、株式会社ネットワールド(以下 弊社)が作成・管理します。

- 本書の記載内容の一部または全部を弊社に無断で改変・転載することを禁じます。

- 本書の記載内容は、一部または全部が将来予告無く変更されることがあります。

- 本書の利用は、利用者様の責任において行われるとものとします。

- 本書の記載内容には、最善の注意を払っておりますが、正確性・完全性を保証するものではありません。したがって、本書の利用によって生じたあらゆる損害に関して、弊社は一切の責任を負いかねます。

1. はじめに

Amazon Elastic Compute Cloud (以下Amazon EC2) は、Amazon Web Services (以下AWS) クラウドでスケーラブルなコンピューティング能力を提供します。Amazon EC2 を使用すると、ハードウェアに先行投資する必要がなくなるため、アプリケーションの開発とデプロイを迅速化出来ます。Amazon EC2 を使用して、仮想サーバの起動、セキュリティとネットワークの設定、ストレージの管理を行うことが出来ます。

このガイドでは、FortiManager-VMをAWS EC2にデプロイする方法を説明します。

注意事項:AWSリージョンについて 本手順書は特定のAWSリージョンを基準に記載しております。AWSのサービスはリージョンにより、可用性や機能が変わることがあります。そのため、他のリージョンで本手順を適用する際には、AWS公式ドキュメントや該当リージョンのサービスページで確認をお願いします。 リージョンの選択や設定は、ご自身の責任と判断にてお願いいたします。

2. 構成図

本デプロイガイドの構成図です。

3. ライセンス

FortiManager-VMをAWSのAmazon EC2にデプロイするには、次の2つのライセンスタイプが提供されています。

- Bring Your Own License (BYOL) — FortiManager-VM用のライセンスファイルが別途必要です。

- オンデマンド — FortiManager-VMのフルライセンスインスタンス、すべてのFortiGuardサービス、およびテクニカルサポートを時間単位で提供します。

無償評価ライセンスには下記の制約事項があります。

- デバイス/VDOMは3つまで

- ADOMの使用は2つまで

- FortiAnalyzer機能は利用不可

無償評価ライセンスを取得しBring Your Own License (BYOL)タイプに適用すると使用することが出来ます。 無償評価ライセンスご利用希望の際は以下URLよりお問い合わせください。

ネットワールドFortinetお問い合わせフォーム https://www.networld.co.jp/forms/product/fortinet.html

本ガイドではBring Your Own License (BYOL)ライセンスタイプを利用してデプロイします。

4. FortiManager-VMを導入する前に

FortiManager-VMをデプロイする前にAWS上の基本設定を行います。

- VPCの作成

- サブネットの作成

- インターネットゲートウェイの作成

- デフォルトルートテーブルの作成

以下順を追って作成します。

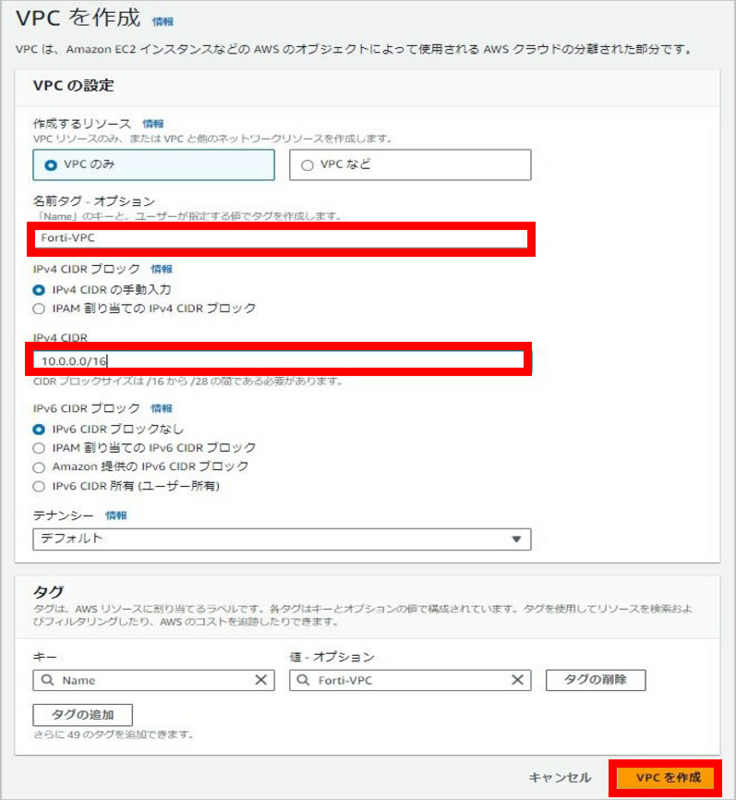

4.1. VPCの作成

VPCを作成し、利用するIPv4アドレス範囲を指定します。

[VPC]>[VPCを作成]をクリックします。

以下設定を入力し、[VPCを作成]をクリックします。

- 作成するリソース :VPCのみ

- 名前タグ - オプション:任意の名称

- IPv4 CIDRブロック:IPv4 CIDRの手動入力

- IPv4 CIDR:任意のCIDR

※以降記載の無い項目はデフォルト設定とします。

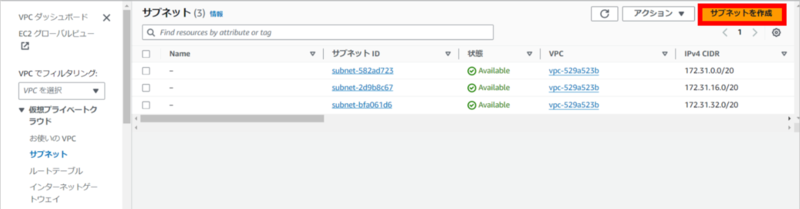

4.2. サブネットの作成

サブネットを作成し、利用するセグメントを作成します。

[VPC]>[サブネット] >[サブネットを作成]をクリックします。

- VPC ID:4.1で作成したVPCを選択

以下設定を入力後、[サブネットの作成]をクリックします。

- サブネット名:任意の名称

- IPv4サブネットCIDRブロック:任意のサブネット

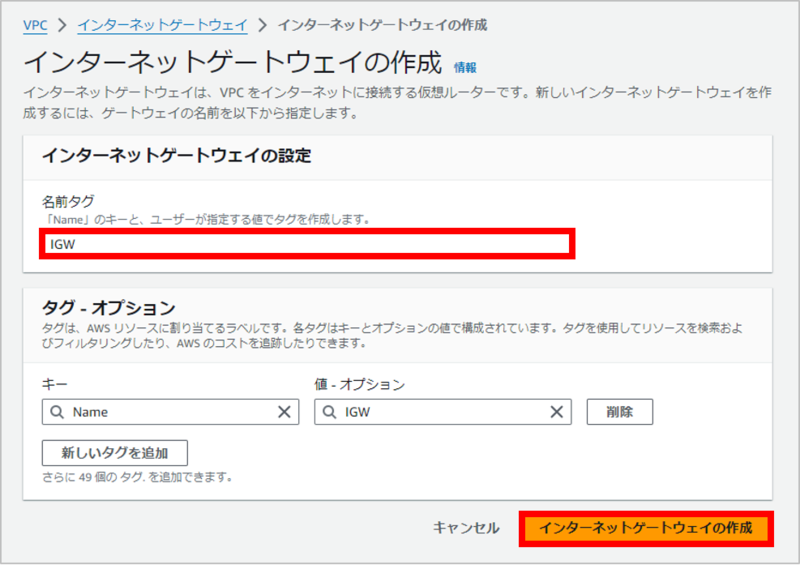

4.3. インターネットゲートウェイの作成

インターネットへの出口となるインターネットゲートウェイを作成し、VPCへアタッチします。

[VPC]>[インターネットゲートウェイ] > [インターネットゲートウェイの作成]をクリックします。

以下設定を入力し、[インターネットゲートウェイの作成]をクリックします。

- 名前タグ:任意の名称

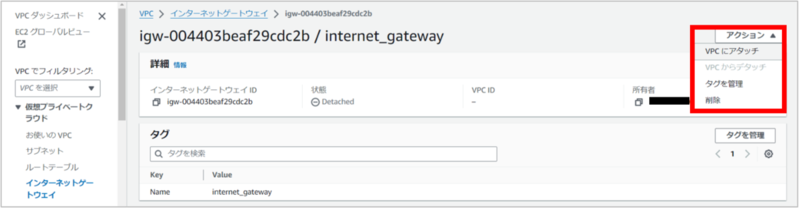

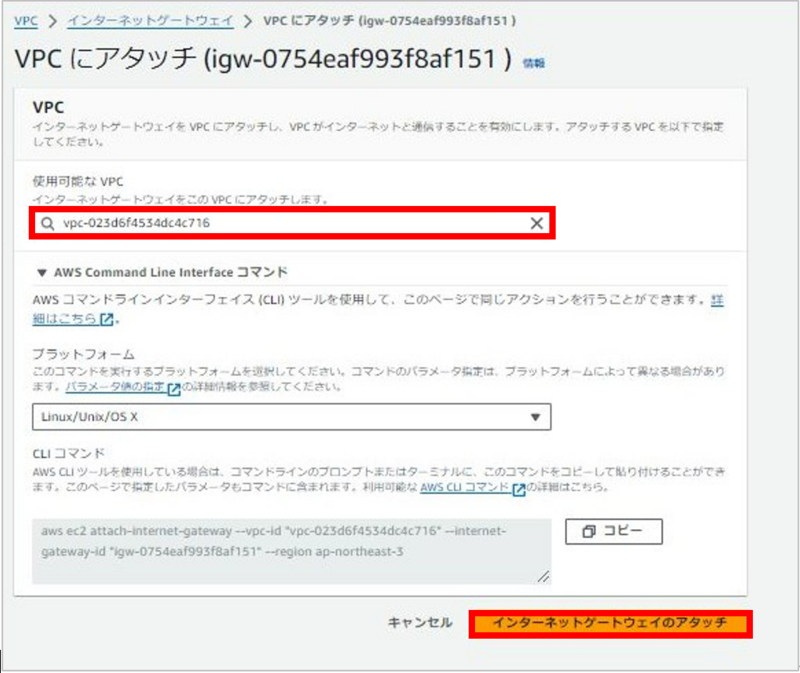

VPC にアタッチして、VPC がインターネットと通信できるようにします。

作成したインターネットゲートウェイの[アクション]メニューから[VPCにアタッチ]をクリックします。

アタッチするVPCを確認し、[インターネットゲートウェイのアタッチ]をクリックします。

4.4. ルートテーブルの作成

ルートテーブルを作成し、実際のネットワークに従ってサブネットの関連付けを構成します。

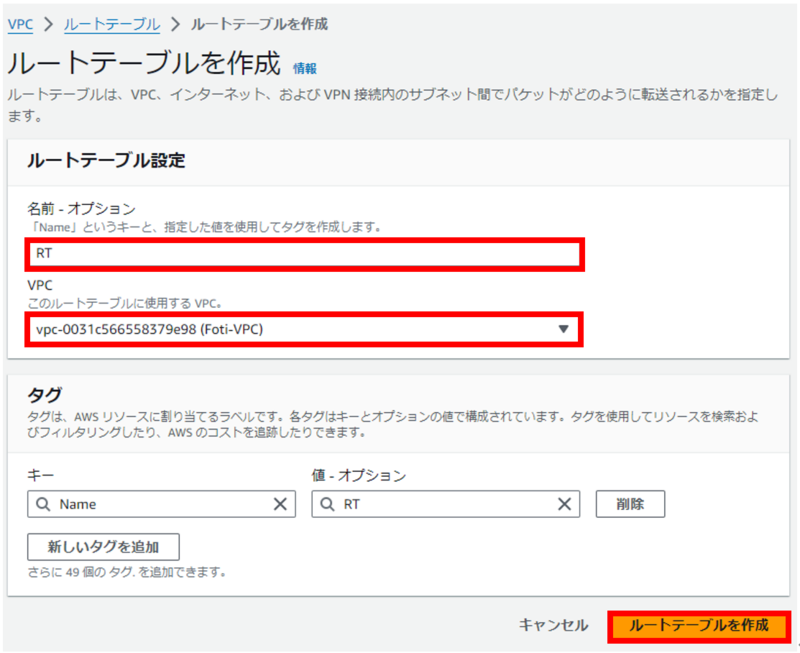

[ルートテーブル]> [ルートテーブルを作成]をクリックします。

以下設定を入力し、[ルートテーブルを作成]をクリックします。

- 名前:任意の名称

- VPC:4.1で作成したVPC

[ルートテーブル]>[サブネットの関連付け]タブで、[サブネットの関連付けを編集]をクリックします。

4-2で作成したサブネット を選択し、[関連付けを保存]をクリックします。

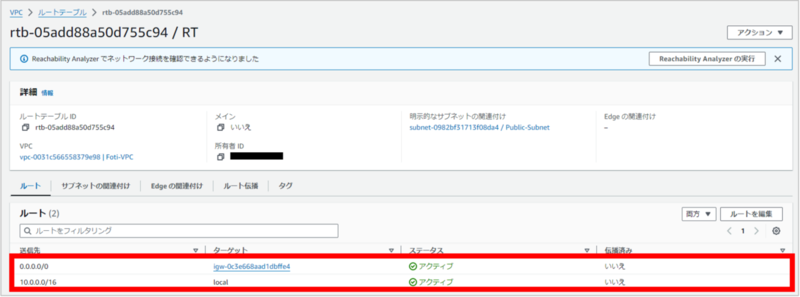

続いて、ルートテーブルにデフォルトゲートウェイを追加します。

[ルートテーブル]>[作成したルートテーブル]>[ルート]から[ルートを編集]をクリックします。

[ルートを追加]をクリックします。

以下の設定を選択し、[変更を保存]をクリックします。

- 送信先:0.0.0.0/0

- ターゲット:4-3で作成したインターネットゲートウェイ

インターネットゲートウェイが追加されたことを確認します。

5. FortiManager-VMの展開

FortiManager-VMをAWSのAmazon EC2にデプロイします。

今回はBring Your Own License (BYOL)ライセンスタイプのインスタンスをデプロイします。

VPCを作成したリージョンを選択してください。

5.1. EC2インスタンスの起動

[EC2]>[インスタンスの起動] をクリックします。

5.2. FortiManager のAmazonマシンイメージ(AMI)選択

以下の設定を行い、[その他のAMIを検索する]をクリックします。

- 名前とタグ:任意の名称

“fortimanager”を検索します。

[AWS Marketplace AMI(x)]タブをクリックします。

“Fortinet FortiManager (BYOL) Centralized Security Management”の[選択]をクリックします。

[インスタンス起動時に購読]をクリックします。

5.3. EC2インスタンスタイプの選択

EC2 インスタンスタイプを選択します。

- インスタンスタイプ:自動でメーカ推奨インスタンスタイプが指定されます。

利用するライセンスに合わせてインスタンスを選択します。 サポートされているインスタンスタイプは、メーカの管理者ガイドに記載があります。 ■FortiManager Public Cloud 7.6.0/AWS Administration Guide/Instance type support https://docs.fortinet.com/document/fortimanager-public-cloud/7.6.0/aws-administration-guide/351055

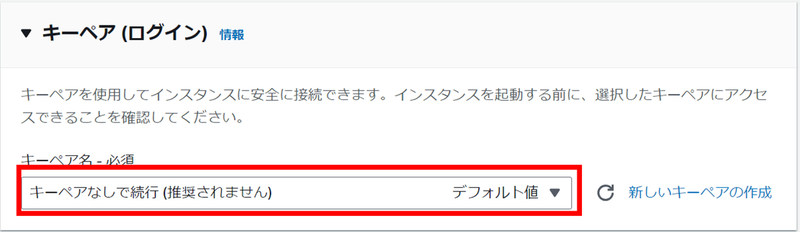

5.4.キーペア(ログイン)

キーペアを選択します。

- キーペア名-必須:“キーペアなしで続行(推奨されません)”

5.5. ネットワーク設定

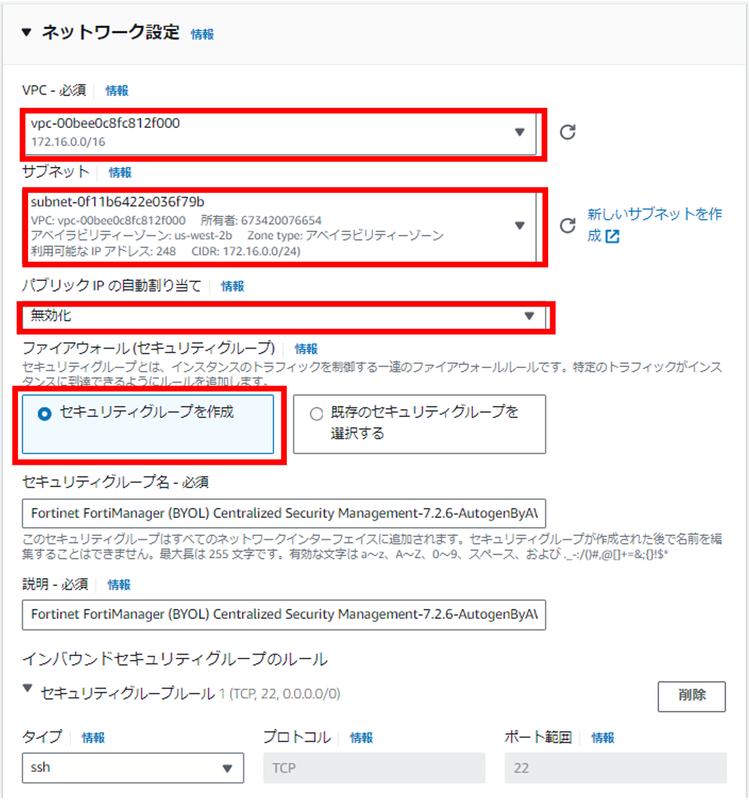

インスタンスのネットワーク設定を構成します。

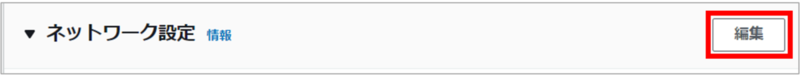

ネットワーク設定の[編集]をクリックします。

- VPC:4.1で作成したVPC

- サブネット:4.2で作成したサブネット

- パブリックIP の自動割り当て:無効化

- セキュリティグループ :セキュリティグループを作成

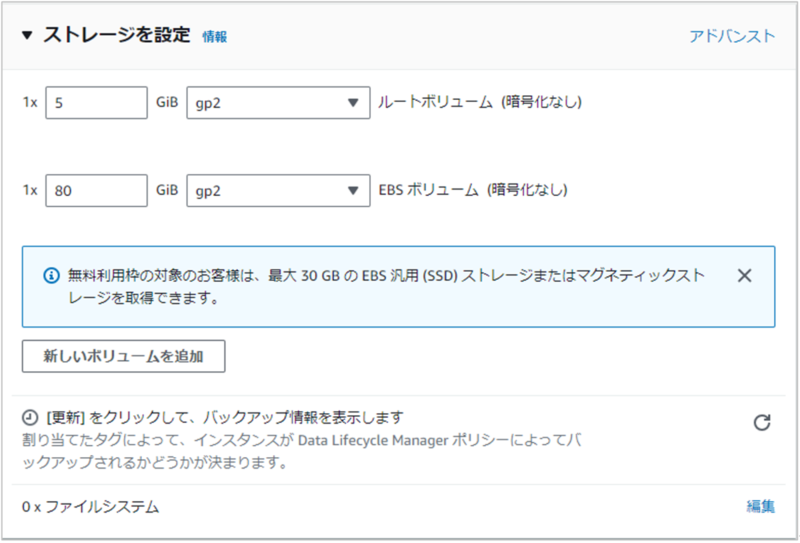

5.6. ストレージ

ルートボリュームはサイズ変更しないでデフォルト使用をお勧めします。

EBSボリュームはログ保管のためのストレージです。

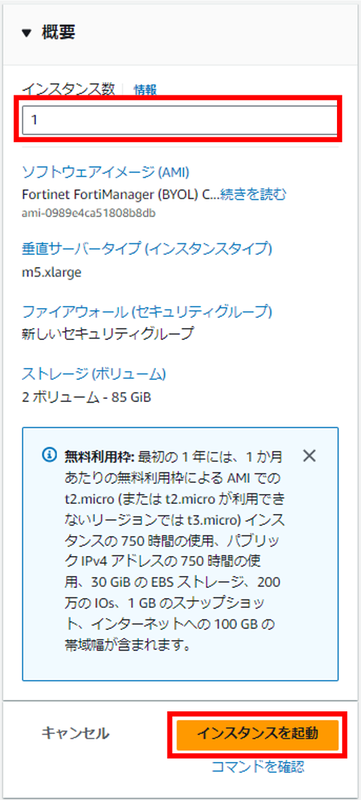

5.7. 概要

画面右側の”概要”で、インスタンス数が1であることを確認し、[インスタンスを起動]をクリックします。

5.8 Elastic IPの割り当て

インターネット経由でFortiManager-VMにアクセスするためのパブリックIPを設定します。

[VPC] > [Elastic IP]

[Elastic IPアドレスを割り当てる]をクリックする

デフォルトのまま[割り当て]をクリックします。

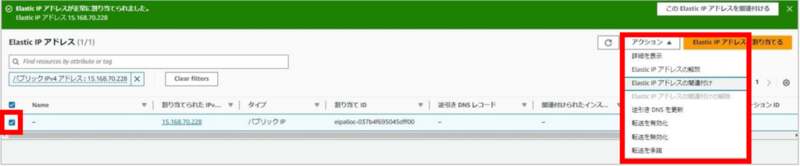

作成されたElastic IPを選択して[アクション] > [Elastic IPアドレスの関連付け]をクリック

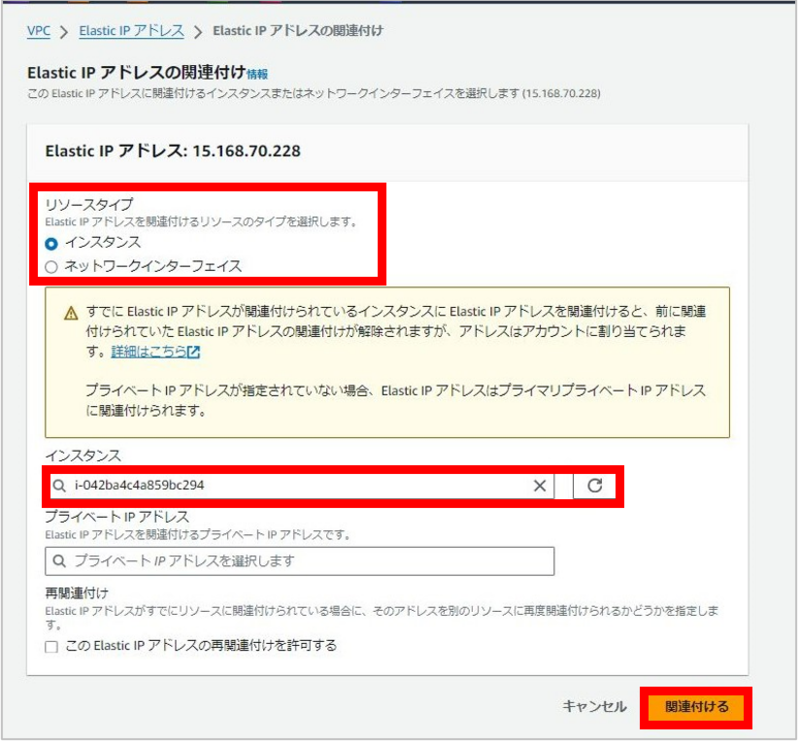

以下設定を行い、[関連付ける]をクリックします。

- リソースタイプ:インスタンス

- インスタンス:5.1~5.7で作成したFortiManager-VM

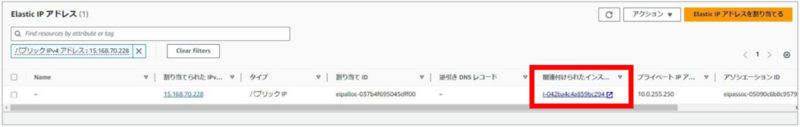

インスタンスが関連付けられていることを確認します。

5.9. 管理画面へのアクセス(ブラウザアクセス)

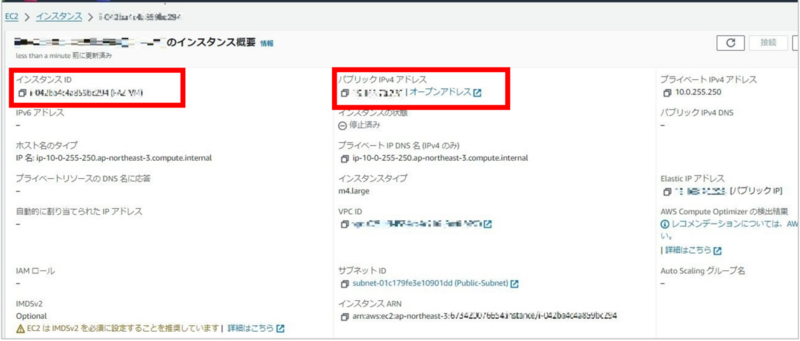

インターネット経由でFortiManager-VMにアクセスできることを確認し、ライセンスを適用します。 HTTPS を使用して Web UI に接続出来ます。 アクセス先はEC2 > インスタンス > FortiManagerインスタンスから確認することが出来ます。

- アクセス先:https://パブリックIPv4アドレス

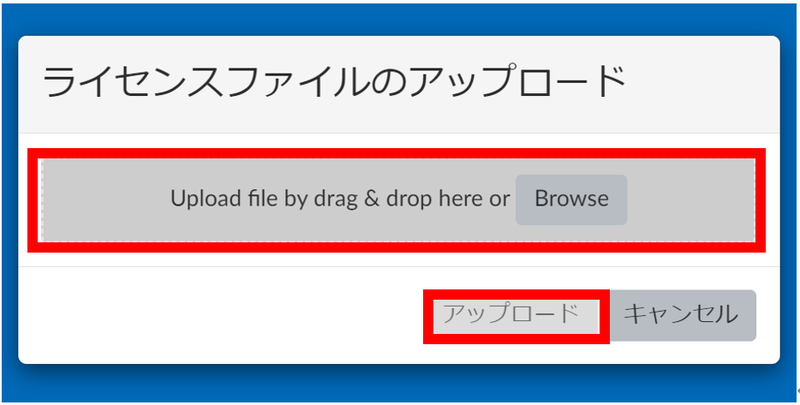

アクセス後、[ライセンスのアップロード]をクリックします。

ライセンスファイルをドラッグ&ドロップ、またはブラウザから選択肢、[アップロード]をクリックします。

アップロードに成功するとFortiManagerは再起動を開始するので暫く待機します。

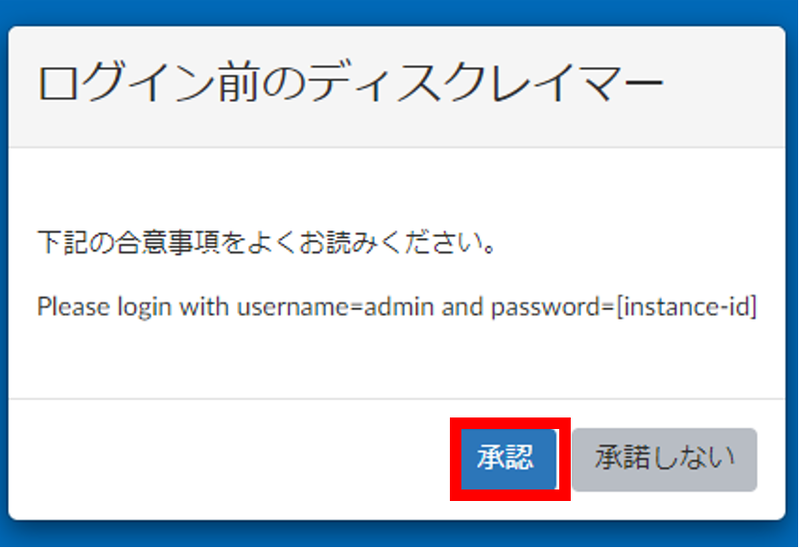

暫く待機し、再度アクセスすると下記が表示されますので[承諾]をクリックします。

※ログインIDがadminでパスワードはインスタンスIDであることが表示されています。

機器にログインしてセットアップウィザードを進めます。 ログインIDとパスワードは以下です。

- ログインID:admin

- パスワード:インスタンス ID

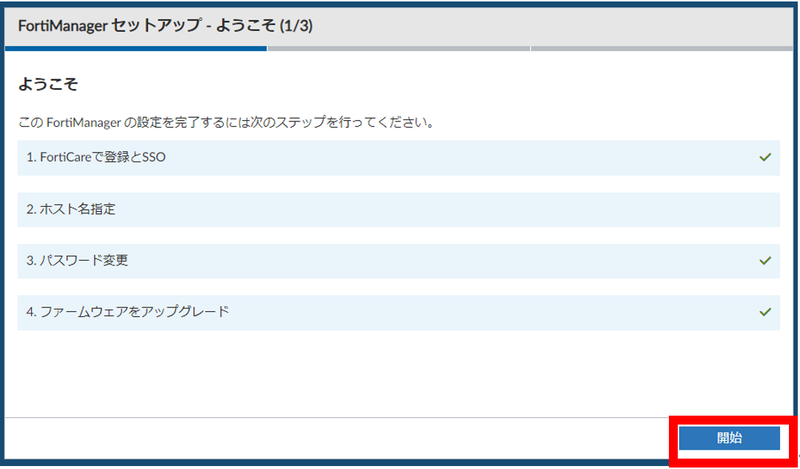

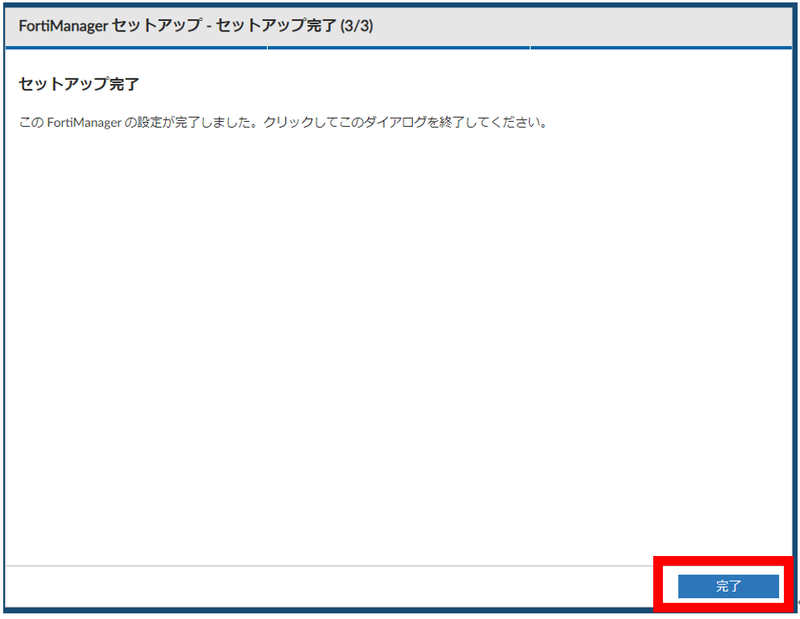

セットアップが開始されます。[開始]をクリックします。

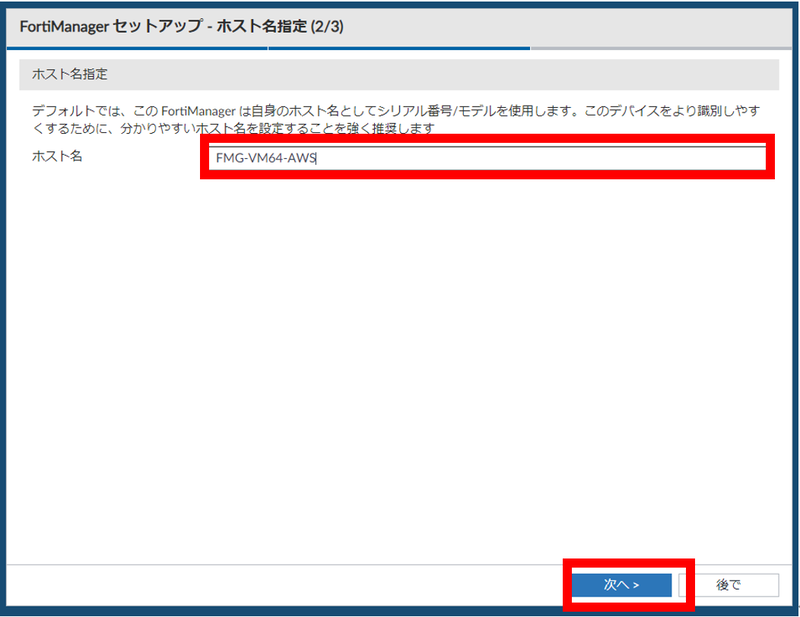

以下を入力して[次へ]をクリックします。

- ホスト名:任意の名称

[完了]をクリックします。

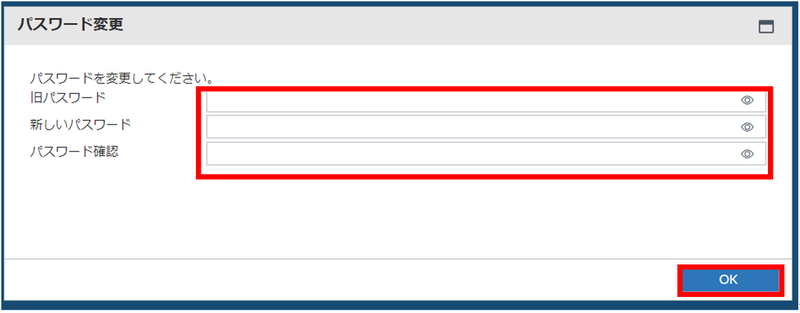

初期パスワードの変更を求められますので入力して[OK]をクリックします。

パスワード更新後、再度ログインすることで、ダッシュボードが表示されます。

以上でFortiManager-VMの展開は完了となります。 いかがでしたでしょうか。 今回は、AWS環境における、FortiManager-VMの展開方法をご紹介しました。

AWSは、弊社の注力分野の一つとなります。 何かお困りの際は、ぜひ弊社までご相談頂けますと幸いです。